加密密鑰的生命周期管理:工具和優(yōu)秀實(shí)踐

譯文【51CTO.com快譯】人們采用的加密密鑰有多安全?需要探索和采用有效加密密鑰管理的優(yōu)秀工具和實(shí)踐,以避免數(shù)據(jù)泄露。

數(shù)據(jù)保護(hù)策略的好壞取決于所使用的加密密鑰安全性,強(qiáng)大的網(wǎng)絡(luò)安全管理計(jì)劃有助于保護(hù)敏感數(shù)據(jù)并防止數(shù)據(jù)泄露。而實(shí)施良好的實(shí)踐和集中工具有助于有效管理加密密鑰生命周期,可以提供更好的合規(guī)性和整體安全性。

加密密鑰生命周期管理:優(yōu)秀實(shí)踐

確保加密密鑰、令牌和機(jī)密的安全涉及不同的生命周期管理策略和網(wǎng)絡(luò)安全知識(shí)。以下列出了保持加密密鑰安全有效的10個(gè)技巧:

1.使用合適的算法和密鑰大小

選擇合適的算法需要了解其可用選項(xiàng)和差異,以下有兩種主要類型的算法。

- AES等對(duì)稱算法是保護(hù)靜態(tài)數(shù)據(jù)的好選擇。企業(yè)沿著這條路線走下去以保護(hù)數(shù)據(jù)庫(kù)和數(shù)據(jù)檔案。

- EDCSA或RSA等非對(duì)稱算法是移動(dòng)數(shù)據(jù)的理想選擇。而使用這一算法類型來保護(hù)Web內(nèi)容、電子郵件和其他傳輸中的數(shù)據(jù)。

在選擇正確的密鑰大小時(shí):

- 較大的密鑰更難破解并提供更好的安全性,但它們也會(huì)影響性能。

- 較小的密鑰具有更好的性能。但是,它們提供的安全性較弱,并且容易受到暴力攻擊。

最終,在加密密鑰大小方面并沒有正確的公式。這一切都是為了在數(shù)據(jù)安全性和性能之間找到正確的平衡點(diǎn)。

2.應(yīng)用最小權(quán)限原則

每個(gè)用戶、進(jìn)程和程序都只能訪問執(zhí)行特定任務(wù)所必需的資源。為了將最小特權(quán)原則應(yīng)用于加密密鑰,應(yīng)該考慮使用:

- 基于角色的訪問控制,根據(jù)工作職責(zé)限制權(quán)限。

- 兩個(gè)或多個(gè)授權(quán)成員對(duì)密鑰輪換、刪除和其他關(guān)鍵操作的批準(zhǔn)。

最小特權(quán)原則是零信任安全模型的關(guān)鍵部分。控制加密密鑰權(quán)限可以改進(jìn)數(shù)據(jù)保護(hù)并提高容錯(cuò)能力,從而提高整體系統(tǒng)安全性。

3.執(zhí)行企業(yè)范圍內(nèi)的策略

策略創(chuàng)建用于存儲(chǔ)、管理和使用密鑰的標(biāo)準(zhǔn)化流程。在加密密鑰的整個(gè)生命周期中提供清晰的概述和步驟,其中包括在網(wǎng)絡(luò)安全過程中的作用、可能的后果以及員工的責(zé)任。

對(duì)企業(yè)進(jìn)行教育并實(shí)施培訓(xùn)方案,以確保員工了解政策以及在系統(tǒng)受損時(shí)應(yīng)采取的措施。

4.定期輪換加密密鑰

密鑰輪換的基本概念是生命周期或加密周期。這一概念有助于確定密鑰可用多長(zhǎng)時(shí)間以及何時(shí)進(jìn)行輪換。根據(jù)用例,在選擇生命周期時(shí)檢查以下因素:

- 密鑰算法和長(zhǎng)度。

- 加密信息的價(jià)值。

- 法律法規(guī)和限制。

加密密鑰并不是永久的。密鑰使用的時(shí)間越長(zhǎng),風(fēng)險(xiǎn)就越大。如果發(fā)生數(shù)據(jù)泄露,定期加密密鑰輪換可以最大限度地減少數(shù)據(jù)泄露的影響。

5.消除主密鑰

企業(yè)確保所有密鑰都是單一用途的。需要使用單獨(dú)的密鑰:

- 驗(yàn)證用戶

- 數(shù)據(jù)加密

- 數(shù)字簽名

對(duì)許多任務(wù)使用一個(gè)(主)密鑰是一個(gè)重要的安全問題,它會(huì)通過一次違規(guī)為網(wǎng)絡(luò)攻擊者創(chuàng)建多個(gè)漏洞點(diǎn)。

6.永遠(yuǎn)不要硬編碼密鑰

硬編碼密鑰從來都不是一個(gè)好主意。無論項(xiàng)目是開放的還是私有的,在源代碼中包含加密密鑰都會(huì)為未被發(fā)現(xiàn)的違規(guī)行為創(chuàng)造機(jī)會(huì)。

而在推送新代碼時(shí)要小心。企業(yè)在發(fā)布敏感信息之前,需要對(duì)缺乏經(jīng)驗(yàn)的員工進(jìn)行教育,并讓多人審查代碼。

7.實(shí)施可靠的備份和恢復(fù)計(jì)劃

可靠的備份和恢復(fù)策略有助于提供穩(wěn)健性,并防止在攻擊或錯(cuò)誤中丟失數(shù)據(jù)。要有效地使用備份,需要執(zhí)行以下操作::

- 一天多次存儲(chǔ)密鑰副本。

- 采用不可變備份以避免數(shù)據(jù)更改。

- 使用對(duì)稱密鑰保護(hù)備份。

- 定期檢查備份以確認(rèn)一切正常。

實(shí)施可靠的備份系統(tǒng)以快速一致地恢復(fù)丟失的密鑰。

8.保留審計(jì)日志

審計(jì)日志有助于更深入地了解密鑰管理和整個(gè)生命周期的使用情況。應(yīng)該考慮跟蹤:

- 有關(guān)與密鑰的每次交互的詳細(xì)信息,例如用戶、角色、時(shí)間、訪問的數(shù)據(jù)等。

- 成功和失敗的登錄嘗試。

- 密鑰的完整生命周期歷史。

- 訪問級(jí)別和授予的權(quán)限。

日志記錄還有助于準(zhǔn)備合規(guī)性審計(jì),并幫助發(fā)現(xiàn)潛在的改進(jìn)之處。

9.將密鑰與加密數(shù)據(jù)分開

加密密鑰應(yīng)與加密數(shù)據(jù)分開保存。盡管將兩者放在一起方便且易于管理,但不將密鑰與數(shù)據(jù)分開會(huì)使系統(tǒng)更容易受到網(wǎng)絡(luò)攻擊。網(wǎng)絡(luò)攻擊者可以通過一個(gè)漏洞泄露受害者的數(shù)據(jù)。

10.安全地分發(fā)密鑰

無論是離線還是在線分發(fā)密鑰,都可以在密鑰的整個(gè)生命周期中使用安全的API:

- 離線傳輸應(yīng)該加密密鑰并將其拆分為多個(gè)組件。沒有其他組件,每個(gè)組件都是無用的,丟失其中一個(gè)組件而不會(huì)破壞密鑰。

- 在線分發(fā)應(yīng)實(shí)施傳輸層安全(TLS)以安全分發(fā)加密密鑰。

加密密鑰生命周期管理:工具

人工管理加密密鑰生命周期時(shí)有幾個(gè)挑戰(zhàn):

- 當(dāng)過于安全的密鑰難以訪問和使用時(shí),就會(huì)出現(xiàn)安全問題。同樣,使密鑰易于訪問會(huì)產(chǎn)生漏洞。

- 使用多個(gè)應(yīng)用程序時(shí)會(huì)增加復(fù)雜性,每個(gè)應(yīng)用程序都有每個(gè)用戶或程序的加密密鑰。

- 可用性會(huì)損害系統(tǒng)的安全性。通過使用隨時(shí)可用的鍵來創(chuàng)建快捷方式有助于保持工作流程順暢和方便,從而產(chǎn)生漏洞。

- 異構(gòu)系統(tǒng)使用各種工具、加密方法和軟件來管理密鑰安全。暴露系統(tǒng)某一部分的漏洞通常會(huì)在軟件的不同互連部分造成漏洞。

密鑰管理服務(wù)(KMS)是一種軟件工具,可以通過自動(dòng)化加密密鑰生命周期中的流程來幫助解決一些挑戰(zhàn)。

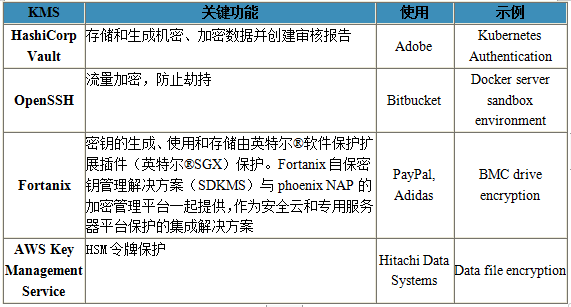

下表概述了當(dāng)今可用于幫助管理加密密鑰生命周期流程和用例的一些工具。

以上這些是目前可用的一些流行的解決方案,企業(yè)應(yīng)該進(jìn)一步研究它們的用例以選擇最適合其需求的解決方案。

原文標(biāo)題:Encryption Key Lifecycle Management: Tools and Best Practices,作者:Milica Dancuk

【51CTO譯稿,合作站點(diǎn)轉(zhuǎn)載請(qǐng)注明原文譯者和出處為51CTO.com】