黑客潛入Microsoft Teams發送惡意軟件

安全研究人員警告說,一些黑客悄悄潛入Microsoft Teams,并在聊天中傳播惡意可執行文件。

Microsoft Teams每月有超過2.7億的用戶量,多數用戶對平臺的安全性深信不疑,但實際上平臺并沒有針對惡意文件的保護措施。

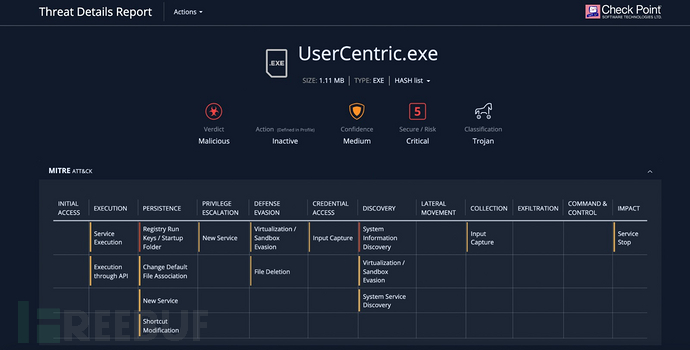

以色列云安全服務提供商Avanan的研究人員發現,黑客已經開始利用Microsoft Teams,并在聊天里傳播惡意可執行文件。該公司在今日發表的報告中表示,此類型的攻擊于1月份開始,黑客會在聊天中插入一個名為“以用戶為中心”的可執行文件,誘騙用戶點擊并運行該文件。用戶一旦點擊并執行了該文件,惡意軟件就會將數據寫入系統注冊表,并在Windows系統上安裝動態鏈接庫文件。

研究人員還表示:“在這類攻擊中,黑客會將惡意木馬文檔附加到聊天線程中。用戶點擊后,這些木馬最終將接管用戶的計算機” 。黑客獲取Teams帳戶方式至今也仍舊不明確,但很大可能性是通過網絡釣魚或者郵件詐騙等手段。對惡意軟件的自動分析也表明,木馬可以通過 Windows 注冊表運行鍵或通過在啟動文件夾中創建條目來建立持久性。同時它也會收集有關操作系統和運行它的硬件的詳細信息,以及基于操作系統版本和安裝的補丁程序的機器安全狀態。

Avanan研究人員稱,雖然攻擊手段簡單,但它卻出奇的有效,因為大部分的用戶不會懷疑來自teams文件的安全性。該公司分析了使用Teams的醫院的數據,發現醫生使用該平臺可以不受限制地共享醫療信息。在經過電子郵件網絡釣魚意識培訓后,用戶雖然已經會對收到的郵件信息保持警惕,但對于teams收到的郵件卻毫不懷疑。

此外,Teams提供來賓和外部訪問功能,允許與公司外部人員進行協作。Avanan說,這些邀請通常會受到最少的監督。“由于對Teams平臺不熟悉,許多人只會信任并批準這些請求。在組織內,用戶可以很容易地偽裝成其他人,無論是CEO、CFO還是IT服務臺” 。

研究人員指出,如果不解決默認Teams保護缺乏、掃描惡意鏈接和文件受限、以及電子郵件安全解決方案無法為Teams提供強大保護等問題,這類事件將會變得更加嚴重。

Avanan建議可以采取以下措施來防止此類網絡攻擊:

- 實施保護,下載沙盒中的所有文件并檢查它們是否存在惡意內容

- 部署強大的全套安全措施,保護包括團隊在內的所有業務通信線

- 鼓勵終端用戶在看到不熟悉的文件時聯系 IT

參考來源:https://www.bleepingcomputer.com/news/security/hackers-slip-into-microsoft-teams-chats-to-distribute-malware/