?Check Point:領英網成為第一季度網絡釣魚攻擊最常被模仿的品牌

2022 年 4 月 19 日 ,全球領先網絡安全解決方案提供商 Check Point ? 軟件技術有限公司(納斯達克股票代碼:CHKP)的威脅情報部門 Check Point Research (CPR) 發布了其《2022 年第一季度網絡釣魚報告》。該報告重點介紹了2022年一季度網絡犯罪分子在企圖竊取個人信息或支付憑證時最常惡意模仿的品牌職場社交媒體領英網( LinkedIn) 首次高居榜首,在本季度所有網絡釣魚攻擊中占比超過一半 (52%),較之上一季度大幅增長了 44%。在上一季度,這家專業社交網站僅占網絡釣魚攻擊的 8%,位居第五。LinkedIn 取代 DHL 成為了最常被攻擊的品牌。DHL 目前排名第二,占本季度所有網絡釣魚攻擊的 14%。

職場社交媒體領英網( LinkedIn) 首次高居榜首,在本季度所有網絡釣魚攻擊中占比超過一半 (52%),較之上一季度大幅增長了 44%。在上一季度,這家專業社交網站僅占網絡釣魚攻擊的 8%,位居第五。LinkedIn 取代 DHL 成為了最常被攻擊的品牌。DHL 目前排名第二,占本季度所有網絡釣魚攻擊的 14%。

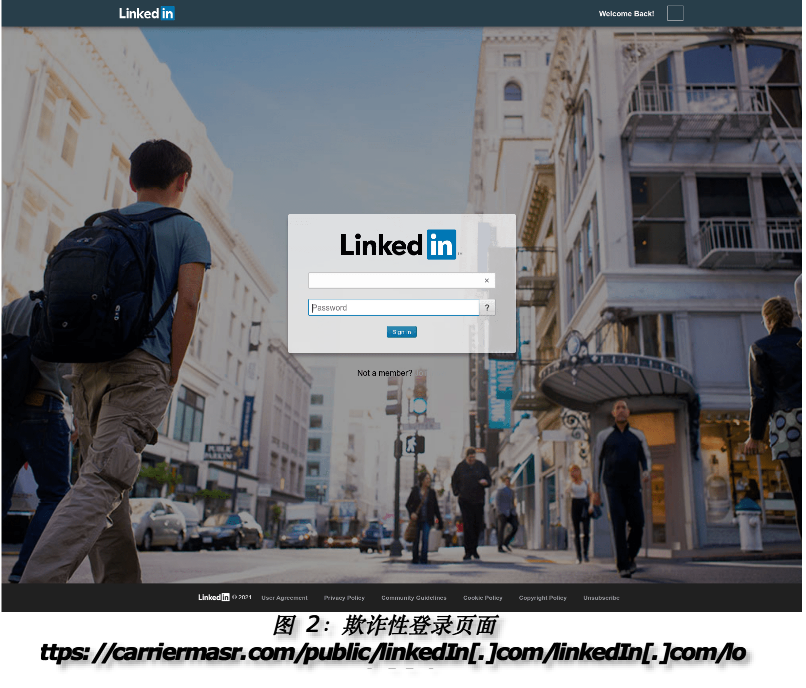

最新報告突顯了攻擊者轉向社交網絡的新興趨勢。該行業現在是首要攻擊類別,超過了航運公司和技術巨頭,例如 Google、Microsoft 及 Apple。除了 LinkedIn 壓倒性地成為最常被惡意模仿的品牌以外,WhatsApp 也穩居前十排行榜,在全球網絡釣魚相關攻擊中占比近 5%。該報告描述了一個具體示例,即攻擊者通過虛假官方電子郵件聯系 LinkedIn 用戶,企圖誘騙其點擊惡意鏈接。一旦點擊,用戶將被引導至一個虛假門戶進行登錄,其憑證將會落入攻擊者的黑手。

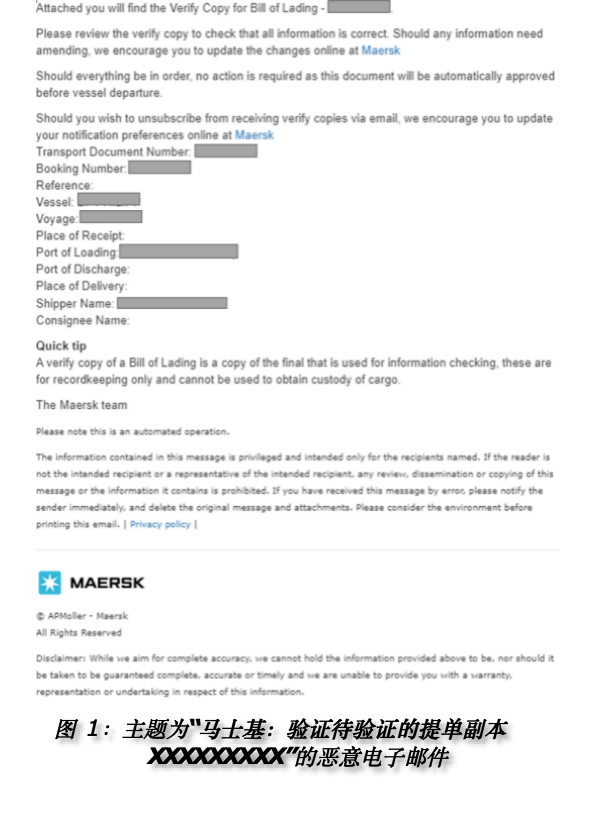

航運行業是目前第二大最常被攻擊的類別,攻擊者繼續利用電子商務普遍增長的態勢,直接攻擊消費者和航運公司。DHL 僅次于 LinkedIn,占網絡釣魚攻擊的 14%;FedEx 從第七位上升至第五位,目前在所有網絡釣魚攻擊中占比 6%;馬士基和 AliExpress 則首次躋身前十排行榜。報告重點介紹了一種特定的網絡釣魚策略,該策略使用馬士基品牌電子郵件鼓勵下載偽造的運輸單證,從而使工作站感染惡意軟件。

Check Point 軟件技術公司數據研究事業部經理 Omer Dembinksy 表示:“這些網絡釣魚是典型的機會型攻擊,廣撒網,多斂魚。犯罪團伙策劃了這些大規模網絡釣魚攻擊,以期誘騙盡可能多的人員泄露其個人數據。一些攻擊會嘗試誘騙個人或竊取其信息,例如 LinkedIn 相關攻擊活動。還有一些攻擊則企圖將惡意軟件部署至公司網絡,例如馬士基網絡釣魚電子郵件等隨附偽造運輸公司單證的虛假電子郵件。”

他繼續說道:“如果之前有人對社交媒體將成為犯罪團伙的最主要攻擊行業之一這一點持懷疑態度,那么第一季度報告結果就是最有力證明。盡管 Facebook 已經跌出前十,但 LinkedIn 卻飆升至首位,并在今年到目前為止的所有網絡釣魚攻擊中占比超過一半。與以往一樣,正確認知是抵御網絡釣魚威脅的最佳方法。具體而言,企業應對員工提供必要的培訓,以即時發現可疑的異常,例如拼寫錯誤的域名、錯字、錯誤的日期以及其他可能幫助甄別惡意電子郵件或短消息的細節。LinkedIn 用戶尤其應在接下來的幾個月內加強警惕。”

在品牌網絡釣魚攻擊中,犯罪分子試圖使用與真實網站相似的域名或 URL 和網頁設計來模仿知名品牌的官方網站。指向虛假網站的鏈接可通過電子郵件或文本消息發送給目標個人,并將在 Web 瀏覽時重定向用戶,或可能從欺詐性移動應用進行觸發。虛假網站通常包含一個表單,以竊取用戶憑證、付款明細或其他個人信息。

2022 年第一季度最常被利用的網絡釣魚攻擊品牌

以下是按照網絡釣魚攻擊中的總出現率進行排名的最常被利用的品牌:

1. LinkedIn(占全球所有網絡釣魚攻擊的 52%)

2. DHL (14%)

3. Google (7%)

4. Microsoft (6%)

5. FedEx (6%)

6. WhatsApp (4%)

7. Amazon (2%)

8. 馬士基 (1%)

9. AliExpress (0.8%)

10. Apple (0.8%)

馬士基網絡釣魚電子郵件 - 惡意軟件示例

在 2022 年第一季度,Check Point發現了一封惡意網絡釣魚電子郵件,該郵件使用馬士基品牌并試圖將 Agent Tesla RAT(遠程訪問木馬)下載到用戶的機器上。這封電子郵件(見圖 1)的發件地址為 Webmail 地址,并偽裝成來自“馬士基通知 (service@maersk[.]com)”,包含了“馬士基:驗證待驗證的提單副本 XXXXXXXXX”的主題內容。該內容要求下載一份 excel 文件“運輸單證”,這可能導致系統感染 Agent Tesla。

LinkedIn 網絡釣魚電子郵件 – 帳戶竊取示例

以下這封網絡釣魚電子郵件中,Check Point發現攻擊者試圖竊取用戶的 LinkedIn 帳戶信息。該電子郵件(見圖 1)來自“LinkedIn (smtpfox-6qhrg@tavic[.]com[.]mx)”,包含了“M&R 貿易有限公司合作采購訂單編號 XXXXXXXX”的主題。攻擊者企圖誘騙受害者點擊惡意鏈接,進而將其重定向到欺詐性的 LinkedIn 登錄頁面(見圖 2)。在惡意鏈接 (https://carriermasr.com/public/linkedIn[.]com/linkedIn[.]com/login[.]php) 中,用戶需要輸入其用戶名和密碼。

Check Point再次提醒廣大用戶:謹慎將個人數據和憑證透漏給業務應用或網站,并慎重打開電子郵件附件或鏈接,特別是聲稱來自 LinkedIn 或 DHL 等公司的電子郵件,因為這些公司目前最常遭到惡意模仿。