新型勒索軟件Cheers正攻擊VMware ESXi 服務器

據Bleeping Computer網站5月25日消息,一種名為“Cheers”的新型勒索軟件出現在網絡犯罪領域,目標是針對易受攻擊的 VMware ESXi 服務器。

VMware ESXi 是全球大型組織普遍使用的虛擬化平臺,因此對其進行加密通常會嚴重破壞企業的運營。近期已有多個針對 VMware ESXi 平臺的勒索軟件組,包括 LockBit 和 Hive。而Cheers 勒索軟件由趨勢科技最新發現,并將新變種稱為“Cheerscrypt”。

當Cheers攻擊VMware ESXi 服務器時,會啟動加密器,它會自動枚舉正在運行的虛擬機并使用以下 esxcli 命令將其關閉:

esxcli vm process kill –type=force –world-id=$(esxcli vm process list|grep ‘World ID’|awk ‘{print $3}’)

在加密文件時,Cheers會專門尋找具有 .log、.vmdk、.vmem、.vswp 和 .vmsn 擴展名的文件。這些文件擴展名與 ESXi 快照、日志文件、交換文件、頁面文件和虛擬磁盤相關聯。每個加密文件都會在其文件名后附加“ .Cheers ”擴展名,但文件重命名發生在加密之前,所以如果重命名文件的訪問權限被拒絕,加密會失敗,但文件仍然會被重命名。

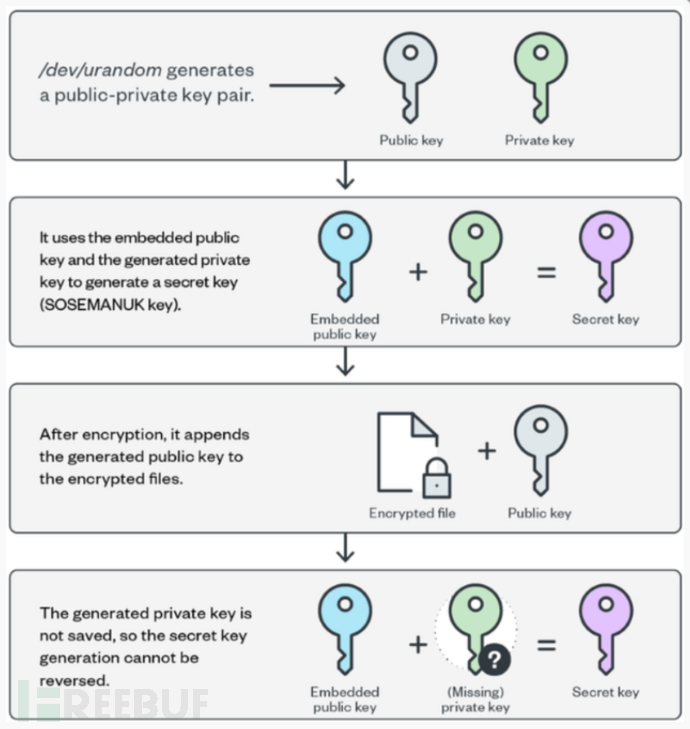

加密方案使用一對公鑰和私鑰來派生一個秘密(SOSEMANUK 流密碼)密鑰并將其嵌入每個加密文件中。用于生成密鑰的私鑰被擦除以防止恢復。

Cheers 加密例程

Cheers 加密例程

在掃描文件夾以查找要加密的文件時,勒索軟件將在每個文件夾中創建名為“ How To Restore Your Files.txt ”的勒索記錄。這些贖金記錄包括有關受害者被加密文件情況的信息、Tor 數據泄露站點和贖金繳納站點的鏈接。每個受害者都有一個唯一的 Tor 站點,但數據泄露站點 Onion URL 是靜態的。

根據 Bleeping Computer 的研究,Cheers似乎于 2022 年 3 月開始運作,雖然迄今為止只發現了 Linux 勒索軟件版本,但不排除也存在針對Windows系統的變體。

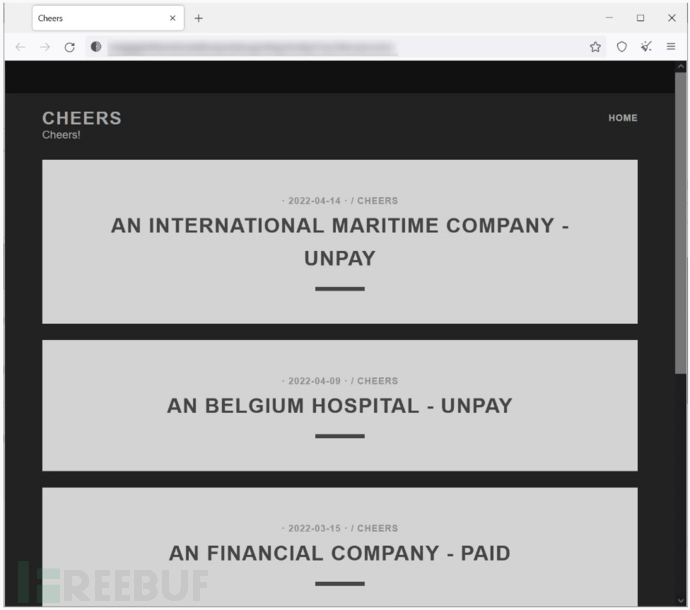

Bleeping Computer 發現了 Cheers的數據泄露和受害者勒索 Onion 網站,該網站目前僅列出了四名受害者。但該門戶的存在表明 Cheers 在攻擊期間執行數據泄露,并將被盜數據用于雙重勒索攻擊。

Cheer 的數據泄露 Onion 網站

通過觀察,這些受害者都是比較大型的企業組織,似乎目前的新型勒索軟件組織更青睞于這些“大目標”以滿足勒索需求。

根據調查贖金記錄,攻擊者給受害者三天的時間來登錄提供的 Tor 站點以協商贖金支付,從而換取有效的解密密鑰。如果受害者不支付贖金,攻擊者表示他們會將被盜數據出售給其他同行,給受害者帶來更大威脅和損失。

參考來源:https://www.bleepingcomputer.com/news/security/new-cheers-linux-ransomware-targets-vmware-esxi-servers