2023年上半年CISA披露的670個ICS漏洞分析

據工業資產和網絡監控公司 SynSaber 稱,美國網絡安全和基礎設施安全局 (CISA) 在 2023 年上半年披露了 670 個影響工業控制系統 (ICS) 和其他運營技術 (OT) 產品的漏洞。

SynSaber與ICS Advisory Project合作進行的分析顯示,CISA 在 2023 年上半年發布了 185 條 ICS 通報,低于 2022 年上半年的 205 條。上半年這些通報中涵蓋的漏洞數量下降了 1.6% 2023 年與 2022 年上半年相比。

超過 40% 的缺陷影響軟件,26% 影響固件。OEM 繼續報告大多數此類漏洞(超過 50%),其次是安全供應商 (28%) 和獨立研究人員 (9%)。

關鍵制造業和能源是最有可能受到 2023 年上半年報告的 CVE 影響的關鍵基礎設施部門。

圖片

圖片

在 2023 年上半年披露的 CVE 中,88 個被評為“嚴重”,349 個被評為“高嚴重性”。超過 100 個缺陷需要對目標系統進行本地/物理訪問和用戶交互,其中 163 個缺陷需要某種類型的用戶交互,無論網絡可用性如何。

所報告的漏洞中有 34% 沒有供應商提供的補丁或補救措施,高于 2022 年上半年的 13%,但與 2022 年下半年大致相同。

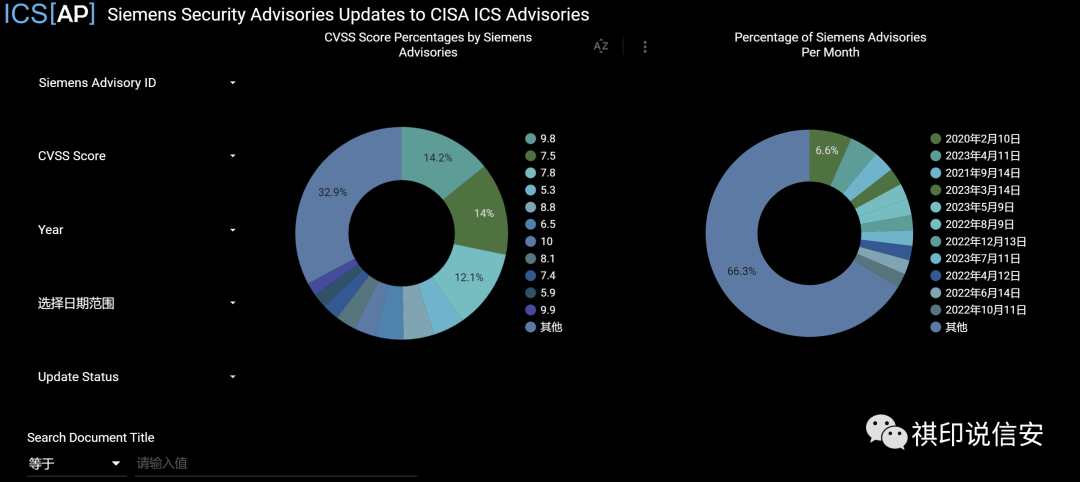

2023 年上半年的增長部分歸因于西門子的一份公告,該公告涵蓋了影響 Linux 內核的 100 多個 CVE,而該工業巨頭尚未發布這些補丁。此外,許多無法獲得補丁的漏洞會影響不受支持的產品。

SynSaber 報告還提供了可以幫助組織根據各種因素對漏洞進行優先級排序的信息。

SynSaber 聯合創始人兼首席執行官 Jori VanAntwerp 表示:“每個 OT 環境都是獨一無二的,并且是專門為特定任務而構建的。” “因此,每個組織受到利用和影響的可能性都有很大差異。有一點是肯定的:報告的 CVE 數量可能會隨著時間的推移繼續增加,或者至少保持穩定。我們希望這項研究能夠幫助資產所有者根據自己的環境確定何時以及如何減輕漏洞的優先順序。”