隧道戰:使用生成式模型暴露DNS隧道活動- CoinLoader案例研究

嚴格來說,生成式人工智能已經存在了近十年,但最近這項技術的蓬勃發展激發了人們應用它來尋找潛在信息安全挑戰的新興趣。要想找到這些挑戰,就必須進行“大海撈針式”的搜索,而這其中包括每天都會涌入網絡的全新二進制文件、文檔、域名和其他工件,任務的艱巨性可想而知。

在本文中,我們將深入介紹Check Point正用于開展“大海撈針式”搜索的一種生成式AI模型,該模型已被證實能夠成功阻止濫用DNS協議與C&C服務器通信的惡意活動。下面將以CoinLoader活動為例,展示其基礎設施以及對其DNS隧道功能的深入技術分析。

DNS隧道解析

什么是DNS?

域名服務器(DNS)協議可以被看作“互聯網的電話簿”。當用戶在瀏覽器的地址欄中輸入一個網站地址(比如wikipedia.org)并按回車鍵時,其瀏覽器會向它最喜歡的DNS服務器發送一個DNS請求,詢問哪些IP地址與該域名對應。此默認DNS服務器的IP地址可以由用戶的網絡提供商提供,也可以由用戶手動指定。

在后端,典型的DNS查詢在UDP協議上運行。一個DNS數據包,無論是查詢還是響應,均由一個包頭和4個主要部分組成:

- 問題或查詢列表——例如,“什么域名?你想要什么樣的回答?”

- 記錄列表——對問題的回答;

- 權威服務器列表——關于負責跟蹤域地址的服務器的信息;

- 附加信息列表——其他數據,如授權服務器的IP地址。

DNS隧道運行原理

“DNS隧道”技術已經存在了很多年,它是一種濫用DNS的實踐,將DNS用作惡意軟件與其C&C服務器之間的秘密通信通道。在這種情況下,惡意參與者將能同時控制客戶端和服務器,從而在執行哪種查詢以及在何處隱藏響應的“敏感”部分方面獲得很大的回旋余地。

然而,參與者選擇的方案本質上受制于DNS協議本身的限制。例如:

- 請求和響應的長度是有限的。查找的整個域不能超過255字節,DNS數據包的最大長度為576字節。

- DNS協議自適應緩存。服務器記錄一小時前發送的響應,當被請求時,只需重復該響應,而不是一路跑到權威服務器并質詢“一小時前的回答仍然有效嗎?”這對于DNS的合法用戶來說很好,但對于DNS隧道客戶端來說就不太好了,因為它們通常求助于查詢許多虛構的子域(maliciousdomain. xyz,然后是48bd9a577d114.maliciousdomain. xyz等等)以保持查詢的新鮮感。

如果這一切聽起來太過理論化,那么以一個眾所周知的利用DNS隧道的惡意軟件SUNBURST為例,作為2020年SolarWinds黑客攻擊的一部分,它被傳遞給了毫無戒心的受害者。SUNBURST使用DNS查詢作為輕量偵察通道,秘密傳輸作為標識符加密的受害者信息,然后將其用作DNS查詢中的子域。此子域名被附加到四個主要域名之一:

- appsync-api.us-east-1[.]avsvmcloud[.]com

- appsync-api.us-east-2[.]avsvmcloud[.]com

- appsync-api.eu-west-1[.]avsvmcloud[.]com

- appsync-api.us-west-2[.]avsvmcloud[.]com

例如,生成的虛擬FQDN看起來像這樣:

7cbtailjomqle1pjvr2d32i2voe60ce2[.]appsync-api[.]us-east-1[.]avsvmcloud[.]com

基于通過DNS請求傳輸的信息,DNS服務器將向感興趣的目標返回CNAME記錄。CNAME將指向通過HTTPS與惡意軟件通信的C&C服務器。

引入DeepDNS

為了更好地解析DNS隧道和惡意網絡流量,Check Point于今年引入了DeepDNS,這是一種人工神經網絡,可以搜索和阻止濫用DNS的活動。DeepDNS是一種門控循環單元自動編碼器(Gated Recurrent Unit Autoencoder,GRU-AE),基于Check Point常規可用的大量DNS流量訓練而成。DeepDNS得出的結論也會自動推送到Check Point ThreatCloud。

為了加深了解,下面將對“門控循環單元自動編碼器”進行簡單解釋。

首先,自動編碼器是一種人工神經網絡,也就是說,它是一個虛擬的大腦,生命始于一張白紙。在訓練階段,給它一個輸入,然后觀察輸出,之后用微積分來確定大腦參數的變化,使輸出更理想,然后進行應用。這個過程不斷重復,直到虛擬大腦的實際輸出與期望的輸出完全相似。

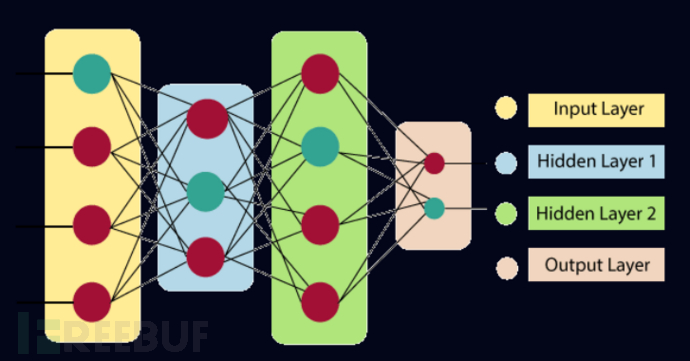

【人工神經網絡(ANN)示意圖】

【人工神經網絡(ANN)示意圖】

人工神經網絡具有學習各種函數的驚人能力(這甚至在理論上得到了證明)。其中一個函數就是“將此文本映射到一些簡短的表示(代碼),然后將代碼更改回文本,以便最終文本盡可能地與初始文本相似”。被訓練來學習這種函數的神經網絡被稱為“自動編碼器”。自動編碼器可以作為生成式模型:以某種方式在代碼空間中獲得一個新點(通過隨機選擇或只是將一些已知點混合在一起),如果模型已經學習了數據的良好表示,那么解碼這個點將產生新的文本。

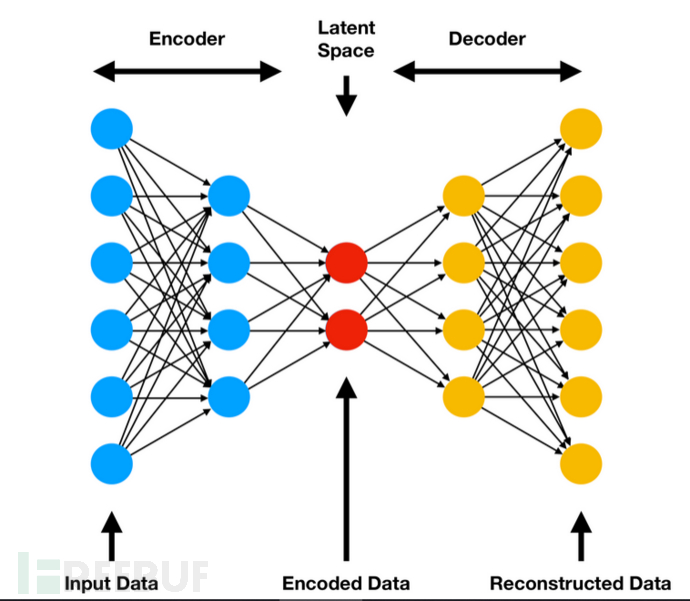

【自動編碼器的結構示意圖】

【自動編碼器的結構示意圖】

自動編碼器的另一個相關用例是異常檢測。應用一些數學直覺將使您得出這樣的結論:“典型”輸入將被自動編碼器壓縮和重構,并且相對成功,而“非典型”輸入的壓縮和重構更有可能引入錯誤。這基本上是出于同樣的原因,如果我說“敏捷的棕色狐貍跳過了懶惰的狗”,然后五分鐘后讓你重復這句話,你可能會成功,但對于“深奧的紫色鴨嘴獸迷惑了多產的獵豹”來說,情況就不一樣了。

DeepDNS的工作原理與此相同。通過深入檢查子域名,這些子域名被進一步分解成更小的組成部分,它使用它學會的編碼-解碼過程來對簡單的問題——如“這組查詢看起來有多正常?”——做出判斷。如果重構完全失敗,DeepDNS就會得出結論,認為答案“不夠正常”,并發出惡意判決。如果忽略訓練模型涉及一堆偏導數的部分,那么這種方法的簡單性是毋庸置疑的。

挖出并深入研究CoinLoader DNS隧道

既然我們已經大致了解了理論部分,現在是時候付諸實踐了。了解了DeepDNS在黑匣子層面的工作原理(甚至是它的一些內部工作原理),很自然地就引出了一個問題:如果我們讓它在可用的遙測中搜索異常情況,它能找到什么?Check Point研究人員對此進行了實踐,并在樣本上運行了DeepDNS。在它標記為異常的許多結果中,研究人員注意到了一組前所未知的域名集群:

- rqmetrixsdn[.]info

- candatamsnsdn[.]info

- mapdatamsnsdn[.]info

仔細觀察與這些域名相連的基礎設施,可以發現它們是用于CoinLoader感染的DNS備份通道的一部分。

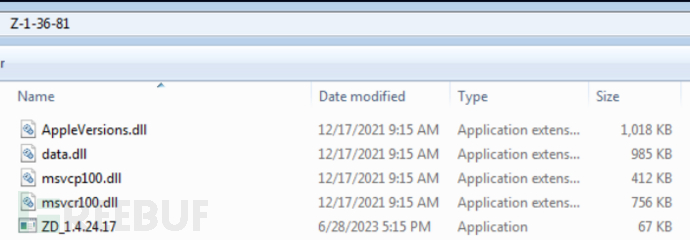

Coinloader樣本包含以下幾個文件,雖然名稱各不相同,但或多或少地代表了每個示例的文件結構。

【CoinLoader文件結構】

【CoinLoader文件結構】

可執行文件(圖像中的ZD_1.4.24.17)始終是用于DLL附帶加載的合法工具。主要的惡意邏輯在側加載的DLL中(這里是AppleVersions.dll)。加載后,它要經歷幾層解包,包括一個很好地混淆了的檢查,檢查它的父進程是從Z-1-36-81目錄(同樣,目錄名稱因樣本而異)中啟動的,該目錄隱藏在一些復雜的控制流結構中。

【CoinLoader執行流程】

【CoinLoader執行流程】

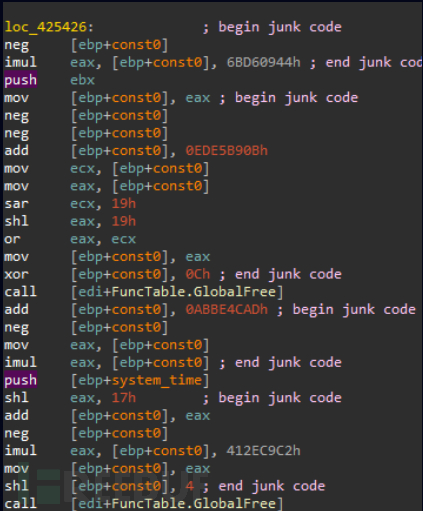

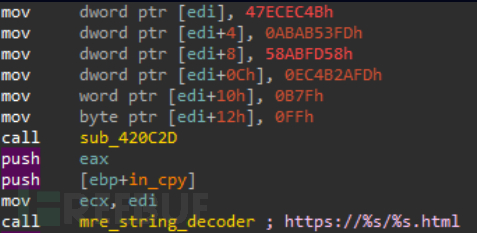

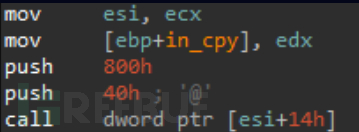

一旦解包完成,惡意邏輯就可見了。最后階段仍然包含一些反分析特性,例如花指令(junk code,主要用于干擾);使用簡單的替換密碼實時解密的加密堆棧字符串;以及使用自制函數表解析的間接調用,其中寄存器(register)指向傳遞給ecx中每個函數的內容。然后每次將其復制到一個隨機寄存器,該寄存器用于實現調用。

【花指令(junk code)用作反分析】

【花指令(junk code)用作反分析】

【混淆堆棧字符串】

【混淆堆棧字符串】

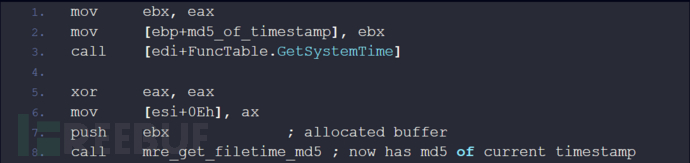

【使用自制函數表的間接調用】

【使用自制函數表的間接調用】

雖然研究人員很好地忽略了junk code,并且通過動態執行代碼和觀察解碼器輸出很好地處理了混淆的字符串,但是在IDA數據庫中解析函數調用需要專門的腳本。

其中一個樣本產生的流量捕獲似乎大有所獲:

【在CoinLoader執行中捕獲的數據包】

【在CoinLoader執行中捕獲的數據包】

所以我們開始對這個特性進行了技術分析。

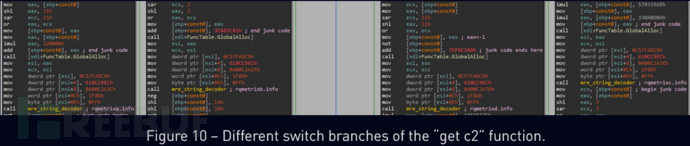

函數get_c2_domain接收一個枚舉參數(這里在寄存器edx中傳遞)。值0、1、2和3分別導致函數解密并返回每個惡意軟件的硬編碼C&C域名——在本例中是rqmetrixa.info、rqmetrixb.info、rqmetrixc.info、rqmetrixd.info。

【“get c2”函數的不同反饋結果】

【“get c2”函數的不同反饋結果】

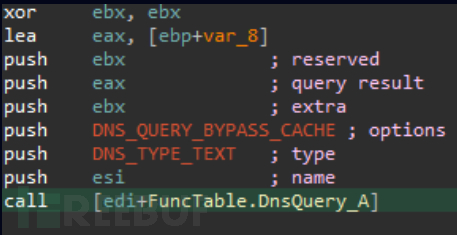

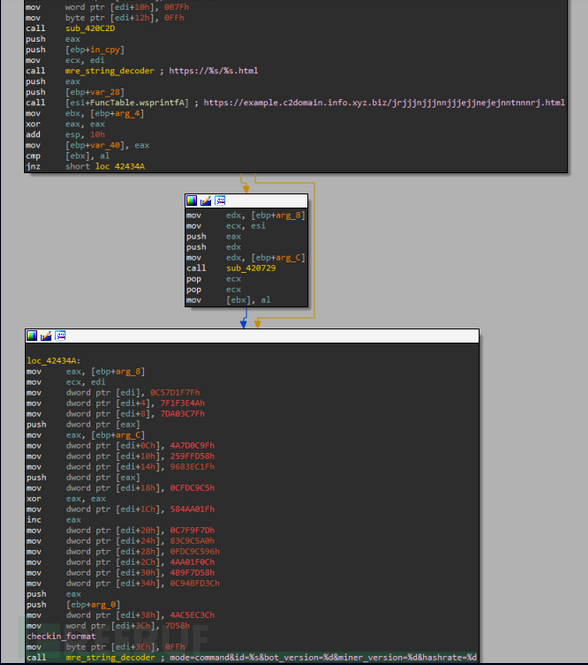

最后,如果此enum值等于4(上面注釋為GET_DOMAIN_DNS_TUNNEL_BACKUP),那么惡意軟件會訴諸備份計劃,并試圖通過與一個不同的服務器(rqmetrixsdn.info)協商,通過TXT DNS隧道查詢獲得域名,如流量捕獲中所示。

【DNS TXT查詢】

【DNS TXT查詢】

FQDN是通過獲取一個硬編碼域并在其前面加上hexlify(md5,時間戳)來創建的。在下圖中,我們將其顯示為一個代碼塊,用于過濾掉垃圾指令。

時間戳md5使用SystemFileToFileTime獲得(然后使用額外的WinAPI函數轉換為時間戳)。一旦服務器響應,它的響應將被饋送到一個內聯BASE64解碼器。結果被解釋為要check in的C&C域,類似于我們前面提到的SUNBURST設置。check in格式是string_decoder去混淆處理程序的輸出,如下所示。

【C&C check in的結構】

【C&C check in的結構】

結語

DNS隧道是一種可能被稱之為“老派”的技術。它起源于第一個防火墻的出現所創造的安全環境,以及簡單邊界的繪制:誰發起了連接?與誰?在哪個端口?使用什么協議?因此,允許或拒絕。從那以后,這個行業已經有了很大的變化,DNS隧道的好處已經變得不那么明確了。但與此同時,攻擊者開始使用各種技術(如隱寫術和加密)來改進他們對如何使用HTTP有效通信和隱藏的理解。

不過,DNS隧道顯然還沒有消亡。攻擊者認為這種技術值得一試,現代惡意軟件也并不羞于從事這種實踐。作為防御者,我們自然會對如何在行動中捕獲它感興趣。在這篇文章中,我們解釋了如何將DNS隧道建模為異常,并從不尋常的角度尋找它們——正如DeepDNS所演示的那樣。這次搜索讓我們找到了一些證據,表明目前仍有很多人在使用這種技術,包括國家支持的網絡犯罪分子,甚至黑客活動分子。

作為一個例子,我們對一個Coinlander樣本及其隧道協議進行了技術分析,DeepDNS發現它存在異常。除了滿足研究目的之外,這也為DeepDNS的能力提供了一個很好的概念證明。

雖然學術界肩負著推動科學邊界和證明可能性的重任,但大規模實施學術理念的任務往往落在業界身上,以引導它們沿著“從有希望的白皮書到在混亂的現實世界中實踐”的道路前進。如今,業界正在不斷努力將人工神經網絡應用于該成熟級別的安全,隨著最近對人工神經網絡及其應用的興趣激增,相信未來將有越來越多的人工大腦用于做出現實世界的安全決策。

原文鏈接:

本文作者:晶顏123, 轉載請注明來自FreeBuf.COM