網絡犯罪市場未來趨勢:萬物皆可“X即服務”

2024 年的網絡犯罪市場正處于激增的邊緣,開啟了變革的時代。每種網絡威脅都在積極轉變為“即服務”的模式,該模式將特定功能或者工具作為服務對外提供,可以是訂閱制也可以是即用即付制。網絡威脅變得分散化,借助這種方式那些沒有技術水平的人也能進行復雜攻擊。

這種轉變在 Bot 防護領域尤為明顯,傳統上的網絡犯罪分子必須具備專業知識才能進行賬戶托管和撞庫操作。但網絡犯罪即服務(CaaS)使得攻擊者可以輕松訪問那些為惡意攻擊活動構建好的,易于使用的工具和服務。

這些服務的售賣不受地理邊界的限制,世界各地的網絡犯罪分子都能參與其中,這大大降低了從事網絡犯罪的門檻。

業界表述

那些一向被認為是高水平黑客的領域,也可以被當作交鑰匙工程直接遞付給各種犯罪分子使用。網絡犯罪分子利用這些現成的服務進行攻擊,擴展運營能力并最大限度地發揮影響。

以“X即服務”方式提供

“即服務”模式改變了網咯犯罪的格局,通過專業服務提供各種攻擊媒介。這種攻擊形式的崛起使得過去的網絡威脅商品化,為其賦予了新的生命力。

多種威脅

以 Evil Proxy 為例,邁入網絡犯罪即服務(CaaS)的時代是一個令人擔憂的事情。CaaS 模型能夠將幾乎任何威脅轉化為普通人即可訪問的犯罪服務。這就為網絡犯罪分子提供了絕佳的平臺,來巧妙地繞過安全措施。這意味著曾經專業化的威脅,已經轉變為任何人都可以訪問的現成服務。這項服務與網絡釣魚活動交織在一起,也增強了網絡威脅的隱蔽性和效率。

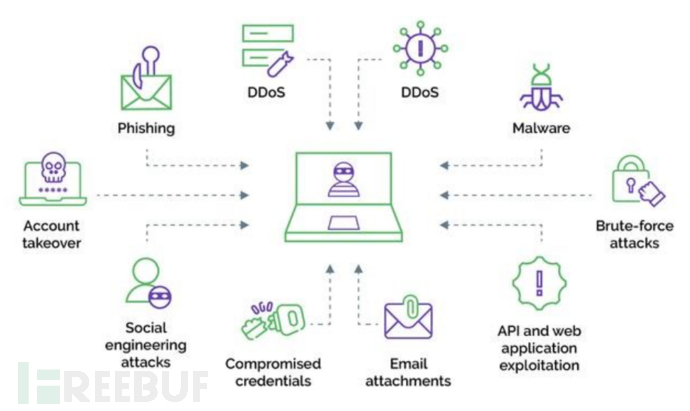

任何威脅都可以被編入服務中,通過“X即服務”平臺提供的一些典型攻擊媒介如下所示:

- 網絡釣魚即服務(PhaaS)是一種超越傳統的網絡犯罪產品,不僅允許個人攻擊者訪問信用卡欺詐的工具與資源,還可以使用生成式 AI 進行網絡釣魚攻擊。

- 欺詐即服務(FaaS)與 CaaS 類似,但并不完全相同。FaaS 是 CaaS 中的一個子集,專門聚焦于金融欺詐類的服務,例如信用卡欺詐、身份竊取和洗錢。

- 撞庫使攻擊者能夠使用服務來自動測試各類用戶名與密碼的組合,以獲得未授權的訪問。攻擊者使用撞庫快速輸入憑據,利用用戶在多個平臺經常重復使用相同的密碼。

- 漏洞利用工具包即服務為網絡犯罪分子提供打包好的工具與漏洞利用,針對軟件和系統中的漏洞進行攻擊。

- 社會工程即服務允許犯罪分子以雇傭的形式進行社會工程學攻擊,使個人和組織泄露敏感信息。

- 爬蟲即服務是以商業或訂閱方式提供數據爬取服務,從而進行侵犯版權、未經授權的數據訪問和競爭性間諜活動等。

- 信用卡服務是一種犯罪服務,攻擊者可以在其中獲得進行信用卡欺詐的工具、資源或專業知識。可能包含各種活動,如買賣被竊取的卡信息、使用泄露的卡數據進行未經授權的交易。

各類威脅

- 勒索軟件即服務(RaaS)使攻擊者能夠租用勒索軟件,在沒有大量專業知識的情況下發起勒索軟件攻擊。

- 惡意軟件即服務(MaaS)對外出售特洛伊木馬、病毒和其他類型的惡意軟件,網絡犯罪分子都可以租用而非開發。

- 分布式拒絕服務即服務(DDoSaaS)可以幫助網絡犯罪分子按需進行 DDoS 攻擊,從而造成攻擊目標的中斷或停機。

- 流量分配系統(TDS)是幫助網絡犯罪分子進行有效引流的服務,服務將受害者重定向到各種漏洞利用頁面。

威脅情報也證明了該趨勢

安全公司的數據也證明,2024 年“X即服務”的威脅愈發嚴重。市場上提供現成的解決方案,促使網絡犯罪活動激增,凸顯了“X即服務”的吸引力不斷增強。從促進賬戶接管的自動化 Bot 到簡化的網絡釣魚工具,再到一系列基于生成式人工智能的攻擊,數據凸顯出攻擊者使用各種基于 CaaS 服務所帶來的便利。

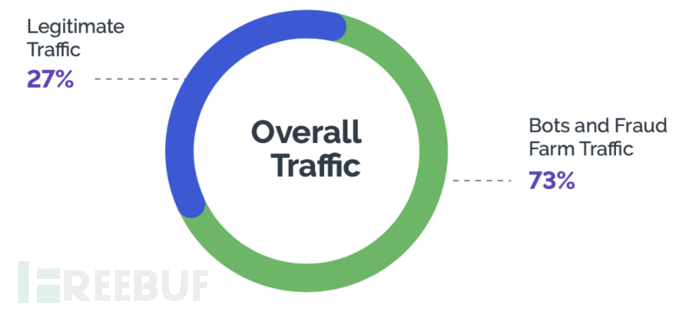

2023 年第三季度,所有互聯網流量中的 73% 由惡意爬蟲和欺詐農場貢獻。公司和組織需要了解準確的威脅情況,才能應對未來的數字領域與新興威脅的興起。

流量類型

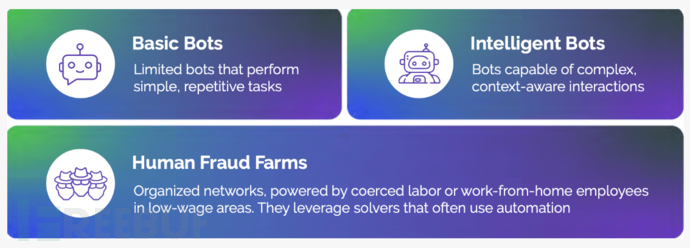

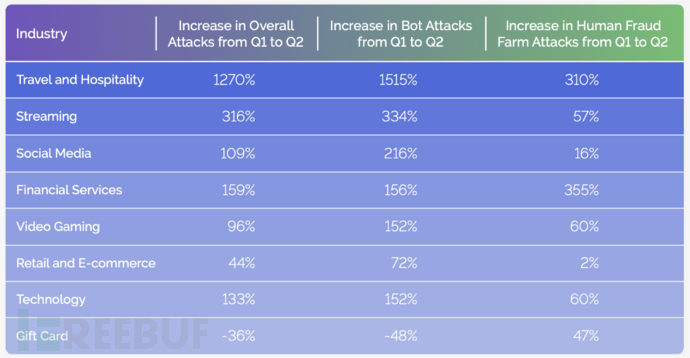

2023 年的上半年,Bot 攻擊激增 167%。安全專家分析,這主要是由于智能 Bot 的普及大漲 291%。這些 Bot 能夠執行復雜的上下文感知交互,而且后續攻擊者將其無縫過渡到欺詐農場,導致 2023 年第一季度到第二季度顯著增長了 49%。

攻擊者策略

這些數據都表明網絡犯罪分子的攻擊策略也在不斷發展,網絡犯罪采取了更先進和適用性更強的方法。攻擊者在面臨障礙時轉向欺詐農場,也反映了網絡犯罪行為的動態性。這種戰術轉變展現了迄今為止從未見過的組織水平與靈活性,以及“X即服務”模式的所有特征。

數據對比

在更廣的背景下,網絡犯罪分子不僅利用自動化工具,還整合人力資源開展欺詐活動。這與 CaaS 一致,攻擊者可以購買或者租用各種工具,從而更有效率地開展網絡攻擊。