開源噩夢:GitHub一年泄露上千萬密鑰

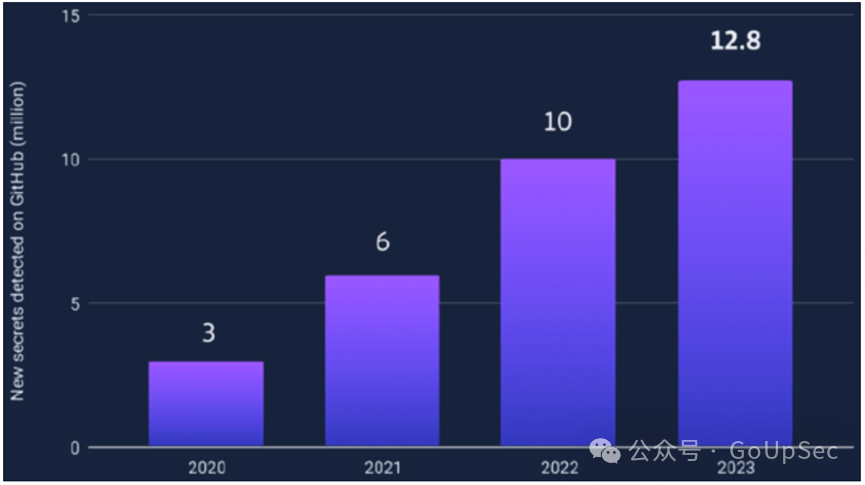

據GitGuardian的最新報告,2023年GitHub平臺上發生了大規模的敏感信息泄露事件,超過300萬個公開代碼庫累計泄漏超過1280萬個身份驗證和敏感密鑰,其中絕大部分信息在泄露后5天內仍保持有效。

憑證泄漏首次成為數據泄漏主因

2023年憑證泄露首次成為網絡攻擊和數據泄漏的主要原因。2023年的Sophos報告指出,憑證泄露是上半年所有攻擊事件的根源之一,占比高達50%。漏洞利用緊隨其后,占23%。

作為全球最受歡迎的代碼托管和協作平臺,GitHub上的密鑰泄露事件自2020年以來呈快速惡化的增長趨勢:

2020-2023年GitHub憑證信息泄漏快速

2020-2023年GitHub憑證信息泄漏快速

2023年,GitGuardian掃描了11億次提交(+10.6%),其中800萬次提交至少暴露了一個秘密(+30.3%)。

GitGuardian向泄露密鑰的用戶發送了180萬封免費電子郵件提醒,但僅僅只有1.8%的用戶采取了措施糾正錯誤。泄露的敏感信息包括賬戶密碼、API密鑰、TLS/SSL證書、加密密鑰、云服務憑證、OAuth令牌等,這些信息一旦落入外部人員手中,可能會導致數據泄露和財務損失。

憑證泄露的重災區

2023年GitHub密鑰泄露最為嚴重的國家是印度、美國、巴西、中國、法國、加拿大、越南、印度尼西亞、韓國和德國。

泄露最為嚴重的行業是IT行業,占比高達65.9%。其次是教育行業,占比20.1%。其他行業(科學、零售、制造、金融、公共管理、醫療、娛樂、交通)泄露占比為14%。

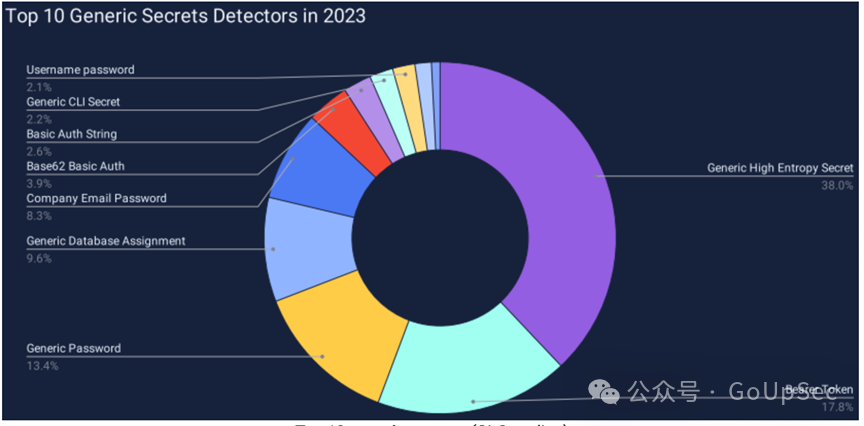

GitGuardian用通用檢測器對2023年的泄露憑證進行了分析,具體類型分布如下:

前10名通用泄露憑證類型

前10名通用泄露憑證類型

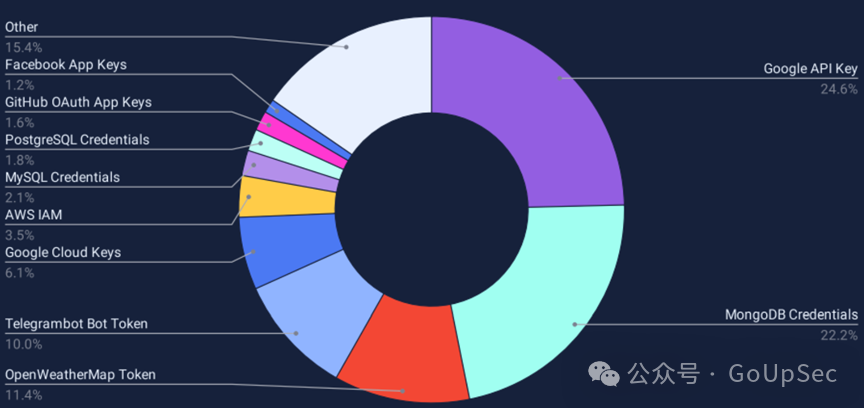

特定檢測器可以將泄露的憑證細分更具體的類別,結果顯示泄露最為嚴重的憑證類型包括谷歌API和谷歌云密鑰、MongoDB憑證、OpenWeatherMap和Telegram機器人令牌、MySQL和PostgreSQL憑證,以及GitHub OAuth密鑰。

僅在2023年,就檢測到了超過100萬個有效的Google API憑證、25萬個Google Cloud憑證和14萬個AWS憑證。

TOP10特定密鑰類型

TOP10特定密鑰類型

值得注意的是,只有2.6%的泄露憑證會在泄露后的第一小時內被撤銷,高達91.6%的憑證在5天后(GitGuardian停止監控其狀態時)仍保持有效。

Riot Games、GitHub、OpenAI和AWS等公司似乎擁有較為完善的應對機制,可以幫助檢測到泄露憑證的代碼提交并及時補救。

AI泄密暴增

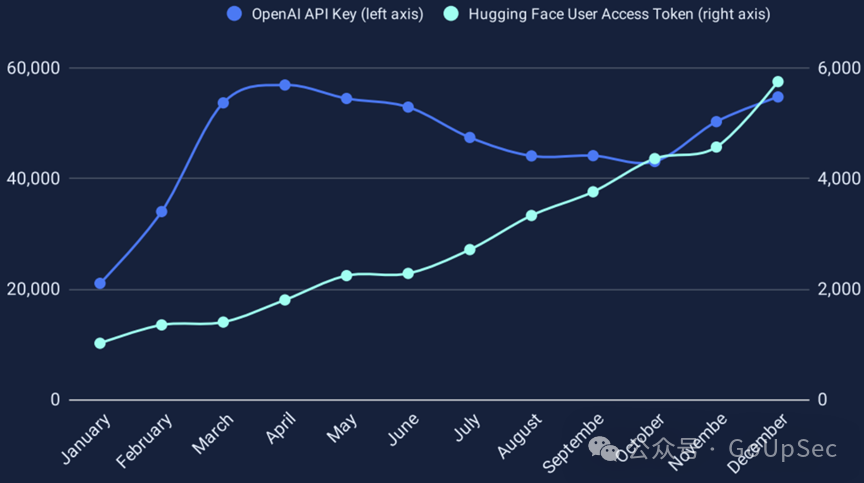

生成式AI工具在2023年呈爆發式增長,在GitHub上泄露的AI項目相關密鑰數量也同步增長。

與2022年相比,2023年在GitHub上泄露的OpenAI API密鑰數量激增了1212倍,平均每月泄露46,441個API密鑰,成為報告中增長最快的泄露數據點。OpenAI旗下的產品ChatGPT和DALL-E廣受歡迎,不僅局限于科技圈。許多企業和員工會在ChatGPT提示中輸入敏感信息,一旦密鑰泄露,后果將不堪設想。

開源AI模型倉庫Hugging Face的泄露密鑰數量也急劇增加,這與其在AI研究人員和開發者中的日益流行直接相關。

OpenAIAPI密鑰與Hugging Face用戶訪問令牌的月度泄漏數量

OpenAIAPI密鑰與Hugging Face用戶訪問令牌的月度泄漏數量

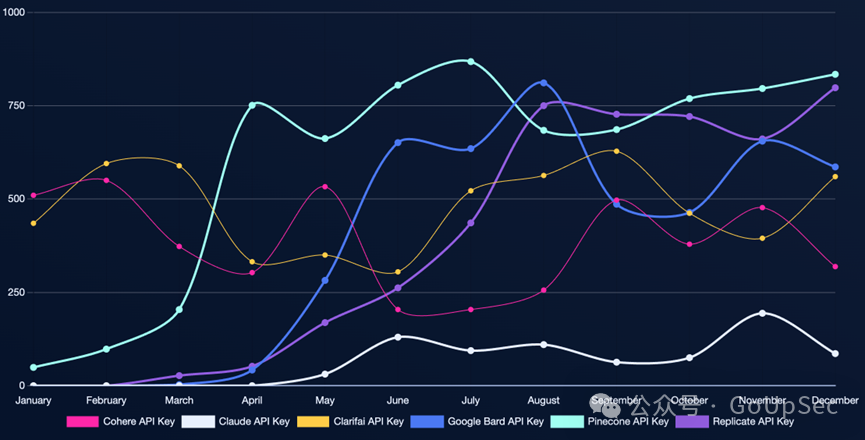

其他AI服務(例如Cohere、Claude、Clarifai、Google Bard、Pinecone和Replicate)也出現了密鑰泄露事件,但數量遠低于OpenAI和Hugging Face。

不同人工智能項目的每月泄漏憑證數量(與其流行度和采用率相關)

不同人工智能項目的每月泄漏憑證數量(與其流行度和采用率相關)

GitGuardian認為,不僅使用AI服務的用戶需要更好地保護密鑰安全,AI技術本身也需要加強檢測和保護密鑰。

報告指出,大語言模型(LLM)可以幫助快速分類泄露密鑰并降低誤報率。然而,要大規模應用此類技術,還需要解決運營成本、時間投入以及識別效率等方面的限制因素。

值得一提的是,GitHub在上個月啟用了默認的推送保護功能,用于防止用戶在將新代碼推送到平臺時意外泄露密鑰。