詳解權限控制中的三大模型:ACL,ABAC,RBAC

權限控制是軟件系統中常見的模塊之一,權限模型是信息安全管理中用于定義和控制不同用戶對系統資源訪問權限的方法。每種模型有其獨特的方式來指定誰可以訪問什么資源、在什么條件下可以訪問以及可以執行哪些操作。本文對三種最常見的權限模型進行介紹。

1. ACL 訪問控制列表

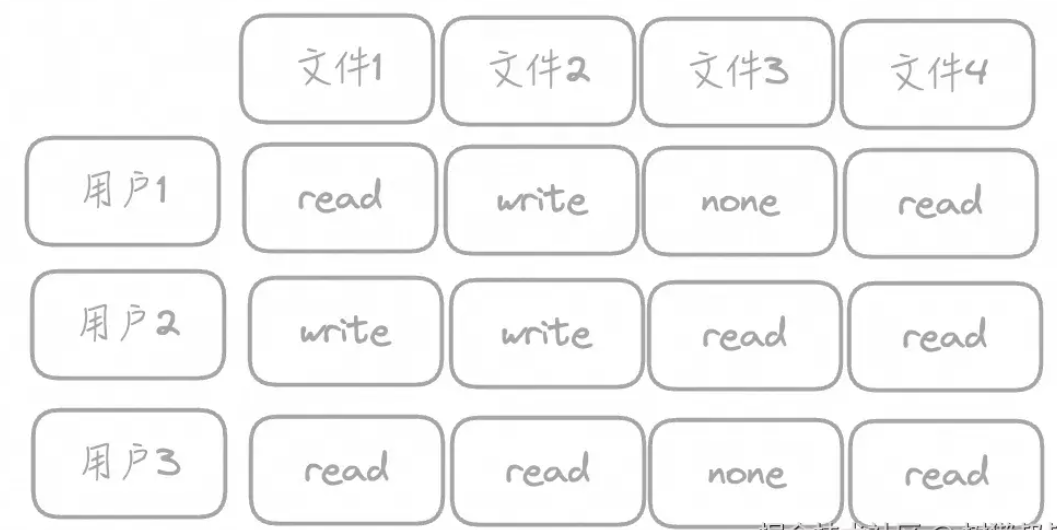

ACL是一種基于對象和主體的權限控制模型,它通過為每個對象定義一個訪問列表來進行權限管理,根據對特定對象的訪問權限,來控制主體對該對象的訪問。

ACL是最細粒度的權限控制方式,它直接將每個對象(如文件、目錄或網絡資源)的權限分配給具體的用戶或者用戶組。

ACL很好理解,對于所有的資源以及所有的用戶,維護一個一一對應的權限表即可。但是,隨著用戶或者資源變得越來越多,權限約束會逐漸膨脹,難以維護。

圖片

圖片

2. ABAC 基于屬性的權限控制模型

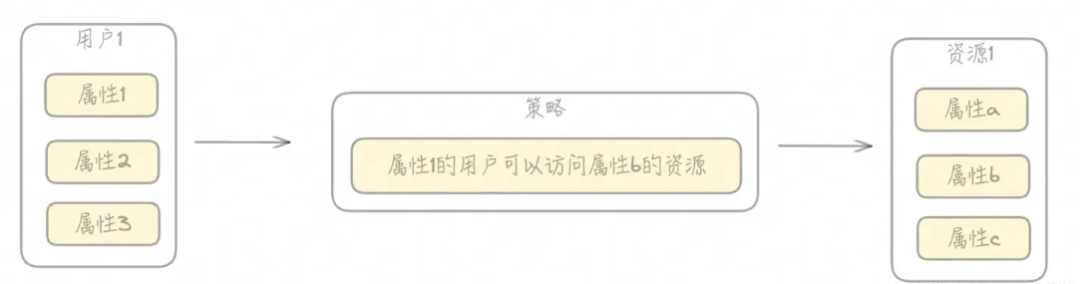

ABAC是一種基于屬性的權限控制模型,它通過定義規則來根據主體和對象的屬性來控制訪問權限。這種模型可以更靈活地控制訪問權限,根據更多的因素來做出訪問決策。

在ABAC模型中,訪問決策是基于用戶的屬性,如角色、部門、地理位置、所屬組織等,以及資源的屬性,如文件類型、所屬部門等。此外,環境的屬性,如時間、地點等,也可以用于決定訪問權限。

ABAC模型的核心概念包括:

- 屬性:ABAC模型以屬性為基礎來描述用戶、資源和環境。屬性通常包括標識符、類型和值。例如,一個用戶的屬性可以是他的部門或職位,而一個資源的屬性可能是它所屬的項目或類型。

- 策略:ABAC模型中的訪問控制策略是根據屬性來制定的。策略可以使用邏輯表達式來組合多個屬性,以確定訪問權限。例如,一個策略可以規定只有部門為“銷售部”且角色為“經理”的用戶才能訪問銷售報表。

- 訪問控制決策:ABAC模型使用屬性來做決策,根據用戶的屬性、資源的屬性和環境的屬性來決定用戶是否有權訪問某個資源。訪問決策可以靈活地根據不同的屬性組合來調整訪問權限。

圖片

圖片

ABAC模型的優點包括靈活性和可擴展性,它允許組織根據具體需求和情況來定義訪問規則,適應復雜的訪問控制需求。ABAC模型還可以與現有的用戶目錄和身份管理系統集成,并且可以與其他訪問控制模型如RBAC(基于角色的訪問控制)和DAC(自主訪問控制)配合使用,以提供更全面的訪問控制保護。

3. RBAC 按角色進行權限管理的模型

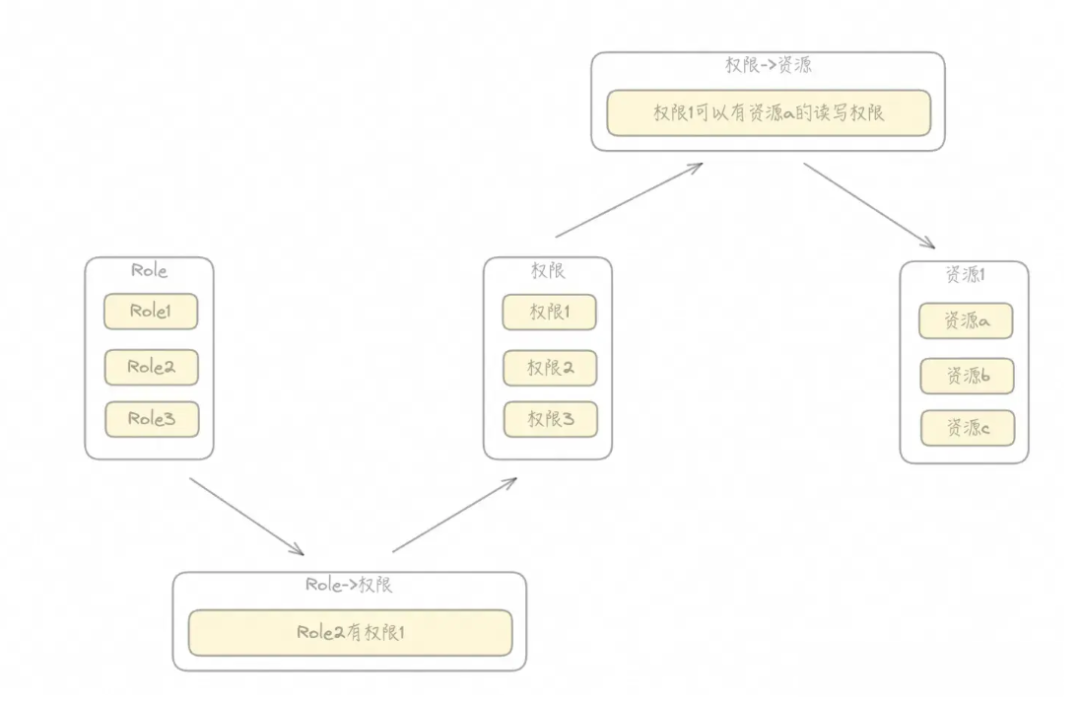

RBAC是一種按角色進行權限管理的模型,它將用戶分配給特定角色,然后為每個角色分配權限。這樣可以簡化權限管理,提高安全性和可維護性。

RBAC模型中主要包括以下幾個要素:

- 角色(Role):角色是權限管理的核心,它是一組權限的集合,表示了一類用戶所擁有的訪問權限。角色應該根據組織的職能和權限劃分得當,以便有效管理權限和精細控制用戶的訪問。

- 用戶(User):系統中的實際用戶,通過將用戶分配到不同的角色來獲得相應的權限。

- 權限(Permission):權限是指對系統資源進行操作的許可,可以是讀取、寫入、修改、刪除等不同操作。

- 用戶-角色關聯關系(User-Role Assignment):將用戶分配到相應的角色,以確定用戶的權限范圍。

- 角色-權限關聯關系(Role-Permission Assignment):確定不同角色擁有的具體權限。

圖片

圖片

RBAC模型的實現通常包括三個層次的訪問控制:

- 用戶級別的訪問控制:用戶根據其所屬的角色具有相應的權限,從而控制用戶對系統資源的訪問。

- 角色級別的訪問控制:對特定角色的權限進行管理和控制,以確保不同角色擁有正確的權限。

- 系統級別的訪問控制:對整個系統資源進行訪問控制,防止未經授權的訪問。

RBAC模型具有以下優點:

- 靈活性:可以根據實際需要靈活劃分和管理角色,并快速調整權限。

- 簡化管理:對用戶、角色和權限的管理更加簡單直觀,易于維護和更新。

- 安全性:RBAC模型可以減少了權限分配和審計工作量,有助于減少內部和外部的安全風險。

總的來說,RBAC模型通過將用戶與角色相互關聯,并通過角色與權限相互關聯,實現了對系統資源的更加精細化的訪問控制和管理。