管理員寶典:三招教你獲得或防止對OS X的訪問

譯文任職系統管理員有時可不是份輕松的差事。由于要管理諸多設備、網絡和用戶,很容易被搞得精疲力竭,因而不是忽視某個隱藏的設置,就是將某個配置保護得過于嚴格了一點。

獲得對OS X的管理員訪問權

然而,無論走哪個極端,都不可避免地導致出現兩種場景中的一種:一旦鉆了漏洞的空子,未授權用戶就會被授予更高的權限;或者環境實在太安全了,連IT部門都失去了一度無限制的訪問權。

具有諷刺意味的是,在我IT職業生涯的早期階段,我在一路學習組策略(Group Policy)或蘋果的服務器管理員工具(Server Admin Tools)時,數次碰到過這一幕。而我得到的教訓是:想最清楚地知道如何搞定某技術,一定要明白如何破解該技術。

本文介紹的三種方法不僅可以用來重新獲得對管理員帳戶的訪問權,同時還能了解如何防止別人企圖也這么做。

1. 恢復分區

它是如何發生的?

這個過程非常簡單。從斷電狀態,開啟Mac電源,按住蘋果編鐘前面的[Option]鍵。一直按住此鍵,直到Startup Manager(啟動管理器)裝入。下一步,選擇Recovery Partition(恢復分區)。啟動進入到恢復分區后,依次選擇Utilities(實用工具)| Terminal(終端)。輸入命令“resetpassword”(注意沒有雙引號),按回車鍵,即可調出密碼重置實用工具。之后,選擇含有你想重置的某個帳戶的那只驅動器,從下拉式菜單中選擇一個用戶。為該帳戶指定一個新密碼,確認密碼,然后點擊Save(保存)按鈕。重啟電腦,一旦裝入OS X,只要輸入帳戶名稱和剛重置的密碼,即可獲得管理訪問權。

誰能執行這項操作?

實際接觸得到節點的人都能夠執行這個重置方法。

如何才能防止這個操作?

幸好,有兩種這樣的方法可以防止這個操作。首先,啟用Firmware Password(固件密碼),這也可以從恢復分區中的Utilities(實用工具)| Firmware Password Utility(固件密碼實用工具)來啟用,它會設置一個EFI引導密碼,防止用戶引導進入到除默認引導驅動器之外的任何設備。

其次,啟用FileVault 2,這是蘋果的全盤加密功能,這可以保護密碼遠離與非加密帳戶同樣的密碼重置例程,那是由于FV2處理密碼重置的方式獨立于操作系統。這意味著,雖然用戶有可能更改管理員帳戶的密碼,但由于身份驗證在FV2中處理起來有點不同,用戶將首先需要用之前的密碼(他/她不知道該密碼)來驗證身份,驗證通過后才能獲得系統訪問權。#p#

2. 單一用戶模式

它是如何發生的?

從斷電狀態引導Mac時,按住蘋果編鐘前面的[Command]+[S]組合鍵,這會導致電腦引導進入到單一用戶模式(SUM)。

SUM旨在用作一種工具,幫助IT人員及開發人員排查影響OS X的問題,尤其是與引導有關的那些問題。它確實有另一個優點(或者說缺點):以root訪問權(又叫超級用戶)啟動,這讓命令可以在管理員層面加以執行。節點自動引導進入到SUM,不需要登錄信息。

如果運行下面的命令,用戶可以重置Apple Setup運行時環境,讓它回到出廠設置,促使電腦在隨后的重啟過程中再次運行這個過程。完成安裝過程還意味著,將創建一個新的管理員帳戶,因而危及系統的安全性。

mount -uw /

rm /var/db/.AppleSetupDone

shutdown -h now

誰能執行這項操作?

就像恢復分區一樣,實際接觸得到節點的人都能夠執行這個重置方法。

如何才能防止這個操作?

同樣,設置固件密碼將確保試圖獲得訪問權的人都必須提供固件密碼,之后才能看到啟動管理器、進入SUM。

另外,FileVault 2允許訪問SUM,但是用戶需要首先通過FV2的登錄窗口驗證身份。

3. Apple ID

它是如何發生的?

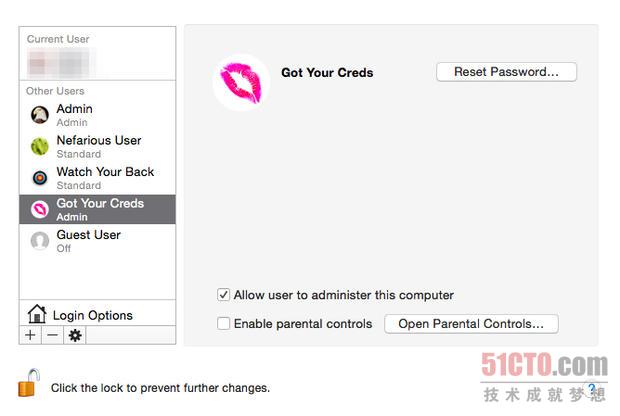

從System Preferences(系統首選項)裝入Users & Groups(用戶與用戶組)首選項面板,將列出某臺電腦中本地存儲的所有帳戶。選擇一個帳戶時,可以勾選標為“Allow user to reset password using Apple ID”(允許用戶使用Apple ID重置密碼)的復選框。

這個選項的目的是,擁有與Apple ID關聯的用戶帳戶的任何人在登錄屏幕出現時都能重置密碼,只要輸入其Apple ID,使用該帳戶驗證身份。

附帶提一下,雖然可以、而且鼓勵將Apple ID和iCloud 作為獨立帳戶分開來,可是在許多情況下,它們是同一個帳戶。這增添了另一條攻擊途徑。因為萬一Apple ID登錄信息泄密,iCloud帳戶就可以被用來訪問位于iCloud的Find My iPhone應用程序,與該帳戶關聯的其他設備就有可能在管理員(或設備所有人)不知情的情況下被人從設備列表上遠程刪除,等到發覺時,往往為時已晚。

誰能執行這項操作?

只有知道允許使用Apple ID重置這個復選框已啟用的帳戶所需要的ID登錄信息的那些人才能執行。不過,危險可能遠程或本地出現;也可以被有權訪問用Apple ID帳戶注冊的電子郵件帳戶的任何人所執行。

如何才能防止這個操作?

明顯的選擇就是不要勾選帳戶的Apple ID密碼重置復選框。不過,這個選項的用途比負面因素多得多,而且取決于你的環境及/或企業政策。

一種更現實的方法就是,遵循密碼最佳實踐,比如選擇至少14個字符的強密碼,鍵與鍵間隔很寬(使用大小寫字母、數字和字符)。你還應該每過45天至90天更改這個密碼,并確保至少在前六次變更中沒有使用同一個密碼。

將與Apple ID關聯的電子郵件帳戶與公司或個人帳戶分開來,這也是個好主意。

最后,為Apple ID和iCloud實施分為兩步的驗證也有望阻止企圖繞過限制的大多數行為。

切記:電腦執行某一項任務的方式不止一種,需要做好調查工作,以測試系統。這對于加強電腦的安全,并繼續提高負責管理及維護電腦的人員的安全意識將大有幫助。

對于獲得OS X的訪問權或阻止訪問權還有其他什么高招?歡迎留言交流。

英文:Pro tip: Three ways to gain (or prevent) admin access to OS X