中國市場手機系統安全檢測報告(全文)

摘要

1.本次報告基于360手機衛士的用戶,統計了22萬Android手機的漏洞情況。該報告通過分析中國大陸地區用戶Android系統手機存在的漏洞情況,以此進行Android系統漏洞的研究,進而為用戶的手機安全提供更加有效的服務與保障。

2.我們從最近一年的Android和Chrome安全公告中選取了25個漏洞作為測試的依據。這25個漏洞涵蓋了Android系統的各個層面,且都是與設備無關的通用漏洞。

3.在測試的22萬手機中,94.5%的手機存在安全漏洞,僅有5.5%的手機沒有安全漏洞。

4.在測試的22萬手機中,29.6%的手機標明了系統patch_level。所有樣本中,僅有297臺設備的patch_level能與Google官方保持同步。

5.在所選樣本中,Android版本占比最高的是Android 4.4,Android 6.0的占比僅為7%。我們統計了Android版本與漏洞數量的關系,從整體上看,Android版本越高,漏洞數量越少。

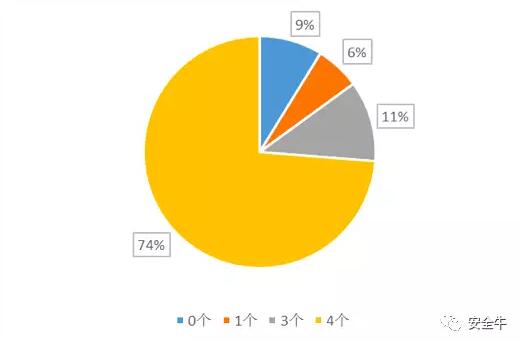

6.在我們選取的25個漏洞中,有4個是系統瀏覽器內核漏洞,樣本中91%的手機存在瀏覽器內核相關漏洞,74%的設備同時存在4個瀏覽器內核漏洞。作為用戶與互聯網接觸的直接承載者,瀏覽器漏洞如此廣泛的存在會對用戶的手機安全形成巨大的威脅。

7.根據樣本統計結果,用戶手機的平均漏洞數量存在比較明顯的地域特征,北京、上海地區的用戶手機漏洞數量最低,用戶手機漏洞數最多的是寧夏、河北等地。

8.根據樣本統計結果,男性用戶的手機版本普遍比女性用戶的手機版本低,男性用戶的手機平均漏洞數量比女性用戶高。

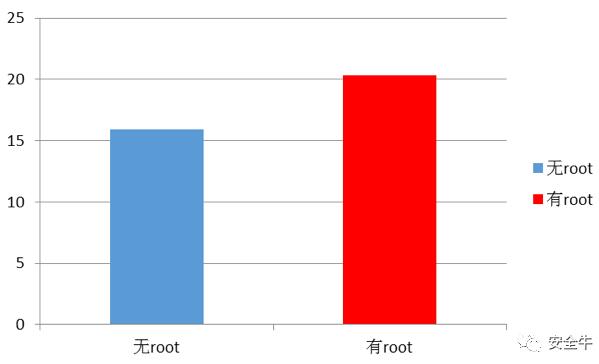

9.我們統計了手機root與漏洞數量的關系,已經被root的手機的漏洞平均數是20.3,未root手機的漏洞平均數是15.9。漏洞越多的手機,被root的可能性越大。

10.我們統計了手機發布時間與漏洞數量的關系,整體上看越是最新發布的手機,存在的漏洞越少;發布越早的手機,存在漏洞越多。

安全測評綜述

針對手機系統的安全性測試,我們從近期的Android和chrome安全公告中,選取了25個漏洞作為評判手機安全性的依據。這25個漏洞的基本信息如表1所示,包括漏洞對外公布的時間、漏洞的嚴重級別、漏洞類型和漏洞簡述。漏洞的嚴重級別有嚴重、高、中三個級別。漏洞的類型我們分了三類,包括遠程攻擊漏洞、權限提升漏洞和信息泄露漏洞。

表1 漏洞基本信息

第一章 整體安全性分析

一、整體安全檢測結果

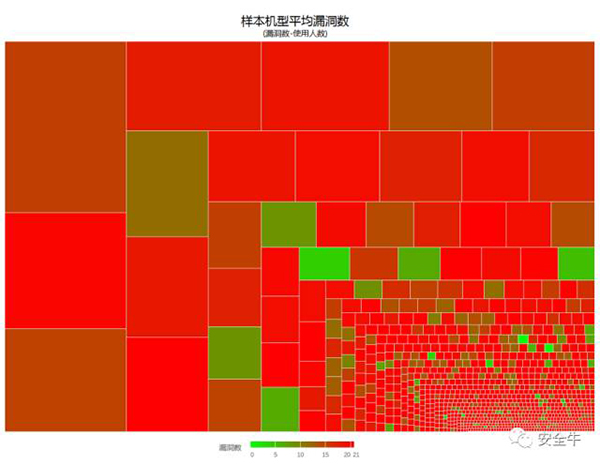

本次報告我們共計統計了22萬樣本,涵蓋基于Android 4.1 – Android 6.0系統的3000余種機型。從整體上看,國內Android智能手機的安全狀況極不樂觀,絕大部分設備都存在系統漏洞。為了更加直觀的反應國內Android智能手機的整體安全狀況,我們制作了如下矩形樹圖,如圖1所示。

圖1 樣本機型平均漏洞數

在此圖中,我們以不同的手機型號作為分割點,針對每個型號的手機分析出了該型號的手機的平均漏洞數,以此來代表該型號手機整體的安全狀態,漏洞數從0個漏洞至21個漏洞均有存在,對應圖中各色塊的顏色深淺,其中綠色代表相對安全,紅色則代表相對不安全。同時各機型的使用人數對應圖中色塊的面積,使用人數越多,色塊的面積越大,在整個樣本中所占的比例越大。綜合上述兩個方面,以此較為合理的展現國內Android智能手機整體的安全狀態。

通過圖中我們可以看出,國內手機市場整體處于極度危險的狀態,而使用量較多的機型中,平均每個機型的系統中存在的系統漏洞也都處于10個以上,而相對較安全一些的手機則使用量不多,因此也一定程度上造就了國內針對安卓設備的各類木馬病毒攻擊紛繁不斷的情況。

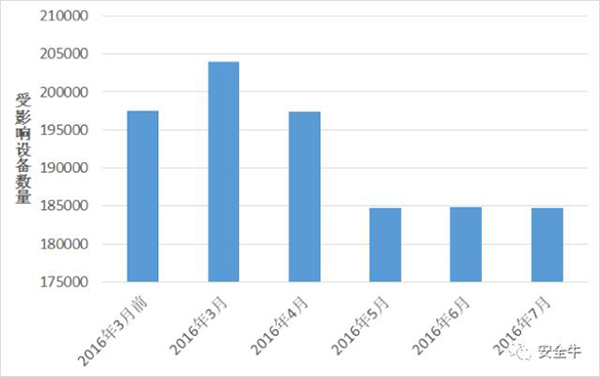

在我們選取的25個漏洞中,有4個漏洞是2016年3月份之前的漏洞,其余是2016年3月到7月之間的漏洞,統計了不同月份的漏洞影響范圍。結果如圖2所示:

圖2 不同月份的漏洞影響范圍

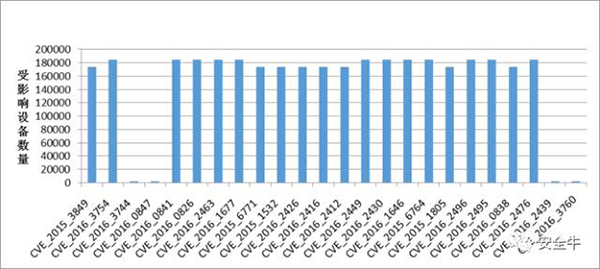

從圖中可以看出,影響范圍最廣的是2016年3月份的漏洞。另外,我們還統計了25個漏洞中每個漏洞所影響的設備數量。統計結果如圖3所示:

圖3 每個漏洞影響設備數

從結果可以看出,25個漏洞中21個漏洞的影響范圍都很廣,影響設備數量在17萬之上。有4個漏洞的影響范圍比較小,這4個漏洞是與系統的藍牙及電話組件相關的,大部分OEM廠商會對這兩個組件做定制修改,會干擾漏洞檢測的結果。

二、按漏洞嚴重級別統計結果

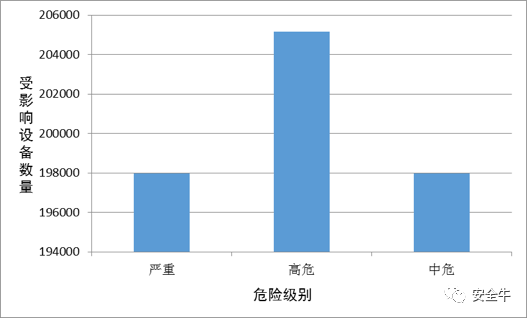

在測試的22萬設備中,我們統計了不同危險等級的漏洞所影響的設備數量,結果如下圖4所示:

圖4 不同危險級別的漏洞的影響范圍

有197988臺設備存在嚴重級別的漏洞,有205149臺設備存在高危級別漏洞,有197988臺設備存在中危級別的漏洞。分別占設備總數的91.2%,94.5%,91.2%。

三、按漏洞類型統計結果

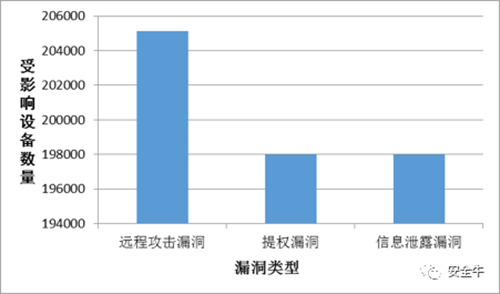

在22萬樣本設備中,我們按照漏洞的技術類型將漏洞劃分為三類,分別是遠程攻擊漏洞,提權漏洞,信息泄露漏洞。我們統計了這三種類型漏洞所影響的設備數量,統計結果如下圖5所示

圖5 不同漏洞類型的漏洞影響范圍

有205149臺設備存在遠程攻擊類漏洞,有197988臺設備存在權限提升類漏洞,有197988臺設備存在信息泄露類漏洞。分別占設備總數的94.5%,91.2%,91.2%。

第二章 漏洞分布特征

一、地域分布特征

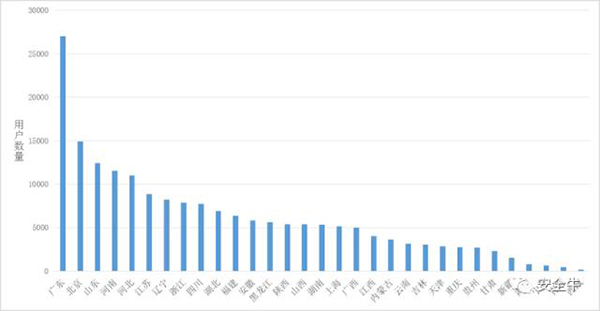

在所有的樣本數據中,我們統計了用戶的地域分布,結果如下圖6所示。所有用戶共來自31個省市和直轄市,用戶來源最多的是廣東省,用戶來源最少的是西藏。

圖6 樣本的省份分布

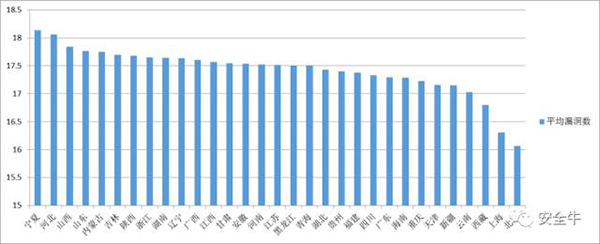

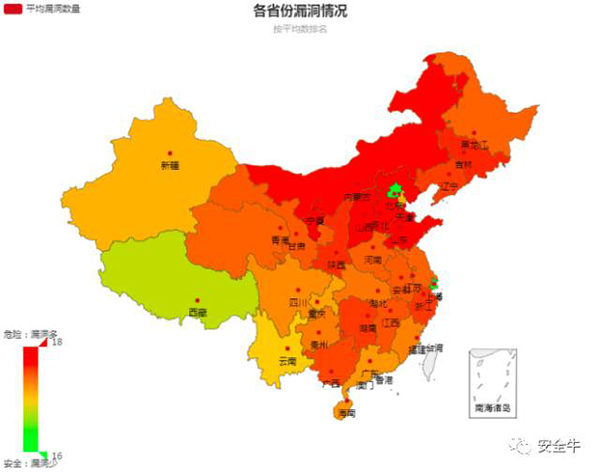

由于每個省份的用戶基數不同,因此我們計算了每個省份的漏洞平均數。結果如下圖7所示:

圖7 各省份漏洞平均數

從上圖可以看出,平均漏洞數最少的是北京和上海;平均漏洞數最多的是寧夏、河北等地。用熱力圖表示如圖8所示,可以更好的看出平均漏洞數的地域分布特征。

圖8 漏洞數量的地域分布特征

二、性別分布特征

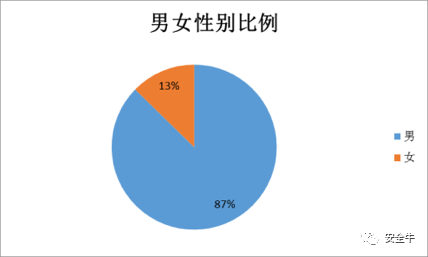

在統計的22萬設備中,我們進一步統計了男女性別情況。樣本統計結果顯示,樣本男女比例約為6.9:1。結果如下圖9所示:

圖9 樣本中男女性別比例

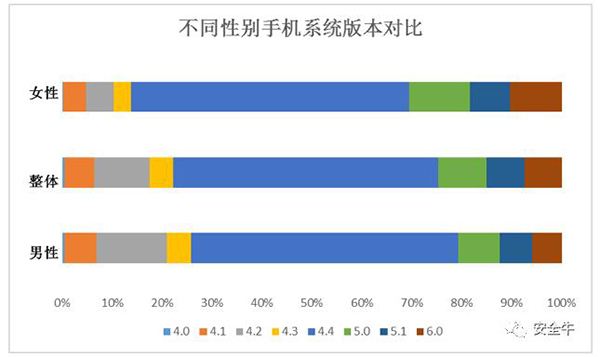

在性別樣本中,我們統計了不同性別用戶的手機版本號分布,統計結果如下圖10所示:

圖10 不同性別手機系統版本對比

在女性手機用戶中,Android 6.0的占比約為10.43%;在男性手機用戶中,Android 6.0的占比約為6.48%。從圖中也可以明顯的看出,女性用戶的手機系統版本普遍高于男性用戶。

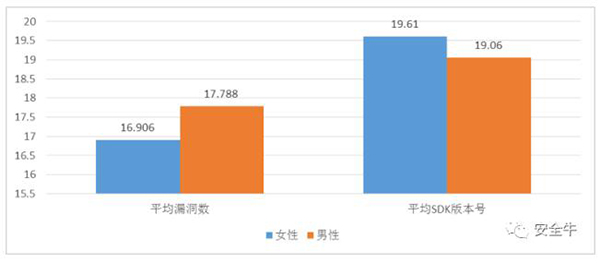

為了更直觀的體現性別與系統版本及手機漏洞數量三者之間的關系,我們計算了所取樣本的男女平均漏洞數量和平均SDK版本號,結果如下圖11所示:

圖11 性別與漏洞數量、版本號的關系

從圖中我們可以看出:女性用戶的手機系統版本普遍比男性高,女性用戶的手機漏洞數量普遍比男性用戶少。

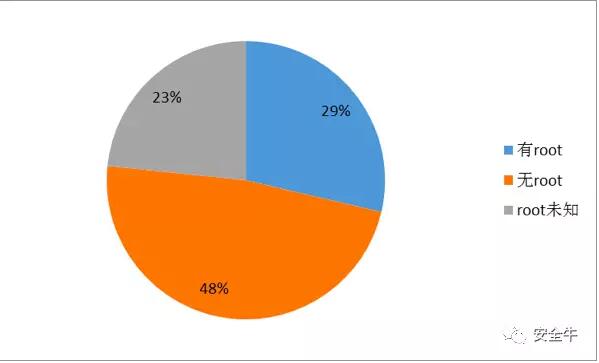

三、手機root與漏洞數量的關系

手機root一般都會影響系統的OTA升級,所以我們統計了22萬設備的root情況。其中62225臺設備已經被root,104181臺設備沒有root,其余設備root狀況未知。比例如圖12所示:

圖12 設備root比例

根據統計的root數據,我們計算了樣本中漏洞平均數與有無root權限的關系,結果如圖13所示,從圖中我們可以看出,漏洞數多的設備更有可能是可被root的設備。

圖13 root與漏洞數量的關系

四、手機發布時間與漏洞數量的關系

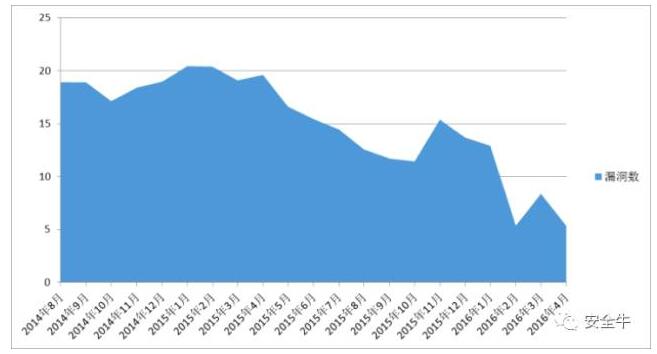

我們從樣本中選取了使用量最多的1000款手機,然后根據“中關村在線”(zol.com.cn)的數據,找到了其中約700款手機的數據,據此統計出了手機發布時間與漏洞數量的關系。結果如圖14所示:

圖14 手機發布時間與漏洞數量的關系

從圖中可以看出,從整體趨勢上看,發布時間越新的手機,漏洞數量會越少。但也存在一些特殊情況,比如2015年11月發布的手機的存在的漏洞比較多,這是因為一些OEM廠商不及時給手機系統打補丁導致的。

第三章 其他安全性分析

一、Android系統版本安全性分析

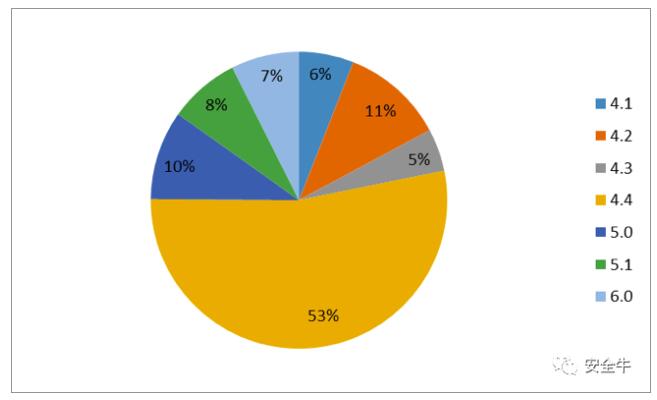

我們統計了樣本中Android系統版本的分布情況,結果如圖15所示,在所統計的樣本中,Android 4.4的占比最高,占比最低的是Android 4.3。Android 6.0的占比僅為7%。

圖15 Android版本分布

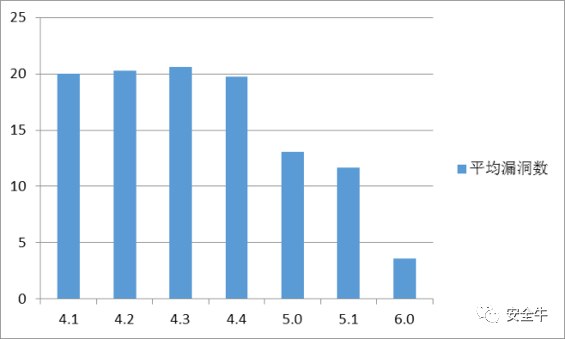

我們統計了漏洞平均數與Android版本的關系,在樣本范圍內,結果如圖16所示:

圖16 Android版本與漏洞數量的關系

從圖中可以看出受影響最大的是Android 4.3,受影響最小的是Android 6.0。系統版本越高,漏洞數量越少。

二、系統瀏覽器內核安全性分析

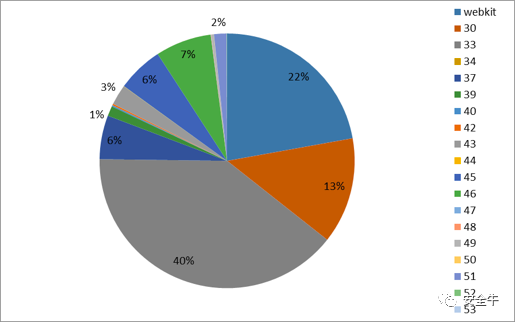

瀏覽器內核是指Android系統的webview組件的核心,在Android 4.4之前,Android系統的webview是基于webkit的,在Android 4.4之后系統webview的核心被換成了Chromium。我們統計了所有22萬設備的瀏覽器內核版本,統計結果如圖17所示:

圖17 系統瀏覽器內核版本分布

從圖中可以看出,瀏覽器內核版本占比最高的是Chrome 33,占比為40%。目前Chrome的最高版本為53,在獲取的22萬樣本數據中,僅有38臺設備的Chrome版本為53。大部分設備的瀏覽器內核版本存在更新滯后的問題。

在我們選取的25個漏洞中,包含4個Chrome漏洞。這類漏洞一般會影響Android系統webview組件的安全性,且多數漏洞可通過遠程方式利用,危害較大。我們統計了樣本中Chrome漏洞的分布情況,結果如圖18所示,其中91%的設備存在至少一個Chrome漏洞,74%的設備同時存在4個Chrome漏洞,僅有9%的設備不受這四個漏洞影響。

圖18 chrome漏洞影響范圍

三、安全補丁程序級別與手機安全性的關系

在2015年Android stagefright漏洞爆發之后,Google在每個月的安全更新中加入了安全補丁程序級別(Android Security Patch Level),用以表明當前Android設備的最新的補丁時間,用戶可在手機的”設置-關于”選項中查看自己手機的安全補丁級別。

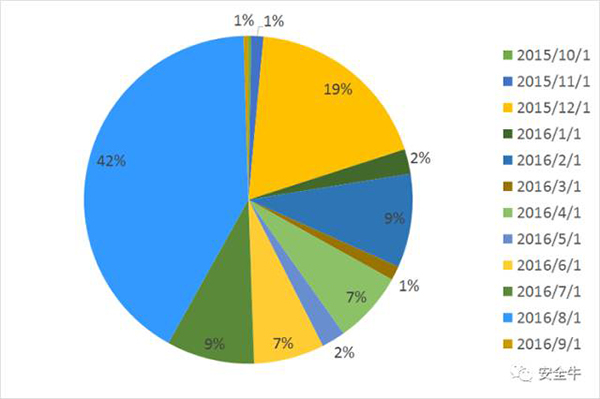

在統計的22萬樣本設備中,僅有64214臺設備可以獲取到安全補丁級別,僅占樣本總數的29.6%。我們進而統計了這64214臺設備的patch level分布情況,結果如圖19所示,占比最多的patch_level是2016-08-01,占比為41%。目前Android系統最新的patch_level是2016-09-01,在所有樣本中僅有297臺手機的patch_level是最新的。

圖19 樣本patch_level分布

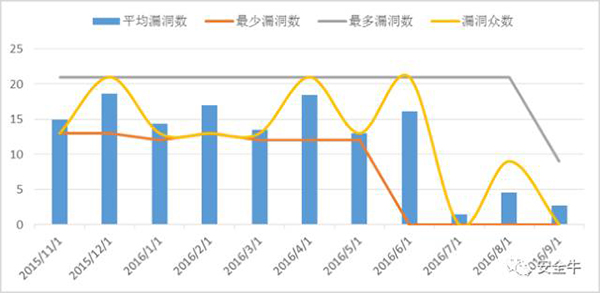

為了驗證patch_level與漏洞數量的關系。我們統計了不同patch_level設備的漏洞數量,結果如圖20所示:

圖20 patch_level與漏洞數量的關系

從整體漏洞平均數來看,并不是patch_level越新,平均漏洞數就越少。從漏洞眾數(指大多數設備所存在的漏洞數)的角度看,也不能看出patch_level與漏洞數量的關系。從不同patch_level的最少漏洞數和最多漏洞數的角度看,patch_level越新,漏洞數量越少。造成這種現象主要有兩個方面因素,一是廠商隨意修改patch_level值,或者沒有完全打上所有的patch;二是因為受漏洞影響范圍所限,并不是越新的漏洞影響范圍會越廣,有些漏洞可能只影響最新的Android系統,對舊版本系統反而沒有影響。

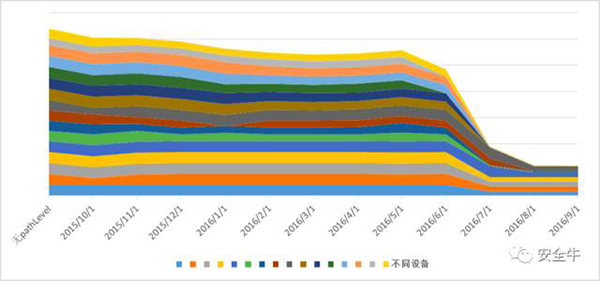

為了更準確的探究patch_level與漏洞數量的關系,我們從設備樣本中選取了樣本中占有率排名前16款的手機,并統計了這些機型在不同patch_level下的漏洞數量。結果如圖21所示:

圖21 特定設備漏洞數量與patch_level的關系

橫坐標是patch_level值,每個設備縱坐標的高度代表該設備的在當前patch_level時的漏洞平均數。從單個設備的patch_level與漏洞數量的關系看,大部分設備的漏洞數量是隨著patch_level的遞增而減少的。也會存在部分設備的異常情況,這跟我們選取的漏洞的特征是有關系的,有些較新的漏洞可能只會影響最新的系統,對舊版本系統反而不影響。

第四章 安全建議

經過上述對Android系統漏洞的研究,我們可以看出仍然存在大量未升級至新版本系統和未打補丁的設備正在被使用,這些與安全更新脫節的現象直接導致用戶手機暴露于各種漏洞的威脅之下。而用戶幾乎每天都要直接或間接使用的瀏覽器組件,仍有90%多的設備存在一個或多個漏洞,這些漏洞直接將用戶每天的正常使用暴露于攻擊者的攻擊向量內,嚴重威脅用戶的隱私、財產安全。

綜上,對于Android手機用戶,我們特此提出如下安全建議:

1) 及時檢查并安裝最新的OTA更新,修復安全漏洞;

2) 對于需要root權限的用戶,我們建議賦予相關安全軟件root權限,保障手機安全;

3) 不要下載未知來源的應用;

4) 不要點擊陌生鏈接;

5) 及時升級系統瀏覽器或使用最新版360手機瀏覽器;

6) 盡量使用證書驗證的HTTPS通信或者其他加密信道,避免瀏覽器因中間人攻擊暴露于攻擊者的攻擊范圍內。

智能手機操作系統的安全性直接影響了用戶網絡生活整體的安全性,為了盡可能保障用戶手機的安全,我們建議手機廠商:

1) 延長手機產品的系統更新支持時限,避免出現手機系統老舊的情況;

2) 及時推送OTA安全補丁,保障手機安全;

3) 及時更新瀏覽器內核,保障瀏覽器的安全性。

【本文是51CTO專欄作者李少鵬的原創文章,轉載請通過安全牛(微信公眾號id:gooann-sectv)獲取授權】