從安裝、管理到防御,阿里云安騎士全向測評

——阿里云云盾安騎士產品評測

對于黑客而言,服務器是最理想的肉雞。而當前云計算系統中的海量云主機資源,更是黑客面前的美味大餐。開源系統,本身就存在著比較嚴重的系統安全漏洞問題,容易使黑客趁虛而入。而虛擬系統安全管理手段匱乏,又進一步助長了黑客們的囂張氣焰。

近期,又有安全研究人員發現,數萬WordPress站點被利用于實施第7層DDos攻擊。大多數實施攻擊的源網站托管在知名VPS/云服務提供商:亞馬遜的AWS、Digital Ocean、谷歌云、微軟的Azure、HETZNER、OVH和Linode之上……

云主機任黑客宰割的三宗罪

提到網絡威脅,首先讓人聯想到的就是僵(僵尸)、木(木馬)、蠕(蠕蟲)。蠕蟲的危害雖然巨大,但是其不可控制性過強,隱蔽性差、易于被查殺,目前已經接近被淘汰的階段。但是通過木馬控制主機,組織成龐大的僵尸網絡來發起DDoS攻擊的情況,目前卻愈演愈烈。

云主機被黑客肆意宰割,無外乎以下三種原因。

一、開源軟件漏洞

和傳統的商業軟件不同,開放源碼軟件可以被散布在世界各地的編程者、隊伍開發。同時,開放的源代碼也很容易被一些別有用心者利用。這就為開源系統留下了不可控制的安全隱患。于是開源軟件的系統漏洞問題,自然也就開始顯著增長了。

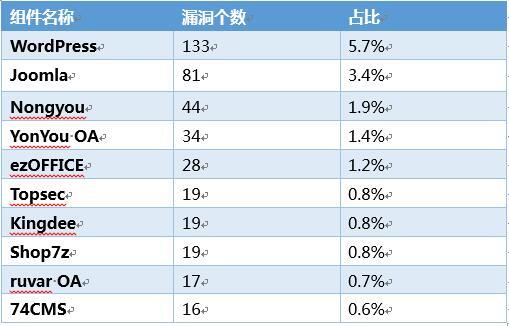

這是在網絡上收集到的一個組件漏洞排名,從這個里可以看到,在WordPress組件中,居然存在著100個以上的安全漏洞。由此可知數萬WordPress站點淪為黑客肉雞也是一個理所當然的事情了。

這還只是已知漏洞所造成的威脅,在黑客手中還有很多尚未暴露的“0 day”漏洞,以及云計算系統中所存在的漏洞等等,這些漏洞所能造成的危害,就不是將用戶的云主機變成“肉雞”這么簡單了。

二、木馬、黑客程序

除了軟件漏洞之外,木馬、黑客程序對云主機的危害也不容小覷。

黑客在通過軟件漏洞,獲得云主機的控制權限后,會通過上傳木馬程序的方式,來達到對主機長期占有的目的。

另外,在云主機的使用過程中,必然要安裝很多第三方的工具軟件。然而一些免費工具的下載網站,往往為了達到其盈利的目的,會在這些下載程序中夾雜一些后門、木馬之類的黑客程序。

此類后門、木馬之類的黑客程序,具有很強的多變性與隱蔽性,還會模仿成系統或服務進程,讓用戶無法分辨,更難以及時進行處理。

三、撞庫、暴力破解、弱口令

除了漏洞和木馬之外,如果黑客撐握了用戶的登錄信息,一樣也可以對云主機為所欲為。因此,撞庫、暴力破解、弱口令等一系列安全問題,也在無時無刻對云主機的安全造成著威脅。

當每一次網絡泄密事件發生后,均伴隨著海量用戶信息的泄露。通過對這些登錄信息的收集,黑客可以打造出更加精準的“萬能鑰匙”,從而更加精確的,在不觸及登錄告警機制的情況下,通過撞庫的形式,進行云主機的非法登錄。除了撞庫,還可以通過組織大量肉雞,在不同時間通過強行計算的方式,對用戶登錄信息進行暴力破解。

此外,還有很多用戶并不注意自身等錄信息的安全,使用一些非常常用的、易于記憶的用戶名、密碼進行云主機登錄,而這同樣也給予黑客可乘之機。

安騎士——無微不至的安防衛士

在傳統數據中心中,遇到上述問題,通常采用安裝企業級的防病毒軟件來進行處理。可是在云主機上,這樣的處理方式就力不從心了。

首先,是資源占用的問題:傳統企業級防病毒軟件的實時防護程序,需要占用較多的CPU和內存資源。當進行查殺病毒操作時,還需要通過龐大的病毒庫對系統和文件進行分析。對于處理性能充裕的傳統服務器而言,這些資源的占用無傷大雅。而對于按資源使用付費的云主機來說,這種資源占用行為就是極大的浪費。

其次,是統一管理的問題:云計算按需部署的特性,導致云主機數量會隨業務增減而不斷變化,而傳統企業級防毒軟件對這種隨機擴展的應用特點往往難以適應,無法統一進行管理,從而給黑客以可乘之機。

而且,傳統企業級防護軟件對于撞庫、暴力破解、弱口令等騙取管理權限的黑客行為,通常缺乏有效的防護手段進行防御。

那么,云主機安全應當如何進行應對?針對這個問題,阿里云推出了全新形態的云主機安全防護產品——安騎士。

安騎士云主機防護產品,由Agent、云端防護中心、控制臺與安騎士APP四大主要組成部分構成。

Agent,是一個常駐在云服務器操作系統中的輕量化進程,可以根據用戶配置的安全策略上報服務器上存在的安全風險數據和新增的安全事件數據,同時響應用戶和安騎士云端防護中心的指令,實現對云服務器上的安全威脅清除和惡意攻擊攔截。

云端防護中心,接收全網Agent上報云服務器安全事件和威脅數據,通過云端的多個威脅識別模型,對每一條上報的安全事件進行分析,根據分析結果給Agent下發相關攔截和處理指令。

控制臺,主要功能包括云服務器資產管理、安全威脅數據處理、安全策略配置、安全報表查看等全部可供用戶使用的功能。

APP,可以隨時隨地掌握云服務器安全狀態,以及迅速處理云服務器面臨的安全威脅。

下面,至頂網根據目前云主機所遇到的主要威脅形式,對安騎士的安全防護功能,進行了一次體驗性的評估。

統一高效輕量運維

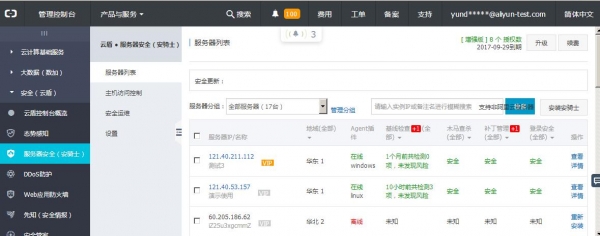

和阿里云的大部分安全功能一樣,安騎士的控制臺也已經集成在了阿里云的控制臺之中。通過服務器安全(安騎士)直接進行調用。并可以直觀的對各臺云主機安全狀態進行查詢。

安騎士的Agent不但可以在阿里云的云主機上進行安裝,在非阿里云的服務器上也同樣可以進行部署。并且可以不同版本的Windows與Linux系統進行支持。

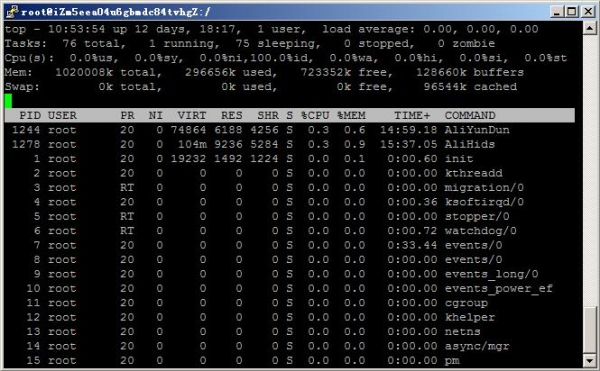

在一臺單核1G內存的Linux云主機上安裝安騎士,并進行漏洞檢測時發現,其AliYunDun與AliHids進程的CPU占用率僅為0.3%、內存占用率分別為0.6%與0.9%。基本不會對云主機上業務應用產生過多影響。

控制臺的統一管理,極大減輕了用戶對大量云主機進行維護時的工作強度。輕量級的Agent避免了云主機大量資源浪費的產生。

查疑補缺即時修復

Agent輕量級化后,是否會對檢測效果產生不利的影響?為此我們同樣也對安騎士Agent的檢測能力進行了了解。

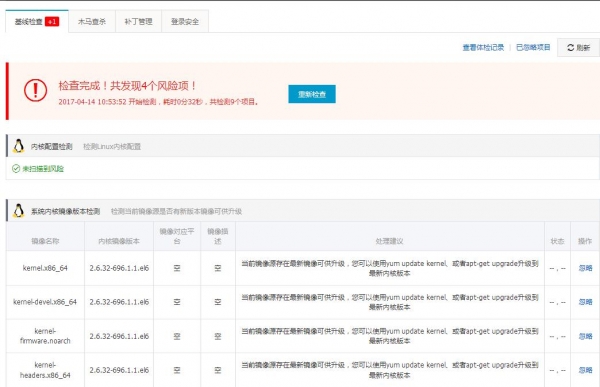

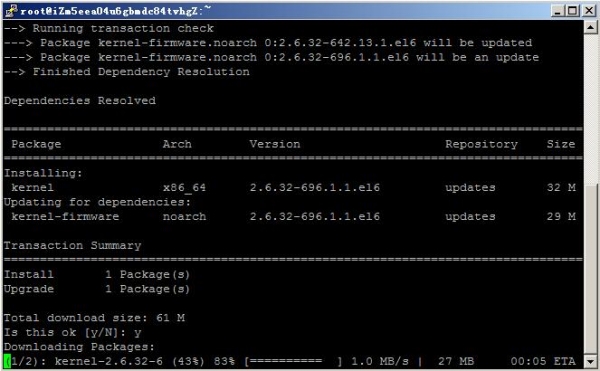

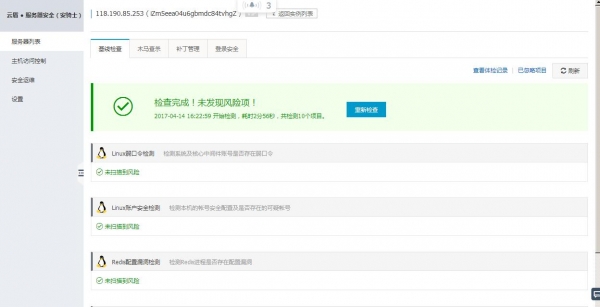

在通過安騎士控制臺,進行內核配置檢測時,發現當前云主機所使用的鏡像源,已經有新鏡像可供升級,于是安騎士向我們做出了風險提示。

當我們按照提示將系統內核進行升級后,風險提示消失。

源頭布控清僵除木

僅僅通過被動的補丁修復,很明顯是無法滿足云主機安全防護需求的。要想保障云主機的安全,還要從威脅的源頭查起,去主動追詢。安騎士同樣也具備著溯本清源木馬追查能力。憑借安騎士Agent與云端防護中心聯動,可以及時分析云主機中的木馬行為,對木馬文件及時定位、即時清理。

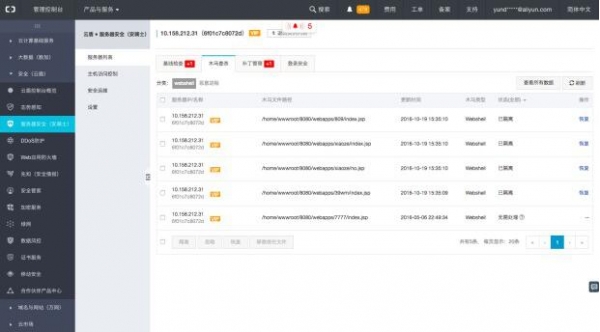

在本次測試中,我們在被測云主機上,上傳了一個可以用于遠程命令執行的Webshell腳本文件,當文件上傳后,即時被安騎士Agent查覺,并在控制中心中進行告警,WebShell腳本文件也即時被加以隔離,從而無法對云主機進行更進一步控制。

登錄安全查無巨細

云主機的安全,重要的還是管理權限的問題,一但用戶登錄名稱與密碼泄露,或遭到暴力破解,云主機同樣也將被易手,安全更加無從保障。

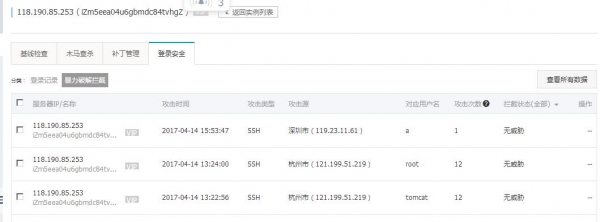

在阿里云安騎士的控制臺上,可以查詢每次用戶登錄的記錄信息和登錄的源IP地址,一但發現異常登錄信息,用戶可以及時進行處理。

同時阿里云安騎士還具備出色的防暴力破解能力,可以有效對爆力破解行為進行阻斷,并將爆力破解行為進行記錄。

應用分析連接管理 未來云安全的新趨勢

有記錄、有阻斷、有告警、有定位,阿里云安騎士憑借具備多種威脅識別能力的云端防護中心,高效輕量的Agent管理進程,直觀即時的管理控制臺應用,高性能全方位的為云主機提供了周全的安全防護能力。從而使得云主機,再也不會淪為任黑客肆意宰割的羔羊。并且,通過對黑客連接的有效定位,還可以順藤摸瓜,最終斬斷黑客伸向云主機的幕后黑手,使其曝露在光天化日之下。從而還云計算網絡世界一片清靜藍天。相信隨著阿里云安騎士部署數量的增長,云計算的安全也將逐步得以實現。