卡巴斯基:2020 Q3 DDoS攻擊趨勢報告

一、概述

從DDoS的角度來看,第三季度相對平靜。即使網絡犯罪分子在Q2持續對一些老的惡意軟件進行開發,但他們并沒有明顯的創新。例如,某個DDoS僵尸網絡新增了對Docker環境的攻擊方法。犯罪分子滲透到目標服務器,創建了一個受感染的容器,并在其中放置了與挖礦工具匹配的Kaiten僵尸工具(也稱為Tsunami)。

Lucifer僵尸網絡在上個季度首次被研究人員發現,目前已知該僵尸網絡與DDoS攻擊和加密貨幣挖礦有關,在本季度該僵尸網絡進行了更新,現在不僅可以感染Windows,還會感染Linux設備。新版本在進行DDoS攻擊的過程中,可以使用所有常見協議(TCP、UDP、ICMP、HTTP)并仿冒流量源的IP地址。

Mirai漏洞的攻擊者正積極利用新的漏洞。7月,趨勢科技的同事們發現了一個僵尸網絡的變種,該變種利用了Comtrend VR-3033路由器中的CVE-2020-10173漏洞,從而影響存在漏洞的路由器以及與之連接的網絡。然后在8月,有消息聲稱Mirai變種利用CVE-2020-5902漏洞攻擊BIG-IP產品。BIG-IP產品包括防火墻、負載均衡、訪問控制程序和僵尸網絡防護系統。該漏洞可以用于執行任意命令、上傳和刪除文件、禁用服務以及運行JavaScript腳本。

對于實際的DDoS攻擊來說,第三季度似乎不是那么矚目。其中比較關鍵的是各類APT團體背后攻擊者開展的勒索軟件攻擊,例如FancyBear、Armada、Collective、Lazarus等。勒索分子向世界各地的組織發送比特幣勒索郵件,索取5比特幣到20比特幣不等,并威脅對方一旦不付款就會進行強大且持續的DDoS攻擊。隨后,受害者會被大量垃圾郵件淹沒,由此說明這個威脅遠未消除。

在8月和9月初,新西蘭的一些組織遭受攻擊,包括新西蘭證券交易所(NZX),該組織已經被攻擊下線數日。受害者還有印度銀行YesBank、Paypal、Worldpay、Braintree和其他金融公司。另一波以DDoS作為威脅的勒索攻擊影響了許多歐洲的ISP。但是,不太確定這是否屬于同一個惡意組織所為。9月底,匈牙利的金融和電信公司遭受了強大的DDoS攻擊。根據Magyar Telekom,這些惡意流量來自俄羅斯、中國和越南。不清楚攻擊者是否在攻擊過程中進行了勒索。

9月底,公共航班追蹤服務遭受了一系列DDoS攻擊,受害者包括瑞典網站Flightradar24和英國平臺Plane Finder,這些網站和平臺可以實時查看飛機的動態。這些服務的用戶需求量非常大——接機人可以查詢航班是否準點,媒體在發布與飛機相關的事件時也會使用這些信息。由于這次攻擊,直接導致這些服務只能間斷地工作,其官方Twitter帳戶也公布了遭受攻擊的消息。例如,Flightradar24的推文表示,他們在短時間內遭受了三次以上的攻擊。美國公司FlightAware也公布了服務可用性存在問題,但沒有具體說明是由于攻擊還是由于故障。

在第三季度也存在針對媒體的傳統攻擊。俄羅斯電視臺Dozhd在8月24日發生了一起DDoS攻擊事件。未知的網絡攻擊者嘗試在白天和晚上的新聞時段對其進行攻擊,使資源不可用。9月初,網絡犯罪分子將新聞機構UgraPRO作為目標。據媒體報道,攻擊流量來自俄羅斯和國外的IP地址,每秒的請求數量超過5000。在9月下旬,新聞門戶網站《土庫曼斯坦紀事報》和《俄羅斯衛星通信社》報告了對其網站的攻擊。

最后,由于俄羅斯的新冠疫情大流行和相關限制,俄羅斯畢業生參加的統一國家考試已經推遲到今年7月份。這個事件也影響了DDoS方面,在7月中旬,教育和科學領域的聯邦監督服務局(Rosobrnadzor)報告了針對考試結果查詢門戶的攻擊活動。但幸運的是,此時考試結果還沒有上傳,因此攻擊是毫無意義的。

在本學年開始時,可以預期會發生更多與學校相關的攻擊。例如,在佛羅里達州的邁阿密戴德縣,DDoS的浪潮席卷了當地教育機構的網站,導致在線課程中斷。有一名青少年網絡犯罪分子遭遇了近乎實時的打擊,FBI進入學校進行搜捕,該網絡犯罪分子并在9月3日被逮捕。而其他肇事者仍在追查中。

提到FBI,該機構在第二季度面向企業發布了兩條防范DDoS的告警。在7月,他們發布了一份文檔,其中簡要介紹了新的攻擊方法、檢測方式和預防措施。8月下旬,他們發布了有關DDoS勒索活動的詳盡報告,并再次提供了應對此類攻擊的技巧。

二、季度趨勢

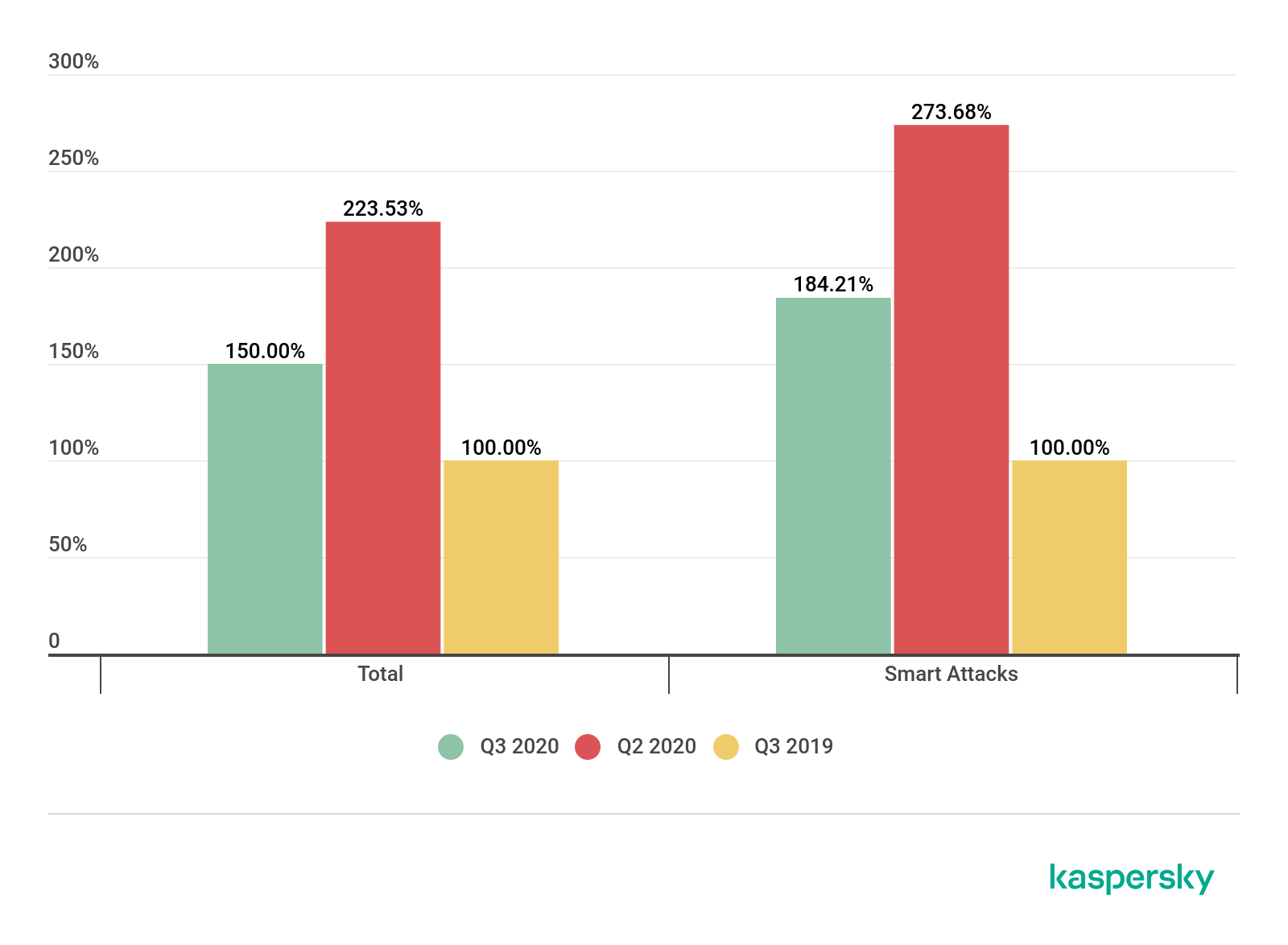

在第三季度,我們觀察到所有指標與上一季度相比均大幅下降。這很可能是由于第二季度出現了異常的DDoS活動,而不是本季度攻擊活動有所平息。如果我們將本季度與2019年同期數據進行比較,會明顯發現總攻擊次數是之前的1.5倍,而智能攻擊的次數幾乎翻了一番。

2020Q2、2020Q3、2019Q3 DDoS攻擊數量對比,其中將2019Q3的數據作為100%參考值:

與上一季度不同,第三季度可以說是正常的,我們終于在這個季度迎來了原本應該在5月和6月出現的下降趨勢。我們原本預計這種情況會在2020年初出現,但實際卻在第二季度出現了異常的高點。我們可以通過以下兩個因素來解釋這種趨勢:

(1) 在新冠病毒大流行期間,全球市場比較穩定。從實施檢疫措施到現在已經9個月了,逐步轉移到遠程工作已經不再是大新聞。公司已經適應了新的工作模式,IT部門也已經填補了遠程基礎架構中存在的漏洞,并對關鍵節點進行了加固。因此,適合攻擊的目標就變得更少了。

(2) 加密貨幣市場的增長。例如,以太坊價格圖表可以參考下圖,從中我們能看到第三季度的明顯上漲。加密貨幣挖礦和DDoS攻擊都是競爭的市場。有很多僵尸網絡可以同時實現這兩種功能,并且其運營商會根據潛在收益在不同時間轉換其目標。在第三季度,某些僵尸網絡可能已經進入到挖礦模式。

2019年10月13日到2020年10月13日以太坊價格變化情況(來源:coindesk.com):

三、季度統計

1. 方法論

卡巴斯基在打擊網絡威脅方面有長時間的積累,我們接觸過各種類型以及復雜的DDoS攻擊。企業專家使用卡巴斯基DDoS智能系統來監控僵尸網絡。

DDoS智能系統是卡巴斯基DDoS防護解決方案的組成部分,可以攔截和分析從C&C服務器發送到僵尸主機的命令。這個系統是主動的,不是被動的,這意味著它無需等待用戶設備被感染或命令被執行。

本報告中,包含2020年第三季度的DDoS情報統計數據。

在這篇報告的上下文中,僅當僵尸網絡活動時間間隔不超過24小時時,該事件才會被視為一次DDoS攻擊。如果相同的Web資源被相同的僵尸網絡攻擊,時間間隔為24小時或更長時間,那么就將其視為兩次攻擊。來自不同僵尸網絡但針對同一個資源的僵尸請求也被視為單獨的攻擊。

DDoS受害者的地理位置是根據他們的IP地址來確定。在報告中,DDoS攻擊的唯一目標數量是根據季度統計中唯一IP地址數量來計算的。

DDoS情報統計信息僅限于使用卡巴斯基進行檢測和分析到的僵尸網絡。請注意,僵尸網絡只是用于DDoS攻擊的工具之一,并且我們并不能涵蓋在時間范圍之內的所有DDoS攻擊。

2. 季度統計結果

在攻擊次數和目標數量方面,前三名保持不變:中國(71.20%和72.83%)、美國(15.30%和15.75%)以及香港特別行政區(4.47%和4.27%)。

在攻擊次數前十名中,出現了新的面孔,是荷蘭和越南。

在目標數量的排名中,針對亞洲的攻擊興趣顯著下降:香港地區下降了2.07個百分點,新加坡下降了0.3個百分點,日本和韓國甚至都沒有上榜。但中國是個例外,針對中國目標的占比上升了6.81個百分點。

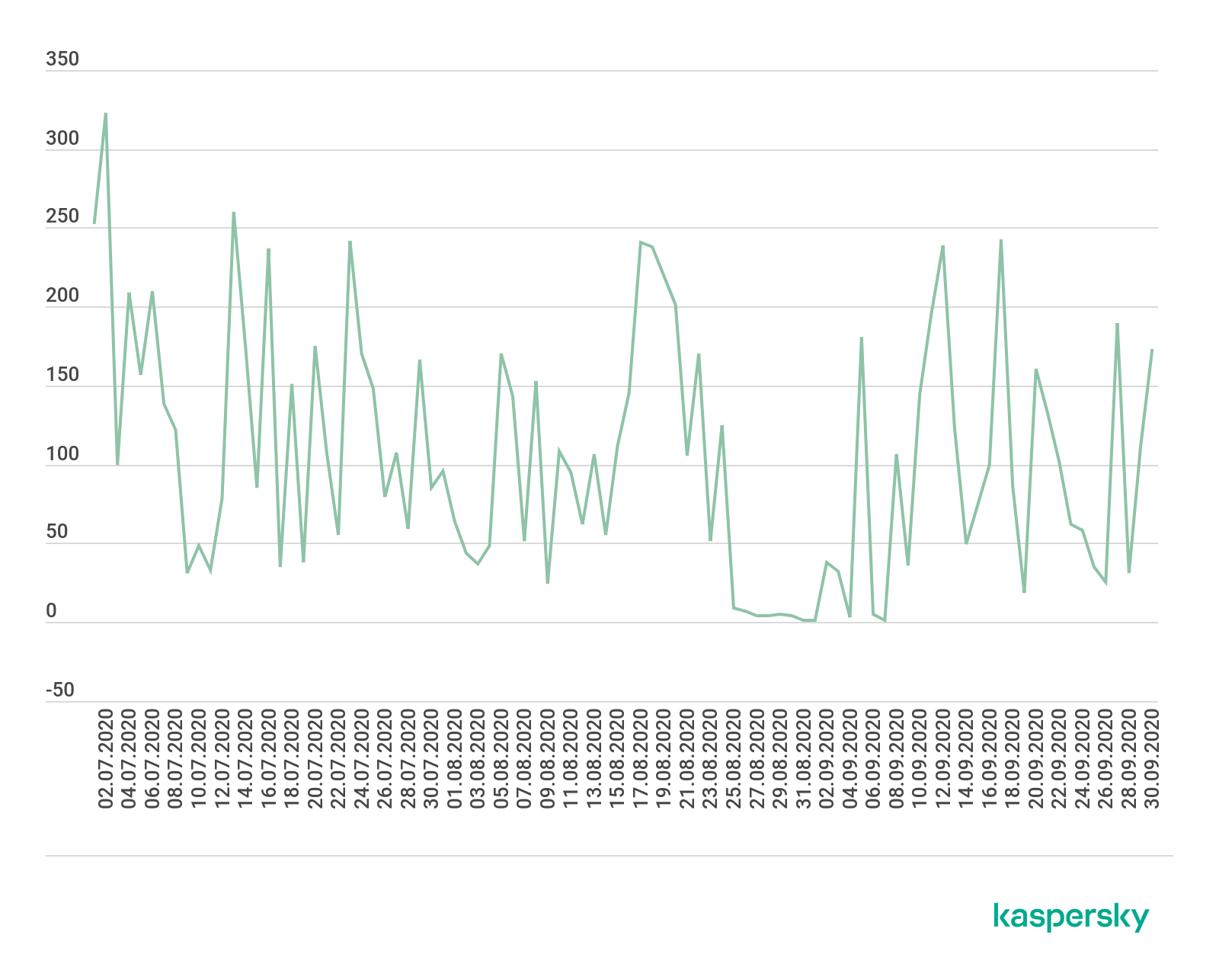

在第二季度過后,第三季度的攻擊次數再次出現下降。并且,峰值(每天323次攻擊)和谷值(每天1次攻擊)之間的差異正急劇增加。

在第三季度,我們觀察到8月底和9月初有所下降。在此期間,有3個低谷階段,分別是8月31日、9月1日和9月7日,每天僅有1次攻擊。此外,還有5天,當天的攻擊均少于10次。

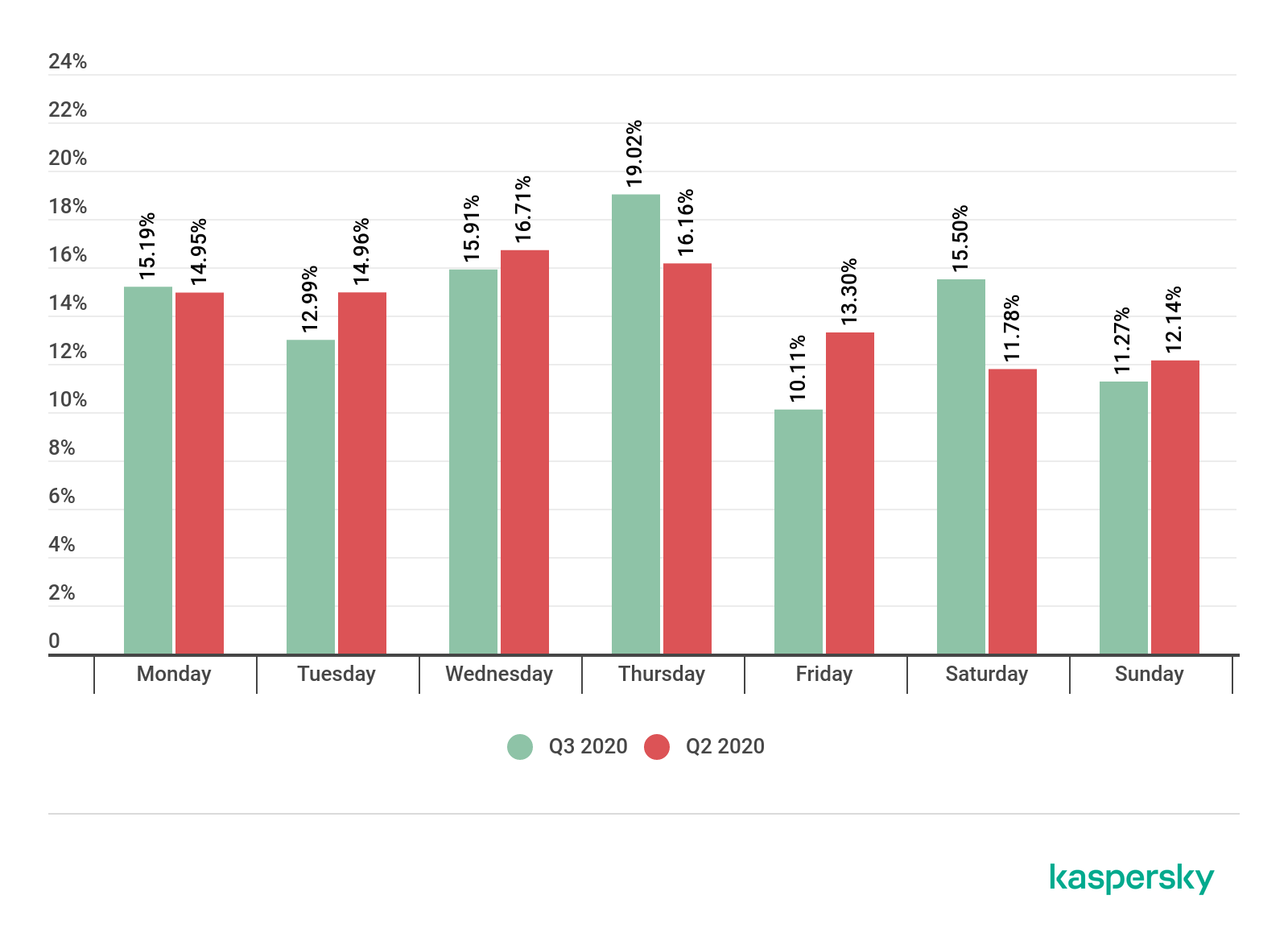

DDoS僵尸網絡泛洪在周四最為活躍,而周五則出現明顯下降。

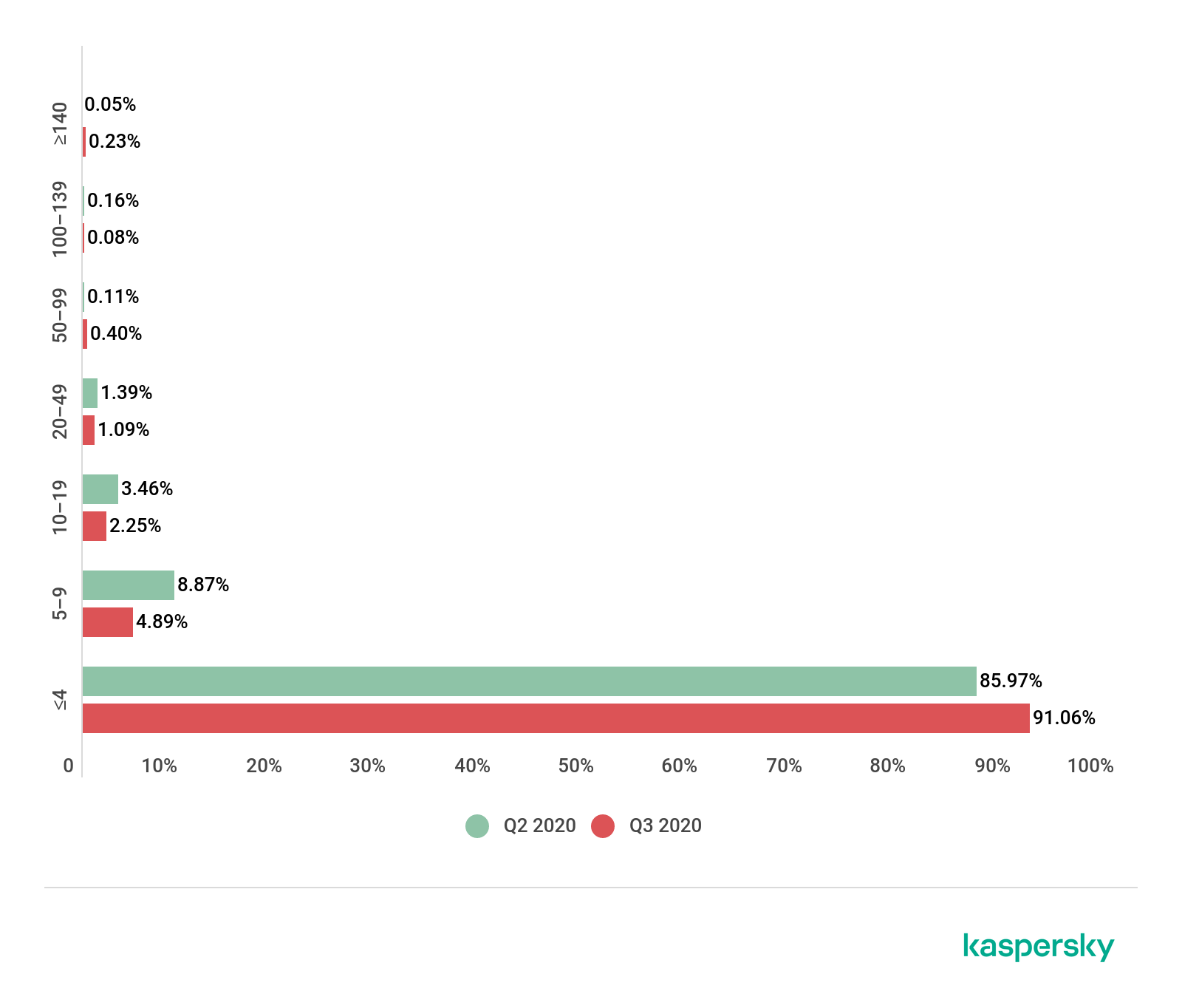

就持續時間而言,第三季度遠遠落后于第一季度,但有兩次攻擊的發生時長超過了10天(分別是246小時和245小時),持續5-9天的攻擊次數(12次)有所增加。

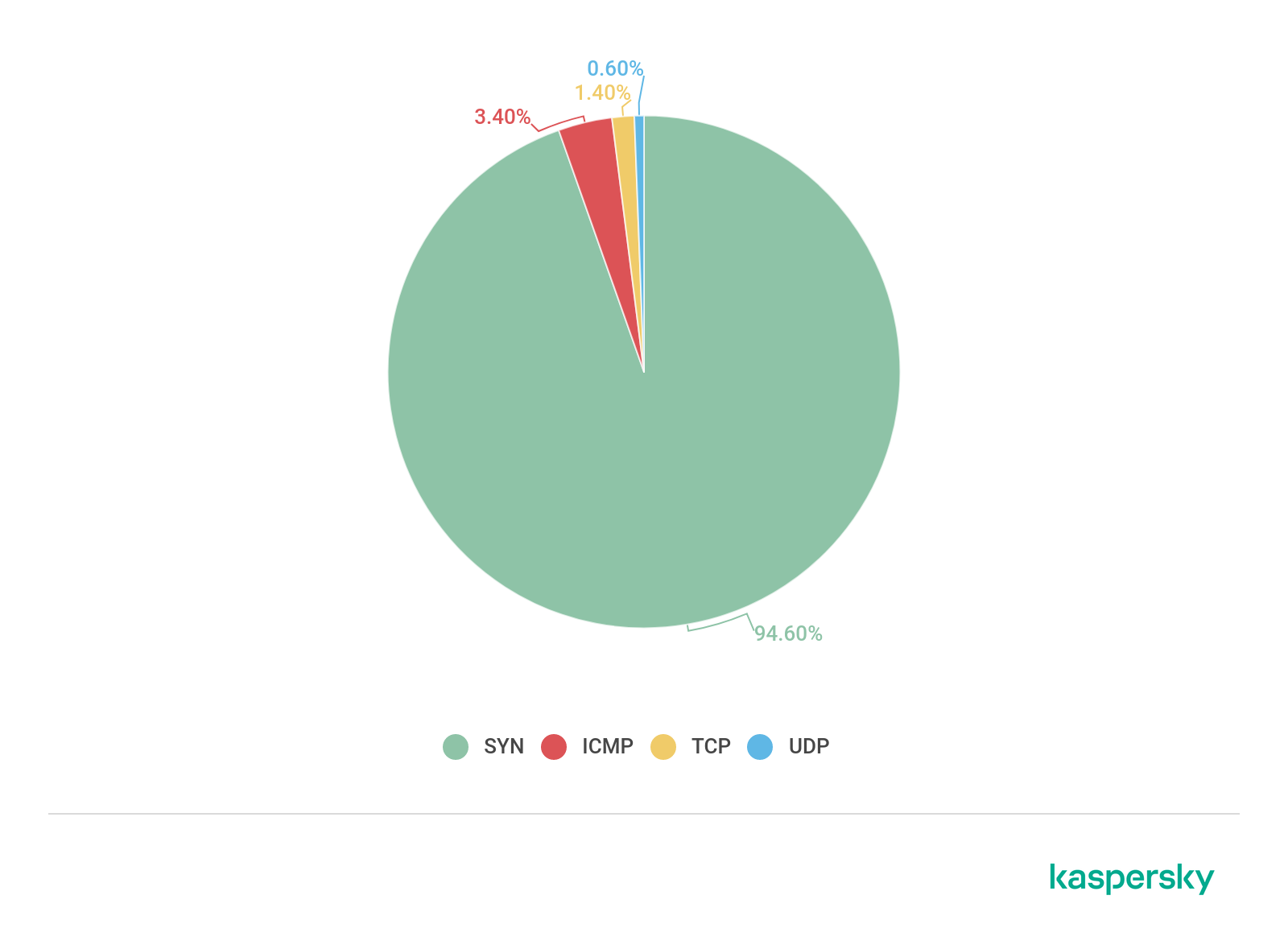

本季度的攻擊類型分布與此前相比沒有任何變化,SYN泛洪仍然是主要使用的方式(94.6%),自上一季度以來其占比就保持不變。ICMP攻擊占3.4%,HTTP泛洪占比不到0.1%。

Linux僵尸網絡仍然領先于Windows僵尸網絡,占攻擊總數的35.39%。

3. 攻擊地理位置分布

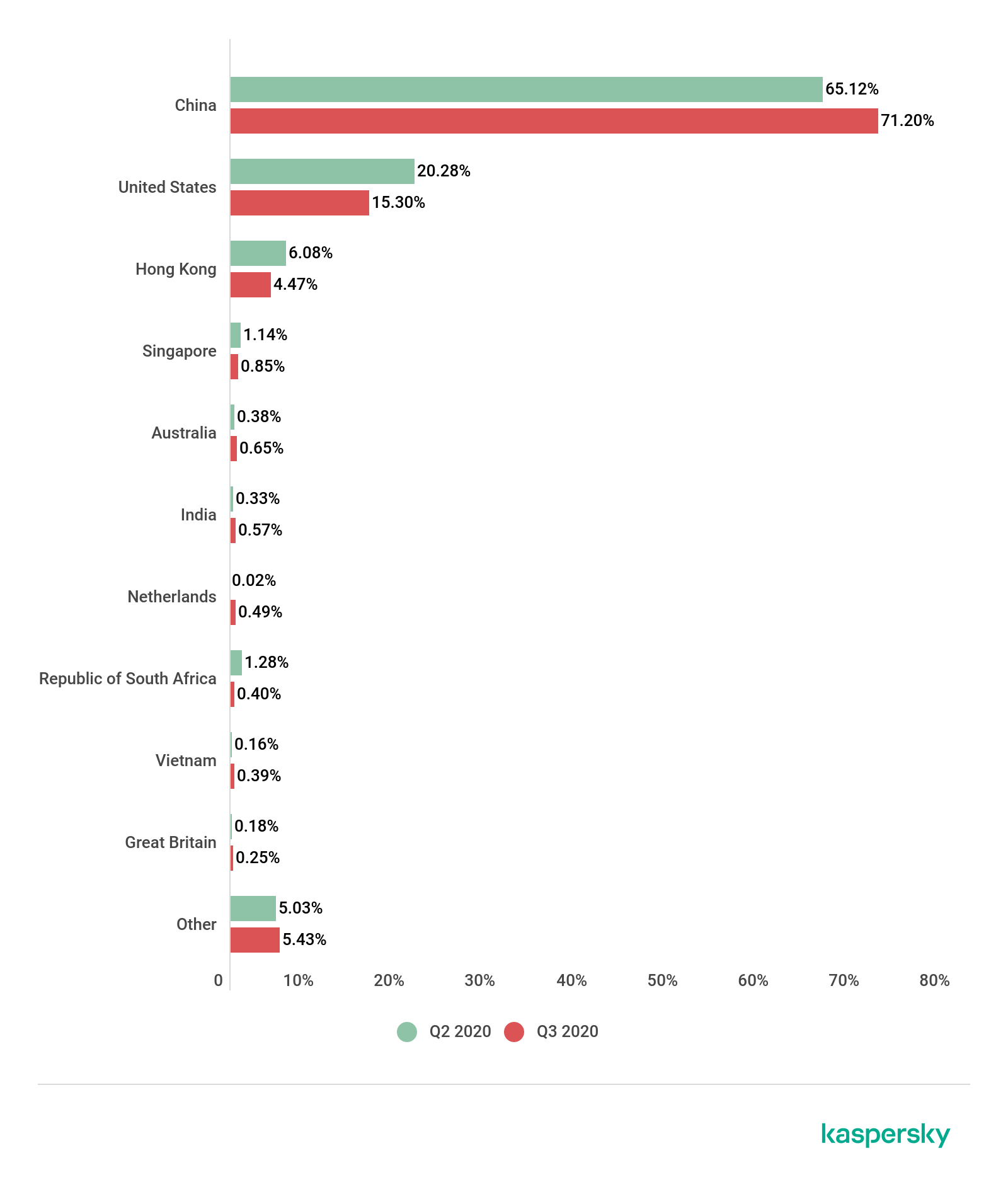

就攻擊的地理位置分布而言,2020年第三季度絲毫不令人意外。今年以來,攻擊次數排名前三的國家/地區出乎意料的穩定:中國(71.2%,較第二季度增長6.08個百分點),美國(15.3%,下降4.97個百分點),香港特別行政區(4.47%,下降1.61個百分點)。盡管出現了一些變動,但中美之間的巨大差距以及中國香港所占份額明顯下降的形勢仍然沒有改變。我們在2019年第三季度也看到了類似的狀態。

新加坡、澳大利亞和印度都上升了1位,分別是從第五位上升到第四位、從第六位上升到第五位、從第七位上升到第六位。南非則從第四位下降到第八位。其原因并不是這些國家的攻擊占比有所增高,而是因為南非已經轉為平靜。在7月至9月,南非的攻擊占比下降了0.88個百分點,下降到0.4%。同時,相對而言,新加坡的攻擊數量與上一季度相比變得更少,DDoS攻擊占到了0.85%(下降0.28個百分點)。澳大利亞和印度的占比增長大致相同(分別為0.27個百分點和0.24個百分點),前者的占比達到0.65%,后者的占比約為0.57%。

在印度和南非之間是排名第七的荷蘭,這個國家在2019年第三季度沒有進入到前十名之中。在這一季度,荷蘭占據了所有攻擊的0.49%。

越南和英國的攻擊數量進入了前十。越南的攻擊占比與第二季度相比增長了0.23個百分點,這是他們今年第二次以0.39%進入前十。而英國則保持相對穩定,從第二季度的0.18%,小幅上升至0.25%。

2020Q3和Q3按國家/地區列出的DDoS攻擊分布:

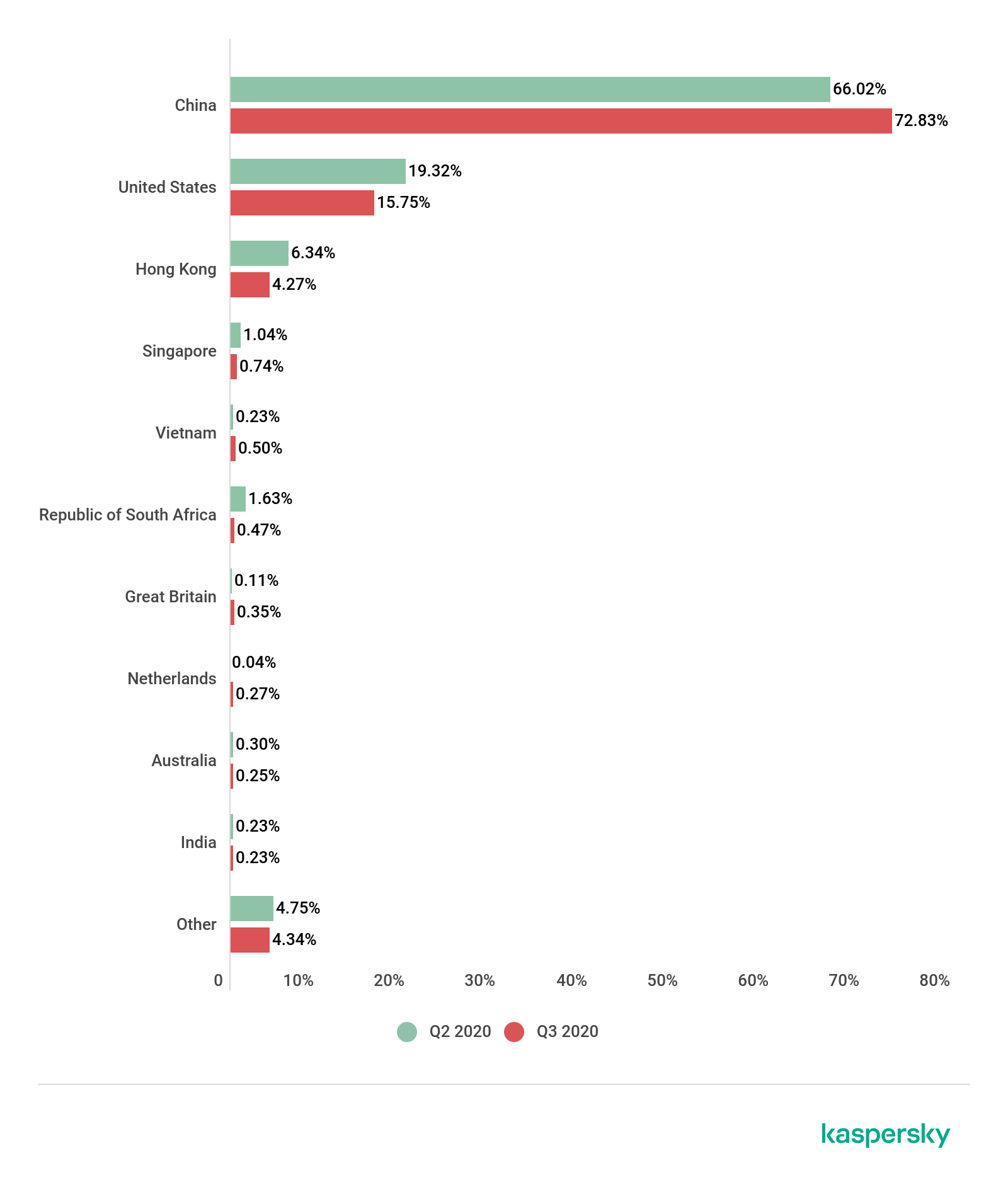

目標的地理分布也發生了一些微小的變化,只有兩名新成員進入到前十。

前三名與第一季度相同,分別是中國、美國和中國香港。中國的目標占比持續增長,相比上一季度,本季度增長了6.81個百分點之多,已經接近占據所有目標的四分之三,即72.83%。美國下跌了2.07個百分點,目標占比降至4.27%。

第四名是新加坡,盡管其目標數量有所減少(下降0.3個百分點,達到0.74%),但是排名卻升高一位,取代了南非。越南位居第五,占比為0.5%,在上一季度他們排名第七。而之前已經提過的南非,則以0.47%的占比排名第六。

英國(0.35%)和荷蘭(0.27%)分別獲得第七名和第八名。這是他們自2019年第四季度和第三季度以來,首次進入到前十排名。這些歐洲國家超過了位于亞洲的日本和韓國。在第三季度,澳大利亞(0.25%)和印度(0.23%)分別占據了第六名和第八名的位置。

2020年第三季度和第四季度按國家/地區分布的唯一DDoS攻擊目標:

4. DDoS攻擊數量的動態變化

本季度的攻擊數量差異很大。關于高峰時期,DDoS攻擊者在本季度打破了上一季度的記錄,在7月2日,我們記錄到了323次攻擊(此前峰值為4月的298次)。另外,本季度也出現了一些令人驚訝的平靜日期,比如8月31日、9月1日、9月7日分別僅發生了1次被記錄的攻擊。總體而言,8月下旬和9月上旬的攻擊比較溫和,在8月25日至9月7日期間的兩周中,攻擊次數在一天之內就超過了100次(9月5日為181次),而多達8天的攻擊次數是小于10天的。

我們的另一個關注點是峰值和最接近峰值的指標之間的差異。在過去的幾個季度中,最活躍的2-3天的攻擊次數沒有明顯差異。在第三季度,就打破了常規,除了最高的7月2日峰值以外,接下來攻擊強度排名第二的就是7月13日,攻擊次數與7月2日相比減少了近20%,總共減少了260次。第三季度平均每天大約有106次攻擊,比上一季度減少了10次。

2020年第三季度DDoS攻擊數量的動態變化:

網絡犯罪分子最受青睞的日期在本季度再次發生了變化。最為活躍的星期三被星期四(19.02%)取代,而最為安靜的星期六被星期五(10.11%)取代。二者之間的差距也被拉大,由上一季度的4.93個百分點增加到8.91個百分點。這主要是由于星期四是本季度最為活躍的一天。

除了周六和周四外,周一的攻擊占比也有所增加,但幅度并不大,其余幾天的攻擊占比是有相應下降的。

2020年第二季度和第三季度按照星期分布的DDoS攻擊情況:

5. DDoS攻擊的持續時間和類型

第三季度的平均攻擊時間持續縮短,可以根據超短時間攻擊的占比增加來說明這一點,實際上增加了5.09個百分點。但是,與上一季度不同,長時間(100-139小時)的攻擊占比下降并不明顯(僅下降0.08個百分點),而超長時間攻擊的占比略有上升(增長0.18個百分點)。在第二季度,最長的攻擊甚至沒有超過9天,而本季度我們發現了兩次持續10天以上的攻擊(246小時和245小時),持續5-10天的攻擊次數也增加了1.5倍。

這樣一來,就出現了這樣的情況:大部分攻擊(91.06%)都持續了4個小時,有4.89%的攻擊持續5-9小時,2.25%持續10-19小時,2.09%持續了20-49小時,0.4%持續了50-99小時,僅有0.08%持續了100-139小時。與此前不同,本季度持續140小時及以上的攻擊次數遠多于前一檔,占DDoS攻擊總數的0.23%。

2020年第二季度和第三季度按照攻擊時長(小時)分布的DDoS攻擊情況:

與上一季度相比,不同攻擊類型的分布沒有變化,最常見的SYN泛洪也是一樣,在第三季度為94.6%,此前的第二季度占比是94.7%。ICMP泛洪占比小幅下降,從之前的4.9%下降到3.4%,但排名保持不變。TCP攻擊占總數的1.4%,增長了1.2個百分點。UDP攻擊占0.6%。而HTTP攻擊的占比最少,甚至都沒有達到0.1%。

2020年第三季度按攻擊類型分布的DDoS攻擊情況:

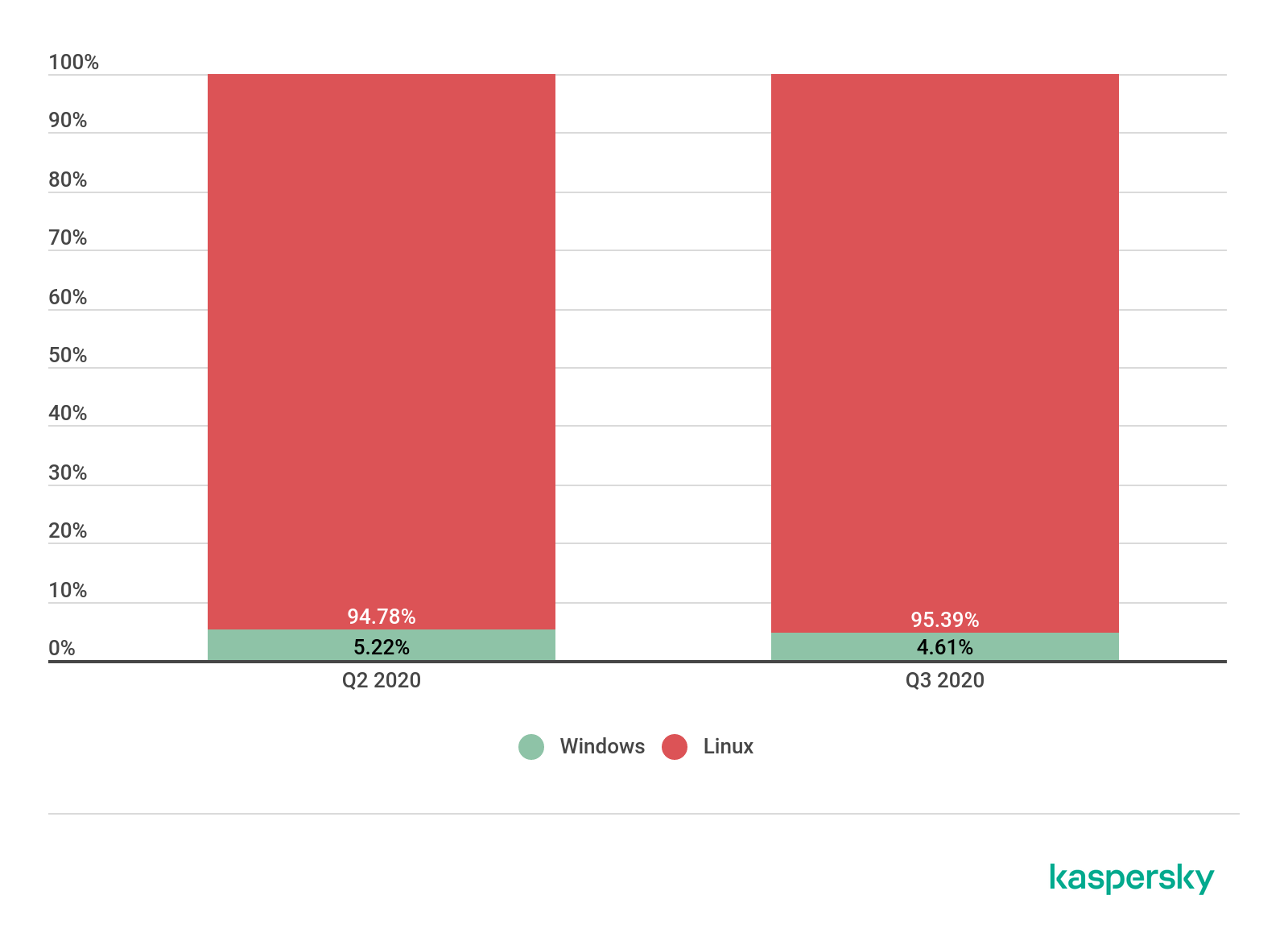

在第三季度,Windows僵尸網絡的占比持續下降,這次它們的數量相比上一季度下降了0.61個百分點,為4.61%。Linux僵尸網絡的占比也有相應增加。

2020年第二季度和第三季度Windows和Linux僵尸網絡攻擊占比分布:

四、總結

如果說2020年第二季度的DDoS攻擊數量之多還會讓我們感到驚訝,那么在第三季度的數字表明已經恢復了正常化。從唯一目標的數量來看,與上一季度相比,歐洲對于網絡犯罪分子的吸引力似乎更大,日本和韓國等亞洲國家對網絡犯罪分子的吸引力較小,但針對中國的興趣仍然較高,并且其攻擊目標占比和攻擊來源占比都在持續增長。本季度的單日最高攻擊次數和單日最低攻擊次數之間形成了鮮明對比。從DDoS的分析角度來看,這些所有的指標綜合在一起,表示2020年第三季度出現了一些矛盾的情況。

我們非常期待Q4的數據。除非有重大事件,否則我們預計Q4將類似于2019年第四季度的統計數值。在2019Q4,經過近兩年的增長,DDoS的趨勢或多或少地趨于穩定。