富士康海外工廠遭黑客勒索2億元贖金:1200臺服務器被加密,100GB數(shù)據(jù)遭竊

大數(shù)據(jù)文摘作品

作者:Mickey

疫情中,遠程工作成為常態(tài),這就讓數(shù)據(jù)安全變得更為重要。與數(shù)據(jù)泄露相關的勒索軟件攻擊在今年是愈演愈烈,感恩節(jié)期間,富士康在墨西哥的一家工廠就中招了。

上周,電子巨頭富士康在在墨西哥的一家工廠就遭遇了軟件攻擊勒索,攻擊者秘密獲取了未加密的富士康文件,之后對相關設備進行了加密。

黑客之后發(fā)出了勒索文件,索要1804.0955 BTC贖金,按當日的比特幣價格計算,約為34,686,000美元(約合2億元人民幣)。

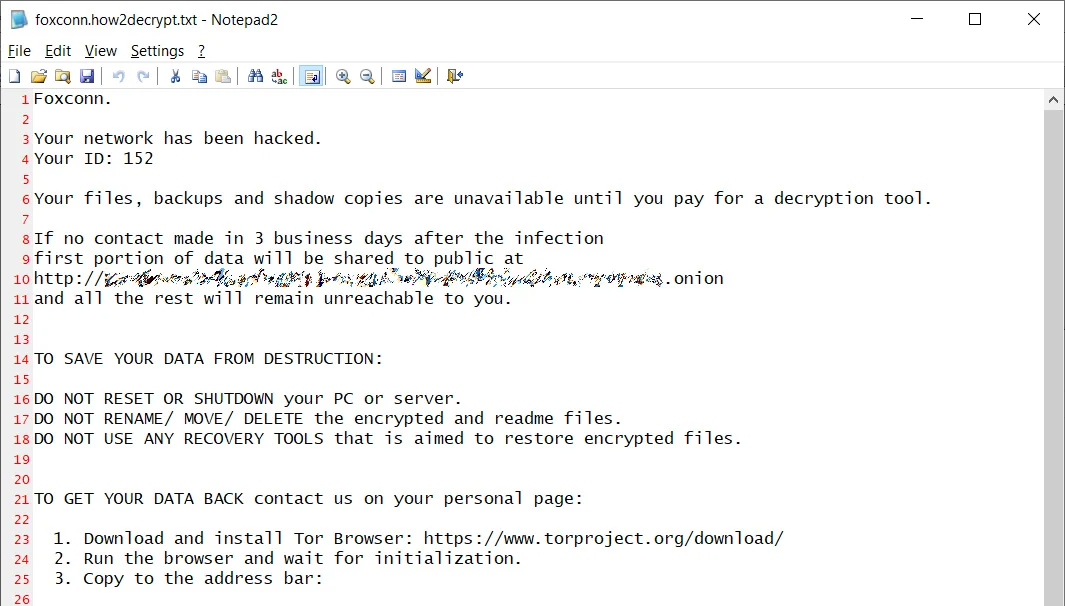

富士康勒索文件記錄

這家工廠是富士康向南美洲和北美洲的所有地區(qū)組裝和運輸電子設備的根據(jù)地,是北美最主要的iPhone組裝商,也是蘋果等公司的零部件供應商。

12月7日,DoppelPaymer在其勒索軟件數(shù)據(jù)泄漏站點上發(fā)布了屬于富士康NA的文件。泄漏的數(shù)據(jù)包括常規(guī)業(yè)務文檔和報告,但不包含任何財務信息或員工的個人詳細信息。

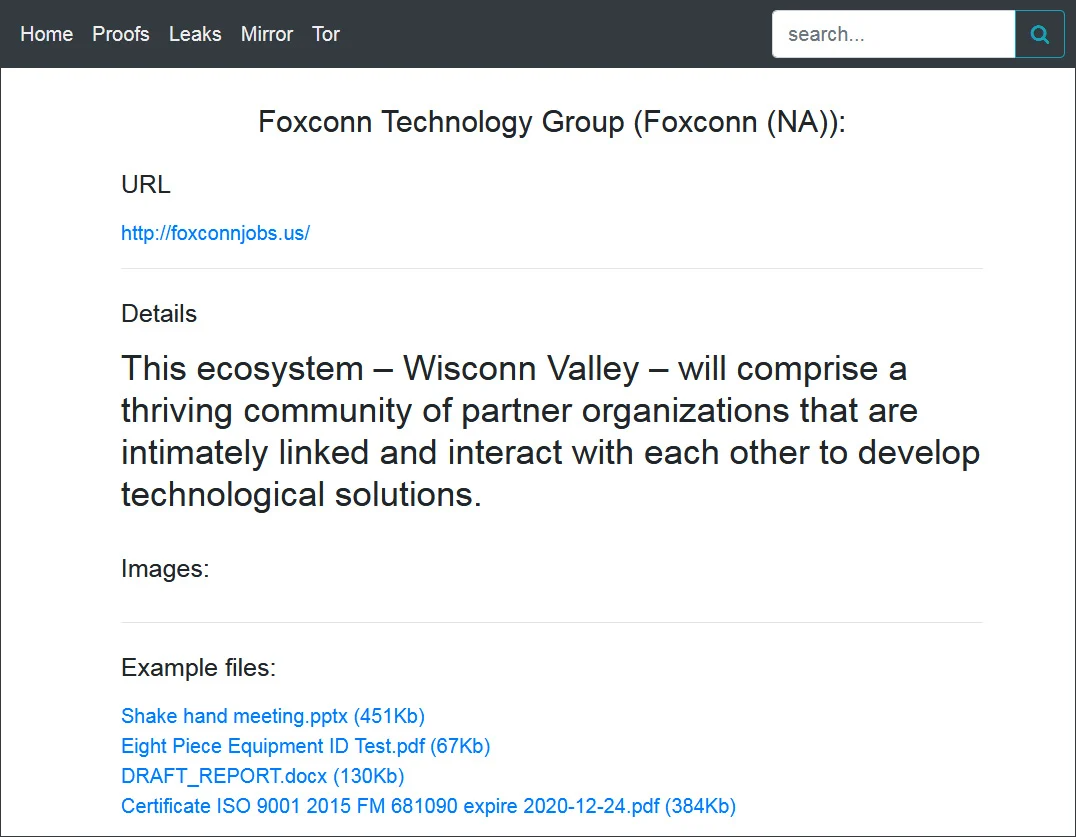

DoppelPaymer勒索軟件數(shù)據(jù)泄漏站點

之后,網絡安全行業(yè)的消息來源得到證實,富士康于2020年11月29日前后在其位于墨西哥華雷斯城的富士康CTBG MX工廠遭受了攻擊。

該工廠于2005年開業(yè),在官網上,富士康CTBG MX工廠介紹稱,“工廠占地682,000平方英尺,建于2005年,位于墨西哥奇瓦瓦州華雷斯城,與得克薩斯州埃爾帕索接壤。[..]富士康CTBG MX地理位置優(yōu)越,可為整個美洲地區(qū)提供支持。”

襲擊發(fā)生后,該設施的網站已關閉,目前訪問者只能收到一個“錯誤”標示。

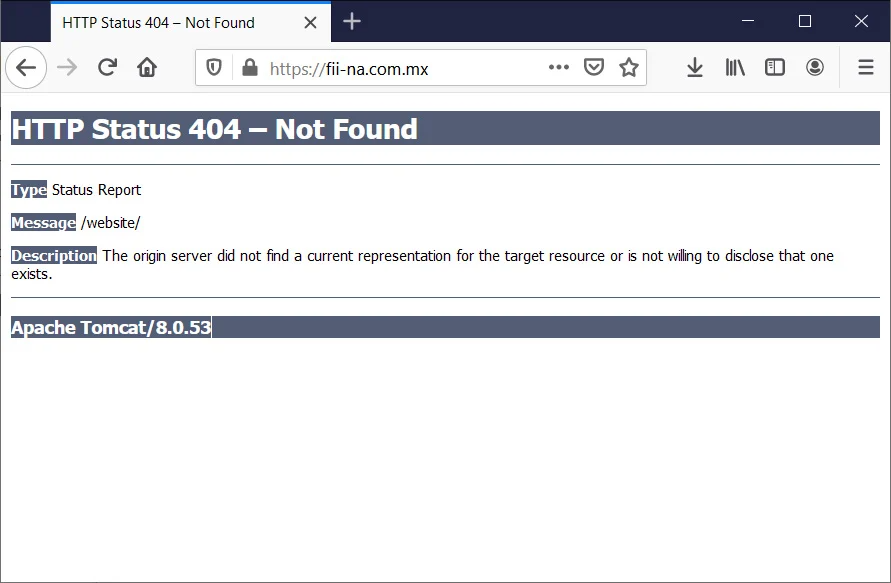

富士康CTBG MX設施網站

攻擊者索要贖金3400萬美元

贖金記錄中包含一個指向DoppelPaymer Tor付款站點上富士康受害者頁面的鏈接,威脅參與者索要1804.0955 BTC贖金,按當日的比特幣價格計算,約為34,686,000美元(約合2億人民幣)。

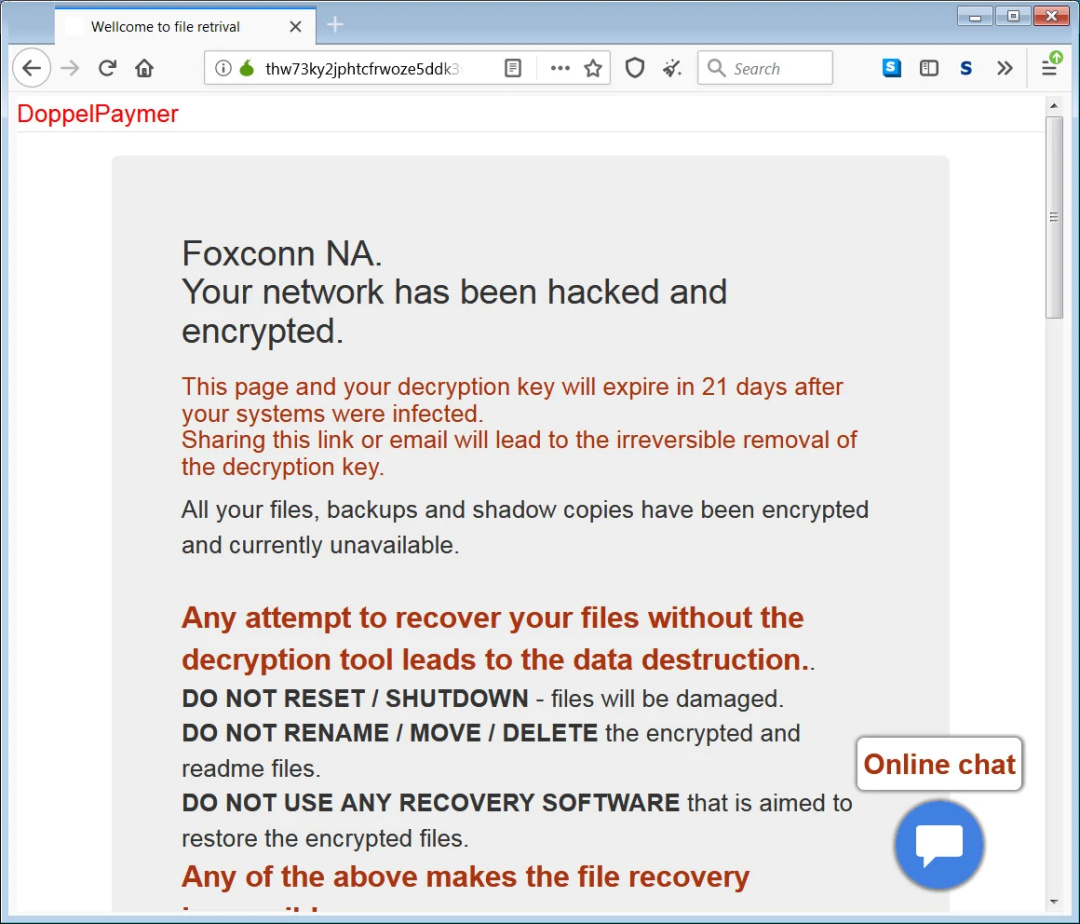

DoppelPaymer網站上關于富士康受到攻擊的頁面

之后,勒索方證實,他們于11月29日襲擊了富士康在北美的工廠,但并未襲擊整個公司。

作為此攻擊的一部分,威脅人稱,已加密了約1,200臺服務器,竊取了100 GB的未加密文件,并刪除了20-30 TB的備份。

富士康在一份聲明中證實了此次攻擊,并表示他們正在緩慢地將其系統(tǒng)重新投入使用。

“我們可以確認,支持我們在美洲某些業(yè)務的美國信息系統(tǒng)是11月29日網絡安全攻擊的重點。我們正在與技術專家和執(zhí)法機構合作進行調查,以確定全部非法行動的影響并確定肇事者并將其繩之以法。”

富士康對安全媒體BleepingComputer表示:“受此事件影響的系統(tǒng)正在接受徹底檢查,并將逐步投入使用。”

“目前其內部資安團隊已完成軟件以及作業(yè)系統(tǒng)安全性更新,同時提高了資安防護層級。同時,受影響的廠區(qū)的正在恢復網絡,對集團整體營運影響不大。”

過去,受DoppelPaymer攻擊的其他受害者包括 Compal, PEMEX(PetróleosMexicanos), 加利福尼亞的托倫斯市, 紐卡斯爾大學, 喬治亞州的霍爾縣,Banijay Group SAS和 BretagneTélécom。

富士康是全球最大的電子制造公司,2019年的營業(yè)收入達到1,720億美元,在全球擁有超過80萬名員工。富士康的子公司包括Sharp Corporation,Innolux,F(xiàn)IH Mobile和Belkin。

黑客利用疫情誘使人們打開惡意郵件,2020年數(shù)據(jù)泄漏相關軟件勒索案件頻發(fā)

這不是近期第一起與數(shù)據(jù)泄露相關的軟件勒索。

安全網站Emsisoft表示,2020年,勒索軟件組織的勒索范圍擴大,包括向競爭對手出售被盜的數(shù)據(jù);使用竊取的數(shù)據(jù)攻擊受害者的商業(yè)伙伴;并在清晰的網絡上公開受害者的“臟秘密”,以供所有人查看。

一些攻擊者利用COVID-19誘使人們打開惡意電子郵件和附件,不過疫情期間,也有黑客呼吁停止對醫(yī)療機構的攻擊。

迄今為止,2020年11項最大的勒索軟件攻擊者已經花費了至少1.442億美元應對黑客,其費用從調查攻擊,重建網絡和恢復備份到支付黑客贖金以及采取預防措施以避免未來事件發(fā)生。據(jù)稱,受害者在其中七起案件中支付了贖金。

根據(jù)勒索軟件咨詢機構EMSISOFT的報告,今年10大的勒索軟件受害者中,有五個是市政府,其余的則是垂直行業(yè),從法律,制造和金融服務到IT服務,設施管理和高等教育。受影響的實體中有八個在美國,兩個在英格蘭,一個在丹麥。

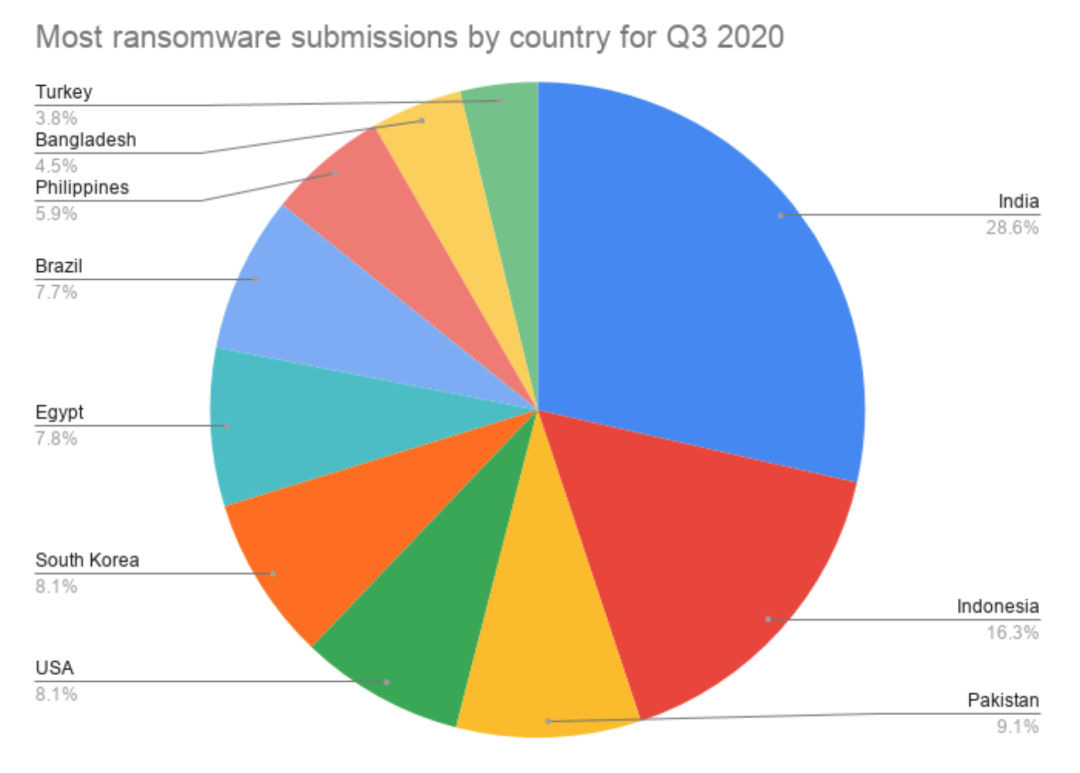

EMSISOFT勒索軟件提交數(shù)量最多的10個國家/地區(qū),其中包括停止提交的數(shù)量。

2020年第三季度按國家/地區(qū)提交的大多數(shù)勒索軟件:

- 印度:28.50%

- 印尼:16.30%

- 巴基斯坦:9.10%

- 美國:8.10%

- 韓國:8.10%

- 埃及:7.80%

- 巴西:7.70%

- 菲律賓:5.90%

- 孟加拉國:4.50%

- 土耳其:3.80%

值得注意的是,除了財產上的損失,惡意軟件勒索今年還導致了一起人身傷害。

2020年9月,攻擊者用勒索軟件感染了杜塞爾多夫大學醫(yī)院的30臺服務器,這迫使德國醫(yī)院拒絕了急診患者。其中一名患者,一名處于生命危險狀態(tài)的婦女,被送往20英里外的另一家醫(yī)院,由于延誤治療而不幸死亡。這是與勒索軟件攻擊直接相關的首例人類死亡案例,但絕不可能是最后一個。

相關素材:

- https://blog.emsisoft.com/en/37050/ransomware-statistics-for-2020-q3-report/

- https://www.crn.com/news/security/foxconn-ransomware-attack-reportedly-damages-servers-backups?itc=refresh

- https://www.moneycontrol.com/news/technology/apple-supplier-foxconn-suffers-ransomware-attack-hackers-demand-34-million-in-bitcoin-6206791.html

【本文是51CTO專欄機構大數(shù)據(jù)文摘的原創(chuàng)譯文,微信公眾號“大數(shù)據(jù)文摘( id: BigDataDigest)”】