約1億用戶的隱私數(shù)據(jù)被這23款安卓應用泄露,包括電話、密碼、位置等

5月21日消息,Check Point研究人員在分析報告中表示,約1億用戶的隱私數(shù)據(jù)遭泄露,原因是多個安卓應用中的錯誤配置,導致這些數(shù)據(jù)可能成為惡意行為者眼中的“肥肉”。

Check Point在分析報告中說:"由于應用程序在配置和集成第三方云服務時沒有遵循最佳做法,約1億用戶的個人數(shù)據(jù)被暴露。”

"這種類型的錯誤不僅影響用戶,還會影響開發(fā)人員。錯誤的配置使用戶的個人數(shù)據(jù)和開發(fā)人員的內(nèi)部資源,如更新機制的訪問權、存儲等置于風險之中。"

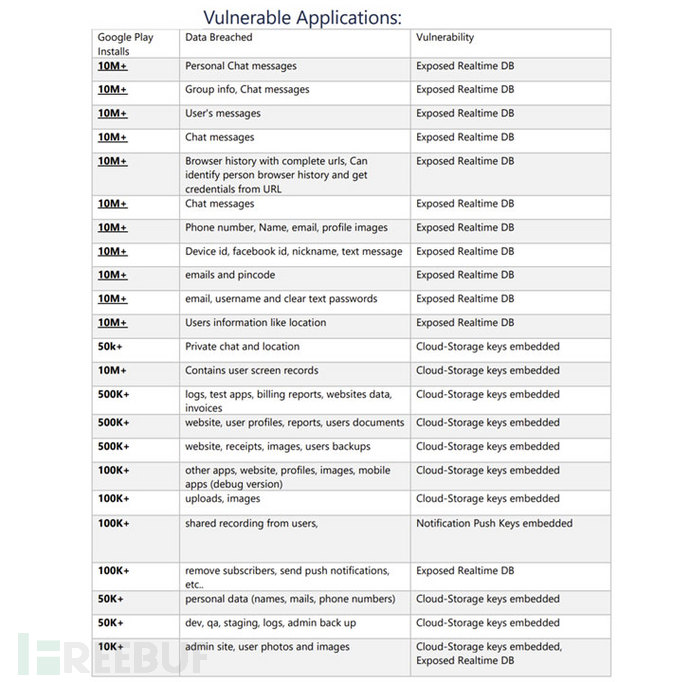

這一發(fā)現(xiàn)來自于對官方Google Play商店中23款安卓應用的研究,這些應用的下載量從1萬到1000萬不等,如Astro Guru、iFax、Logo Maker、Screen Recorder和T'Leva。

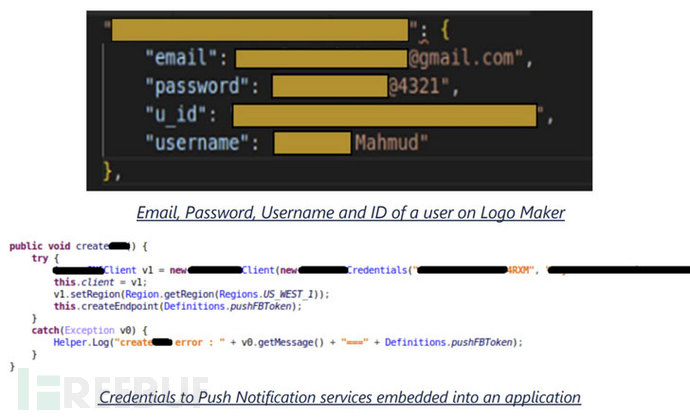

據(jù)Check Point稱,這些問題源包括對實時數(shù)據(jù)庫、推送通知和云存儲密鑰的錯誤配置,會導致電子郵件、電話號碼、聊天信息、位置、密碼、備份、瀏覽器歷史記錄和照片泄漏。

研究人員表示,由于數(shù)據(jù)庫沒有使用認證屏障保護,他們能夠獲得安哥拉打車應用T'Leva用戶的數(shù)據(jù),包括司機和乘客之間的信息交流,以及乘客的全名、電話號碼、目的地和接車地點。

此外,研究人員發(fā)現(xiàn),應用程序開發(fā)人員在應用中嵌入了發(fā)送推送通知和訪問云存儲服務所需的密鑰。這不僅可以使惡意行為者更容易假冒開發(fā)者向所有用戶發(fā)送惡意通知,還可以被利用來引導毫無戒心的用戶進入釣魚網(wǎng)頁,從而中招更復雜的威脅行為。

同時,在應用程序中嵌入云存儲訪問密鑰,也向其他攻擊敞開了大門,對手可以掌握存儲在云中的所有數(shù)據(jù)。研究人員在屏幕錄像機和iFax這兩個應用程序中觀察到這種行為,他們通過該漏洞可以訪問屏幕錄像和傳真文件。

Check Point指出,只有少數(shù)應用程序在該錯誤披露后改變了配置。剩下的大部分應用程序的用戶仍面臨著危險,如欺詐和身份盜竊。

Check Point移動研究經(jīng)理Aviran Hazum說:"最終,受害者容易受到許多不同攻擊載體的攻擊,如冒充、身份盜竊、網(wǎng)絡釣魚和盜刷,"他補充說,這項研究 "揭示了一個令人不安的現(xiàn)實,應用程序開發(fā)人員不僅將用戶的正常數(shù)據(jù)置于風險中,甚至還包括個人隱私數(shù)據(jù)。"