“零信任”安全體系架構和實踐

在萬物互聯時代,全球數據量與日俱增,人們在探究數據價值的同時也打開了數據安全這個潘多拉魔盒。

一、為什么傳統網絡安全在數據安全時代開始失效?

雖然已經部署了周全的網絡安全措施,但數據安全事件依然不斷發生。步入數據安全時代,那些原先有效的安全措施開始失效甚至于無效,這個世界究竟發生了什么變化?

1. 日益普及的互聯網業務

互聯網的飛速發展打破了常規的時間、空間限制,使我們可以服務的人群變得無限多。當然,互聯網帶來無限多客戶的同時也帶來了無限多的黑客。在海量的黑客面前,任何細微漏洞都可以被捕獲,導致安全風險被無限放大。特別是兩個基本假設的成立讓我們無所適從:

- 任何應用程序都會存在漏洞;

- 黑客總是比用戶更早地發現漏洞。

2. 肆意泛濫的社交網絡

伴隨著移動互聯網的興起,社交網絡有了新的顛覆性轉變。從電子郵件到QQ、微博、微信等,徹底打通了內外部網絡,網絡邊界變得越來越模糊。每個人在社交網絡上都存在大量的“最熟悉的陌生人”,他們可以利用我們的信賴輕而易舉地進入我們的網絡。

3. 無限提高的數據價值

從網絡安全到數據安全轉變的根本原因是數據價值的無限提高。在很多機構,數據已經成為其核心財富甚至是最大財富,甚至有“搶銀行不如搶數據”的說法。在數據財富無限快速放大的過程中,數據財富的管理并沒有發生本質的變化,基本處于裸奔狀態。因此,那些缺乏保護的數據財富在不斷誘惑企業的員工、合作伙伴犯錯,不斷誘惑黑客來攫取。

在現實生活中,我們不會把海量現金放在客廳、廣場等公共場合,我們總是小心翼翼地為這些財富施加眾多的保護措施,或者委托給更加專業的信用機構(如銀行)進行保管。然而,我們現在對于數據財富的處理方式,無異于是把它放在客廳里,甚至是廣場上。在數據世界里,我們尚未發現類似于銀行之類的機構來保障我們的數據財富安全。

4. 數字世界和現實世界的鏡像

隨著數據價值的凸顯,特別是人工智能的興起,我們正在把現實社會發生的一切進行數字化和數據化。可以預見,在不遠的將來,數據世界很快就會成為現實世界的一個投影或鏡像,現實生活中的搶劫、殺人等犯罪行為會映射為數字世界中的“數據破壞”。

二、從可信任驗證體系走向“零信任”安全體系

1. 可信任驗證和零信任體系并存的生活

人們大部分時間生活在可信任驗證體系中,每個人可以自由處理自身擁有的財富以及其他物資。比如:我花錢買了個茶杯,可以用來喝茶,也可以用來喝咖啡,或者把它閑置起來,或者干脆作為垃圾處理掉,我擁有處理這個茶杯的權利。在大部分生活場景下,我們都采用類似方式來處理財富、物資甚至關系。

但是,當財富或者物資的影響力大到一定程度時,我們往往需要采用另一種形式來處理。比如:價值連城的古董,雖然你花錢購買了它,但是你并沒有權利隨意將它打碎;山林綠化,雖然山和林都是你的,但是你并沒有自由砍伐權。可見,當涉及到大宗利益和公共利益的時候,往往是另一種機制在發揮作用:零信任機制。比如戰略情報、重大選舉、法律規章制訂、多重鑒權(權限審批)等,都是基于零信任體系的運行機制,其前提假設就是沒有人可以被天然信任。

2. 傳統IT系統中的可信任驗證體系

傳統IT系統(如操作系統、數據庫以及其他各類信息化系統)幾乎都嚴格遵循了類似生活中可信任驗證的安全設計理念:每個人對于自己所擁有的一切具有任意處置權。比如:在Oracle數據庫中,Schema賬戶對于存儲在Schema下的所有對象擁有任意處置權,可以任意查詢、更新、刪除和清除。DBA賬戶作為整個數據庫的擁有者,對數據庫的所有對象具有任意處置權。

這種處置理論看似正確,細思極恐,你會發現這種處置方式非常“荒唐”,在很大程度上依賴于人性,即遵紀守法的自覺性等。DBA只是一個管理數據庫的人,而不是處置數據的人。正如一個倉庫管理員,僅僅只是負責倉庫的清潔、溫濕度、安全等事宜,而對于倉庫中的谷物、物資等并不具有處置權。而Schema賬戶則類似于一個倉庫,數據和代碼只是需要一個倉庫存放而已,倉庫管理員不應該對放置在倉庫中的物資具有任意處置權。

雖然這套基于傳統賬戶的安全體系在相對可信任的內網環境具有很好的生存空間,但是在本質上存在著概念混淆。這套體系很容易混淆了賬戶和身份的區別,賬戶只是信息系統的一個登錄憑證和引用憑證,而身份則是現實生活中的人,兩者之間基本上是割裂的。在真實的數據庫實踐中,賬戶更多的僅僅是作為數據庫對象存儲的容器,而不是作為身份。這種混淆最終使生活中可信任驗證體系中的核心身份模糊化。現代網絡環境中的身份安全性越來越差,這種模糊性最終導致了傳統網絡安全體系的不可延續。

3. 走向零信任安全體系

走向零信任安全體系主要受到兩個方面的推動:

- 互聯網、移動互聯網和社交網絡已經把世界上的每一個人都聯系在一起,突破了時間和空間的限制,網絡邊界變得越來越模糊,實際上已經不存在安全的網絡。因此,以賬戶為基礎的安全體系無以為繼,需要把賬戶轉變為身份才可以在這種網絡中安全生存。

- 現實生活中涉及巨大價值或巨大公共利益時,往往通過零信任體系而不是通過可信任體系來解決。數據的價值今非昔比,近幾年其價值在不斷放大,數據的托管性和多面性總會涉及眾多的公共利益。參照現實模型,零信任安全體系可以作為最恰當的數據安全體系架構。

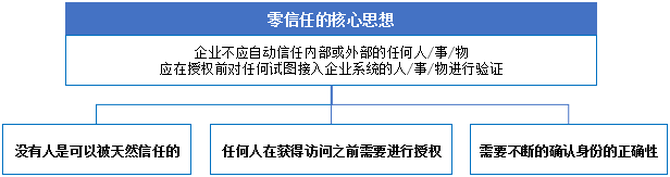

三、“零信任”安全體系的基本原則

當數據構成我們的財富和核心競爭力時,傳統的可信任體系面臨巨大挑戰,無法滿足用戶數據安全的需求。我們需要構建零信任體系,以管理戰略情報的思維來管理數據。

零信任安全(或零信任網絡、零信任架構、零信任)最早由約翰·金德維格(John Kindervag)在2010年提出。而美創科技也在2010年并行地提出了零信任安全體系并加以實踐,是全球最早的零信任安全體系架構構建者和實踐者。美創科技在多年的零信任實踐中形成了系列的零信任安全體系的基本原則和實踐原則。

在零信任安全體系構建中,美創科技遵循四個基本原則:

1. 燈下黑

不會被發現就意味著不會被攻擊,縱然我們的業務和系統充滿著各種各樣的安全漏洞。比如隱形戰機的速度慢、防御差,但是受到攻擊的幾率不高。燈下黑放棄了傳統的對抗思路,讓我們在黑客掃蕩式的互聯網攻擊中免疫。

2. 與狼共舞、帶毒生存

在網絡邊界模糊的今天,假定我們的網絡總是被攻破,網絡內部總是會存在“壞人”,我們需要在一個充滿“壞人”的網絡環境中確保關鍵資產不會受到破壞和泄露,確保關鍵業務不會受到影響。

3. 不阻斷、無安全

入侵者或破壞者往往只需幾秒到幾分鐘就可以對關鍵資產和關鍵業務造成破壞和影響。除了極個別專業機構之外,絕大部分機構都無法對入侵做出快速響應。即使機構具有這個快速響應能力,其巨大的快速響應成本也是絕大部分機構所無法承受的。我們需要在事件發生之前阻斷事件的發生,在無須部署快速響應能力之下做到最大安全。

4. 知白守黑

如何識別“壞人”一直是傳統網絡安全的核心命題,我們通過日積月累的“壞人庫”來勾畫各種“壞人”的特征。遺憾的是海量的“壞人”特征依然無法更好地幫助我們識別出可能的“壞人”。知白守黑從另一個角度去看待“壞人”,我們不去勾畫“壞人”的特征,而是去勾畫“好人”的特征,不符合“好人”特征的就是“壞人”。從業務的角度來看,“壞人”的特征是無法窮盡的,而“好人”的特征在特定場景下是可以窮盡的,知白守黑可以更好地保障數據安全和業務安全。

四、“零信任”安全體系的實踐原則

1. 從保護目標開始,知道保護什么才談得上安全

很難想象,在連保護目標都不知道的情況下如何保證安全性。當你不知道保護目標的時候或者保護目標雖然知道但是不可描述的時候,你只能竭力去識別可能的“壞人”,你只能進行面面俱到的通用防護,或者對于臆想中的攻擊進行場景式防御。

數據安全不同于網絡安全,它定義了一個明確的保護目標:數據。每一份數據都有其固有的特征和行為,我們可以圍繞著這些固有的特征和行為來構建保護和防御體系。

2. 保護要由內而外,不是由外而內

當我們明確定義了數據是保護目標時,由內而外的保護就成為我們自然的選擇。越靠近數據的地方,保護措施就越健壯,這是一個常識性認知。由內而外的層層保護都本著相同的目的——更加有效地保護數據安全。

3. 以身份為基礎而不是以賬戶為基礎

定義數據本身訪問的時候,并非以賬戶為基礎。賬戶僅僅是一個信息化符號,是訪問數據庫、業務、操作系統等的一個憑證,但并非是訪問數據的憑證。我們總是盡可能以接近于人的真實身份來定義數據的訪問,定義某個人或者某個身份可以訪問特定的數據。或者定義特定的數據可以被特定的代表身份的規則所訪問。

4. 知白守黑,從正常行為和特征來推斷安全

當我們明確了保護目標的數據時,發現訪問數據的正常行為是可以被定義和窮盡的。因此,所有在窮盡的訪問定義列表之外的訪問都是不合規、不安全的。而且,通過對于歷史訪問行為的學習,可以刻畫出正常訪問的特征,不符合正常訪問特征的訪問行為都是不合規的、不安全的。

5. 消除特權賬戶

消除特權賬戶是零信任安全體系建設的前提條件。引進多方聯動監督制約機制,是零信任安全的基礎實踐。