每年都被曝光,讓無數互聯網大廠膽寒的0day,有多厲害?

互聯網上有一個神奇的現象,每年互聯網大廠,都有0day漏洞被爆出。

以今年為例,谷歌、騰訊、高通均沒能幸免。

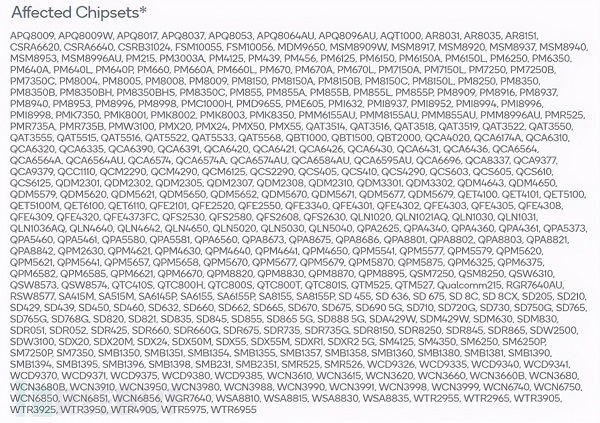

3月底,谷歌首先披露了一個高通芯片組的安卓終端0day漏洞。當黑客設計的應用程序,請求訪問設備大容量內存時,這個漏洞可能會被利用,造成內存損壞。

谷歌剛揭了高通的短,不料自己馬上被爆出一個0day漏洞,在89.0.4389.114,也就是最新版本中,黑客可通過構造特制的web頁面,誘導受害者訪問,來觸發漏洞執行遠程代碼。

此0day被曝不到一天時間,騰訊安全加入戰場,再次發現谷歌的一個新0day漏洞...

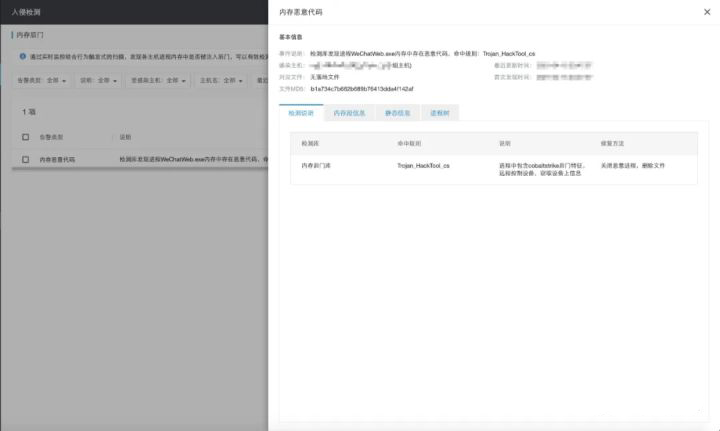

混久了,遲早是要還的,沒過幾天,騰訊就栽了。微信PC版客戶端被爆出存在一個高危登記的在野0day漏洞。黑客只需要通過微信發送一個特制的web連接,用戶一旦點擊,進程wechatweb.exe便會加載shellcode執行...

“你手上有多少0day?”

“100多個左右。”

“有IE的0day嗎?咱倆換換。”

以上是兩個黑客做漏洞交易的一次尋常對話。是的,0day經常被黑客拿來交易。IOS 0day曾經在黑市被明碼標價三十一萬人民幣。

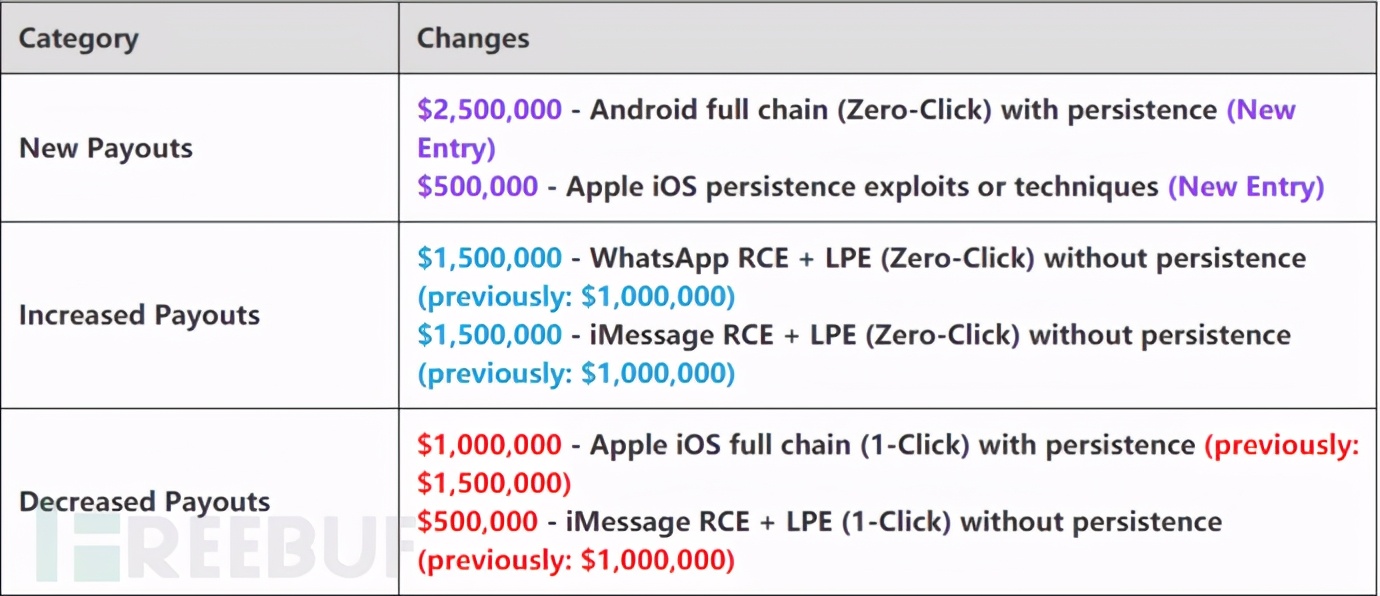

國外知名漏洞收購商Zerodium曾經更新漏洞收購價格,安卓持久性全鏈零點擊漏洞價格高達250萬美元!特殊0day漏洞的價格更高!

0day漏洞被曝光,幾乎年年有,月月有,黑市交易頻頻,我們不禁要問,0day漏洞到底是什么?怎么這么厲害?

0day漏洞,也叫“零日漏洞”、“零時差攻擊”,這個專有名詞的由來,還頗有一些意思。

從漏洞被發現,到被解決有三個時間點:

- 漏洞被發現

- 漏洞的相關信息被公布

- 漏洞被打上補丁,修復完成

如果某一個漏洞已經有相關的補丁,那么黑客發動攻擊的效率會變得很低,只有極少數不知死活的機器,會上黑客的當。這一階段的攻擊,危險性比較低,我們稱之為nday。

在漏洞相關信息被公布后,未發布補丁前的這段時間,軟件開發者已經關注相關服務或使用了臨時的修補手段,但大部人人還是會因為未發布補丁,存在被黑客攻擊的可能。這一階段黑客的攻擊效率比較高,我們稱之為1day。

0day是什么,答案呼之欲出。對,它指的就是漏洞已經被某一個或一小部分人發現,但包括軟件開發者在內的其他人,都不知道漏洞的存在,所有人會因為沒有相關的補丁,被黑客利用這個漏洞肆意的攻擊。

是不是很可怕?就好像在伸手不見五指的黑夜,一會兒你的手機丟了,一會兒外套沒了,但是就是不知道是誰偷的,怎么偷的,偷哪里去了。

0day漏洞究竟有多厲害?厲害到威脅國家安全!

2018年,烏克蘭和俄羅斯發生“刻赤海峽”事件,烏克蘭的數艘海軍軍艦在向刻赤海峽航行期間,與俄羅斯海軍發生激烈沖突,烏克蘭直接宣布進入全面戰備狀態。

后來,經過安全機構調查分析發現,這是一起針對俄羅斯的APT攻擊行動。

攻擊者精心準備了一份俄文內容的員工問卷文檔,該文檔使用了最新的Flash 0day漏洞和帶有自毀功能的專屬木馬程序進行攻擊。

黑客攻擊早就已經能達到威脅國家安全的地步,比如“刻赤海峽”事件的其中一方當事人烏克蘭,2015年圣誕節期間,烏克蘭國家電力部門就受到了APT組織的猛烈攻擊,使西部140萬居民無法使用電力設備,在嚴寒中瑟瑟發抖。

安全無小事,不管是生物安全、信息安全還是網絡安全,不加以重視,都能造成嚴重的后果。