警惕: 新的 "RustBucket "惡意軟件變種針對(duì)macOS用戶

研究人員已經(jīng)揭開(kāi)了蘋果macOS惡意軟件RustBucket更新版本的序幕,該版本具有改進(jìn)的能力,可以建立持久性并避免被安全軟件發(fā)現(xiàn)。

安全實(shí)驗(yàn)室的研究人員在本周發(fā)表的一份報(bào)告中表示:RustBucket的變種是一個(gè)針對(duì)macOS系統(tǒng)的惡意軟件集合,它增加了持久隱藏能力,同時(shí)利用動(dòng)態(tài)網(wǎng)絡(luò)基礎(chǔ)設(shè)施方法進(jìn)行指揮和控制。

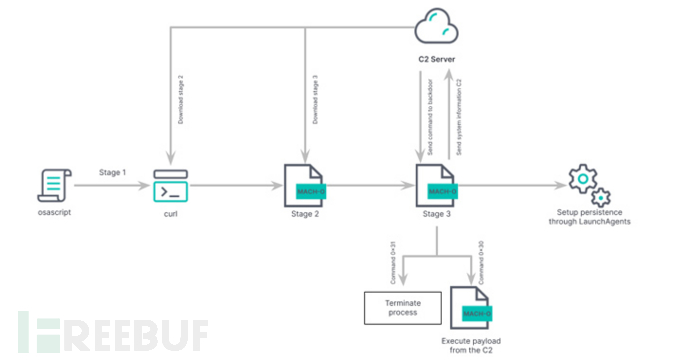

該惡意軟件于2023年4月曝光,當(dāng)時(shí)Jamf威脅實(shí)驗(yàn)室將其描述為一個(gè)基于AppleScript的后門,能夠從遠(yuǎn)程服務(wù)器檢索第二級(jí)有效載荷。

第二階段的惡意軟件是用 Swift 編譯的,旨在從命令和控制 (C2) 服務(wù)器下載主要惡意軟件,這是一種基于 Rust 的二進(jìn)制文件,具有收集大量信息以及在受感染系統(tǒng)上獲取和運(yùn)行其他 Mach-O 二進(jìn)制文件或 shell 腳本的功能。

BlueNoroff惡意軟件是第一個(gè)專門針對(duì)macOS用戶的例子,現(xiàn)在.NET版本的RustBucket已經(jīng)以類似的功能在野外浮出水面。

感染鏈由一個(gè)macOS安裝文件組成,該文件安裝了一個(gè)帶有后門但功能正常的PDF閱讀器。當(dāng)使用PDF閱讀器啟動(dòng)PDF文件時(shí),就會(huì)觸發(fā)惡意活動(dòng)。最初的入侵載體包括釣魚郵件,以及在LinkedIn等社交網(wǎng)絡(luò)上采用假的角色。

安全人員還觀察到該攻擊具有很強(qiáng)的針對(duì)性,集中在亞洲、歐洲和美國(guó)的金融相關(guān)機(jī)構(gòu),這也表明該惡意活動(dòng)是以非法創(chuàng)收為目的。

新發(fā)現(xiàn)的版本值得注意的是它不尋常的持久隱匿機(jī)制和使用動(dòng)態(tài)DNS域名(docsend.linkpc[.net])進(jìn)行指揮和控制。

最后,研究人員表示,此次更新的RustBucket樣本中,通過(guò)在路徑/Users/<user>/Library/LaunchAgents/com.apple.systemupdate.plist添加一個(gè)plist文件來(lái)建立自己的持久性,并且它將惡意軟件的二進(jìn)制文件復(fù)制到以下路徑/Users/<user>/Library/Metadata/System Update。