Chaes惡意軟件的新Python變種以銀行和物流業(yè)為目標

銀行和物流行業(yè)正遭受一種名為 "Chaes "惡意軟件變種的攻擊。

Morphisec 在與《黑客新聞》分享的一份新的詳細技術(shù)報告中說:“Chaes”經(jīng)歷了重大的改版,從完全用 Python 重寫,到整體重新設計和增強通信協(xié)議,導致傳統(tǒng)防御系統(tǒng)的檢測率降低。

據(jù)了解,Chaes 于 2020 年首次出現(xiàn),主要針對拉丁美洲(尤其是巴西)的電子商務客戶竊取敏感的財務信息。

Avast 在 2022 年初發(fā)現(xiàn),自稱為路西法的幕后威脅者已經(jīng)入侵了 800 多個 WordPress 網(wǎng)站,向巴西銀行、Loja Integrada、Mercado Bitcoin、Mercado Livre 和 Mercado Pago 的用戶發(fā)送 Chaes。

2022 年 12 月,巴西網(wǎng)絡安全公司 Tempest Security Intelligence 發(fā)現(xiàn)該惡意軟件在其感染鏈中使用了 Windows Management Instrumentation(WMI),以方便收集系統(tǒng)元數(shù)據(jù),如 BIOS、處理器、磁盤大小和內(nèi)存信息。

該惡意軟件的最新迭代版本被稱為 Chae$ 4(參考源代碼中的調(diào)試日志信息),其中包含了擴大針對憑證盜竊的服務目錄以及剪切功能。

盡管惡意軟件架構(gòu)發(fā)生了變化,但在 2023 年 1 月發(fā)現(xiàn)的攻擊中,總體傳輸機制保持不變。

潛在受害者登陸其中一個被入侵的網(wǎng)站后,會彈出一個消息,要求他們下載 Java Runtime 或防病毒解決方案的安裝程序,從而觸發(fā)惡意 MSI 文件的部署,該文件反過來又會啟動一個名為 ChaesCore 的主協(xié)調(diào)器模塊。

該組件負責建立與命令控制(C2)服務器的通信渠道,從中獲取支持入侵后活動和數(shù)據(jù)盜竊的其他模塊 。

- 初始化,收集系統(tǒng)的大量信息

- 在線,作為信標向攻擊者回傳信息,表明惡意軟件正在機器上運行

- Chronod 會竊取在網(wǎng)頁瀏覽器中輸入的登錄憑證,并攔截 BTC、ETH 和 PIX 支付轉(zhuǎn)賬

- Appita 模塊,具有與 Chronod 類似的功能,但專門針對 Itaú Unibanco 的桌面應用程序("itauaplicativo.exe")。

- Chrautos 是 Chronod 和 Appita 的升級版本,主要從 Mercado Libre、Mercado Pago 和 WhatsApp 收集數(shù)據(jù)。

- 竊取程序,Chrolog 的改進版,可竊取信用卡數(shù)據(jù)、cookie、自動填充和其他存儲在網(wǎng)絡瀏覽器中的信息。

- 文件上傳器,用于上傳與 MetaMask 的 Chrome 擴展相關(guān)的數(shù)據(jù)。

主機上的持久性是通過計劃任務完成的,而 C2 通信則需要使用 WebSockets,植入程序會無限循環(huán)運行,等待遠程服務器的進一步指令。

通過巴西的 PIX 平臺進行加密貨幣轉(zhuǎn)賬和即時支付是一個值得注意的新增目標,凸顯了攻擊者的攻擊嗅覺。

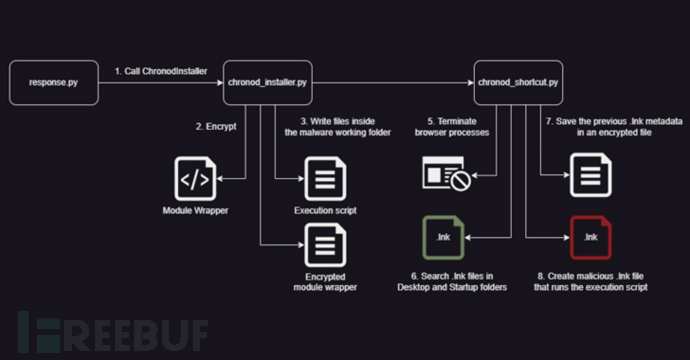

Morphisec 進一步解釋說:Chronod 模塊引入了框架中使用的另一個組件,一個名為 "模塊打包器 "的組件。這個組件為模塊提供了自己的持久性和遷移機制,其工作原理與ChaesCore的機制非常相似。

這種方法包括更改與網(wǎng)頁瀏覽器(如谷歌 Chrome、微軟 Edge、Brave 和 Avast 安全瀏覽器)相關(guān)的所有快捷方式文件(LNK),以執(zhí)行 Chronod 模塊,而不是實際的瀏覽器。

該公司表示:惡意軟件使用谷歌的 DevTools 協(xié)議連接到當前瀏覽器實例。該協(xié)議允許通過 WebSockets 與內(nèi)部瀏覽器功能直接通信。

該協(xié)議暴露的廣泛功能允許攻擊者運行腳本、攔截網(wǎng)絡請求、在加密前讀取 POST 體等。

參考鏈接:https://thehackernews.com/2023/09/new-python-variant-of-chaes-malware.html